Punti chiave

Le tecniche per mettere in sicurezza Windows Server 2008 R2 sono numerose e spesso, con una così ampia possibilità, orientarsi nella scelta delle impostazioni individuali di protezione può non essere semplice.

Quando si parla della sicurezza di un server Windows 2008 R2 ci sono due fasi da considerare: pre-implementazione e post-implementazione di sicurezza, pensando alla prima come un vero e proprio piano di sicurezza, da predisporre ancor prima di passare alla fase di installazione del server.

La sicurezza di Windows Server 2008. Partire da un piano

Uno dei primi compiti da svolgere nella fase di pre-implementazione è quello relativo alla pianificazione di misure capaci di ridurre il rischi di attacchi al server.

Per contenere il pericolo di attacchi al server si deve partire da una considerazione di base: maggiore è il codice in esecuzione sul sistema, maggiore è la probabilità che il codice contenga delle vulnerabilità che potrebbero essere sfruttate per violare il server.

Così per ridurre le probabilità di attacchi ai server, è fondamentale accertarsi che su questi non siano in esecuzione codici non necessari.

Come buona pratica generale, è possibile configurare ogni singolo server per eseguire un compito specifico.

Ad esempio, anziché eseguire i servizi DNS e di Dynamic Host Configuration Protocol (DHCP) su un server già configurato come file server, sarebbe molto più opportuno sotto il profilo della sicurezza eseguire i singoli servizi su di un server dedicato.

In questo modo non solo è possibile ridurre il rischi di attacchi al server ma anche intervenire per risolvere eventuali problemi visto che su ogni server è in esecuzione una configurazione molto meno complessa.

Si potrebbe obiettare che non è sempre pratico, sia per motivi di costo che di funzionalità, usare un serve dedicato per ogni servizio; questo, in ogni caso, non esclude il fatto che isolare i ruoli dei server sia sempre da considerare una buona pratica.

In ogni modo, i server virtualizzati possono essere di grande aiuto per abbattere i costi.

Ad esempio la licenza d’uso di Windows Server 2008 R2 permette di utilizzare fino a quattro macchine virtuali, a patto che il server fisico esegua Hyper-V e niente altro.

Mettere in sicurezza un Windows Server 2008 configurando il Server Core

Un’altra buona tecnica per mettere in sicurezza Windows Server 2008 è quella di configurare Server Core, un’installazione “ridotta all’osso” di Windows Server 2008 R2 che non include l’intera interfaccia grafica UI.

Visto che le implementazioni di base Server Core gestiscono solo una minima parte dei servizi del sistema, allora ci sono minori probabilità di attacco al server rispetto alla distribuzione tradizionale di Windows Server, senza contare che le installazioni Server Core garantiscono anche un miglior rendimento rispetto a quelle “piene”.

Purtroppo non è possibile utilizzare Server Core per tutte le distribuzioni di Windows Server 2008 R2, in quanto solo alcuni servizi del sistema e relativamente poche applicazioni possono essere eseguite su Server Core. E’ sempre bene utilizzare Server Core laddove possibile, accettando però il fatto che non è possibile impiegarlo per tutti i servizi, almeno per il momento.

Mettere in sicurezza Windows-* Server 2008. Pianificare le Group Policy

Come visto, le pianificazioni di sicurezza nella fase di pre-implementazione sono molto importanti ma una volta che il sistema è in esecuzione, le pratiche di sicurezza devono necessariamente includere la pianificazione e la gestione del Group Policy.

Per mettere in sicurezza Windows Server 2008, è consigliato definire le impostazioni di Group Policy nell’account prima della distribuzione di Windows e aggiustare le impostazioni di sicurezza nel corso del tempo tenendo conto dell’evoluzione delle esigenze di sicurezza stesse.

Sebbene sia possibile gestire le impostazioni di Group Policy usando i tools inclusi in Windows Server 2008 R2, è bene ricordare che Microsoft mette a disposizione una utility gratuita chiamata “Security Compliance Manager” (SCM) che può semplificare il processo.

Il processo di installazione è molto semplice ed utilizza una procedura guidata; basta ricordarsi di selezionare il check box che indica la procedura guidata di installazione per verificare gli aggiornamenti.

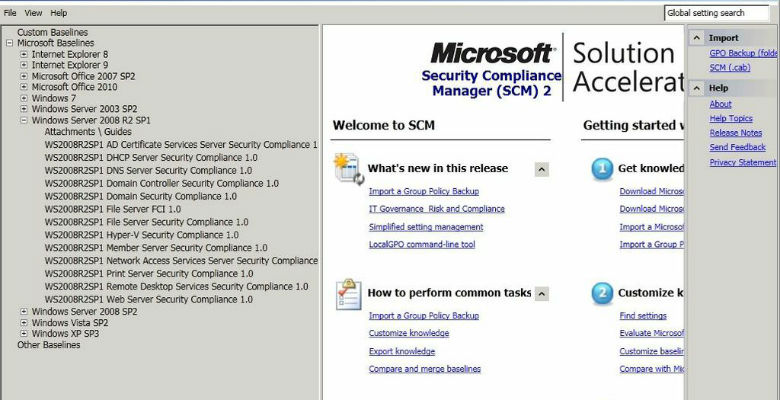

Una volta installato SCM è possibile lanciare l’utility dal menu Start del server. Quando si avvia SCM per la prima volta, il software ha bisogno di importare un certo numero di pacchetti di sicurezza base; il processo potrebbe richiedere un pò di tempo.

Una volta importati i pacchetti di sicurezza base, verrà mostrata una lista di categorie di base all’interno della console.

E’ necessario espandere il contenitore di Windows Server 2008 R2 per visualizzare le linee base. Microsoft fornisce delle linee di base di sicurezza per un certo numero di diversi ruoli del server.

Le linee di sicurezza base di Microsoft includono una serie di impostazioni di sicurezza del Group Policy considerate ottimali per i singoli ruoli del server.

Ora, anche se le linee di base di Microsoft aderiscono alle “buone pratiche” di sicurezza, accettare ciecamente una serie di regole senza conoscerle e valutarle non è una buona strategia.

Ogni organizzazione, infatti, deve avere le proprie pratiche di sicurezza in relazione ai propri bisogni. Microsoft raccomanda generalmente di incrementare le linee di sicurezza di base per soddisfare esigenze specifiche.

Il primo passo per fare ciò è quindi scegliere una strategia di sicurezza Windows Server 2008 che corrisponda al ruolo del server che si desidera configurare. Successivamente bisogna cliccare il link “Duplicate” nel riquadro “Actions”, così da ottenere una copia della strategia di sicurezza.

In questo modo è possibile modificare la copia ottenuta senza correre il rischio di apportare cambiamenti irreversibili all’originale strategia.

Quando richiesto, deve essere inserito un nome personalizzato per le linee di sicurezza e cliccare il tasto “Salva”. Appena fatto si potranno vedere le linee di sicurezza appena create apparire nella sezione Custom Baselines, posta nella parte superiore della struttura console.

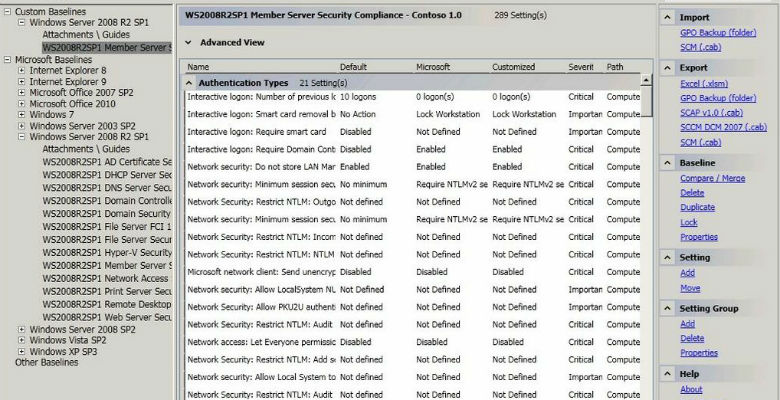

Quando si selezione la linea di protezione base personalizzata, sarà possibile vedere tutte le impostazioni di sicurezza mostrate nella colonna centrale della console.

La console elenca le impostazioni di default, l’impostazione raccomandata da Microsoft e l’impostazione personalizzata. Inizialmente l’impostazione personalizzata coincide con l’impostazione di Microsoft; quando vengono apportate delle modifiche, queste si visualizzeranno nella colonna personalizzata.

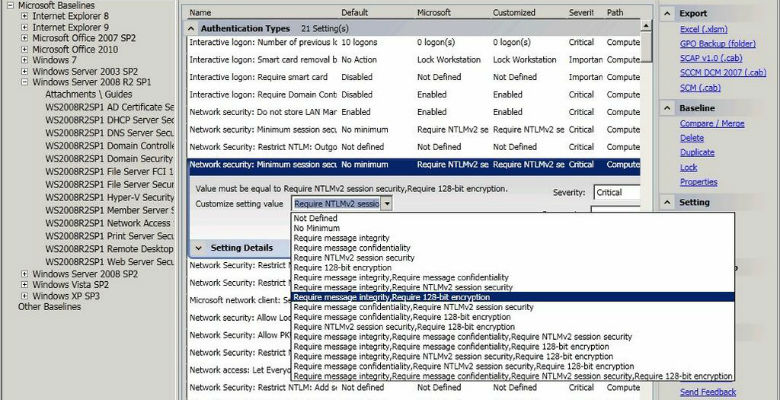

E’ possibile modificare le impostazioni di sicurezza personalizzate facendo doppio click sulle impostazioni e scegliendo un nuovo valore.

Dopo aver modificato ogni impostazione, bisogna cliccare il link “Collapse” per salvare i cambiamenti apportati. Una volta fatto, le impostazioni di sicurezza saranno mostrate all’interno della console in grassetto così da indicare che le impostazioni sono state modificate.

Verificate le varie impostazioni e apportate tutte le modifiche necessarie alle linee di sicurezza di base, è possibile esportare quelle personalizzate; il riquadro “Actions” contiene diverse opzioni di esportazione.

Inizialmente è consigliata l’esportazione in Excel, così da conservare una copia delle impostazioni di sicurezza di base indipendente da SCM. E’ possibile, altresì, esportare le impostazioni in un backup Group Policy object (GPO), e utilizzare questo per importare le impostazioni di sicurezza nel Group Policy Editor.

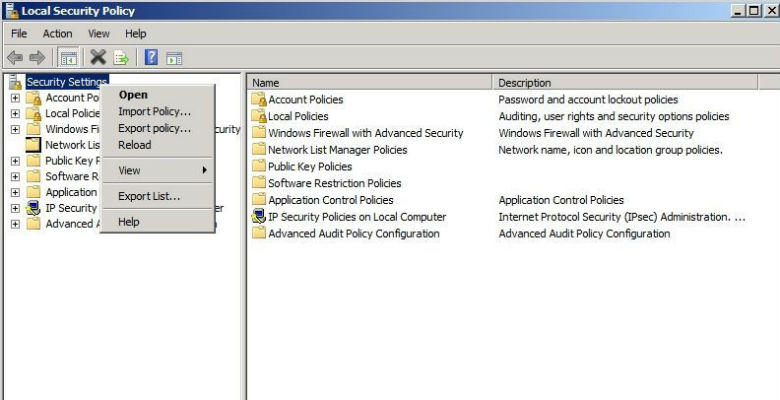

Per fare ciò, bisogna aprire la policy security che si desidera modificare, cliccare il tasto destro sul contenitore Security Setting e scegliere l’opzione “Import Policy”.

Utilizzare Security Configurazion Wizard per mettere in sicurezza Windows Server 2008

Security Configuration Wizard è un utile strumento per mettere in sicurezza Windows Server 2008 R2.

Questo è installato di default ed è accessibile tramite il menu Administrative Tools del server. Come SCM, Security Configuration Wizard è pensato per aiutare l’utente a creare le politiche di sicurezza specifiche per il ruolo del server da esportare dal server al proprio network.

Quando si avvia la procedura guidata, verrà mostrata una schermata introduttiva.

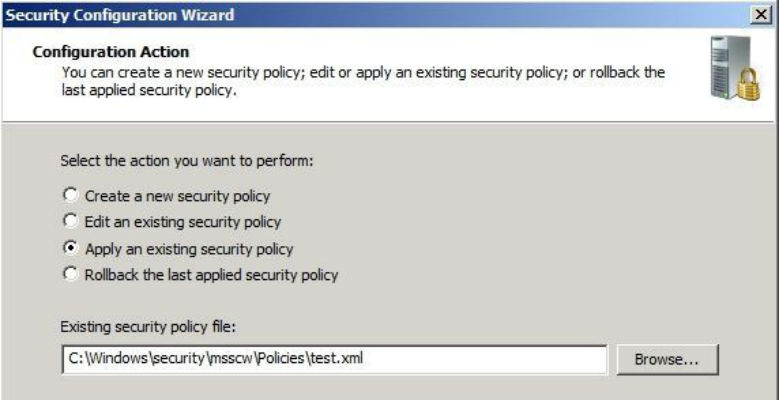

Cliccando su Next si cancella la schermata e si viene riportati a una schermata dove viene chiesto quale azione si desidera eseguire. A questo punto è possibile creare, editare o applicare una policy security o ripristinare la policy di sicurezza più recente.

Supponendo di voler creare una nuova policy, Security Configuration Wizard richiederà di fornire un nuovo nome o indirizzo IP di un server da utilizzare come base di sicurezza. Questo dovrebbe essere un server sul quale si decide di “modellare” la policy che si sta per creare.

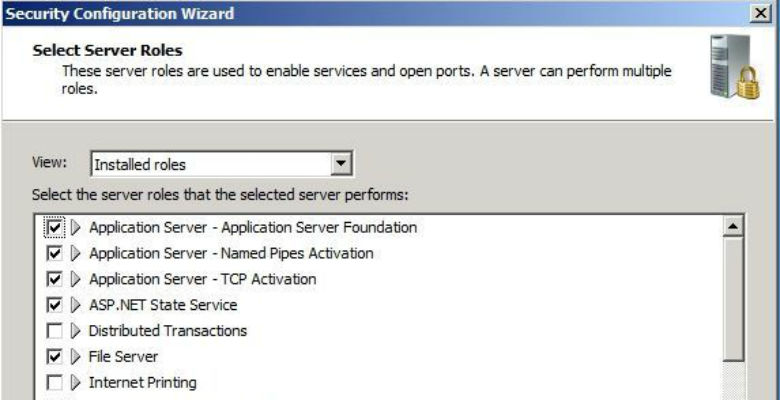

Cliccando su Next un paio di volte si giunge a una schermata nella quale si viene chiesto quali ruoli del server applicare. La lista dei ruoli viene riempita automaticamente in base ai ruoli installati sul server dal quale si sta modellando la nuova policy.

E’ poi comunque possibile modificare la lista dei ruoli.

per mettere in sicurezza Windows Server 2008 è importante che la lista dei ruoli rifletta accuratamente i ruoli che si sta pianificando di installare sui server che riceveranno la policy; le impostazioni Group Policy, le impostazioni di registro e la configurazione del firewall, tutto sarà basato sui ruoli scelti.

Cliccando su Next, viene mostrato un elenco simile che fa riferimento alle caratteristiche che saranno installate sul server.

Ancora una volta è importante che che questo elenco delle caratteristiche sia accurato.

E’ importante notare che Security Configuration Wizard non installa ruoli e caratteristiche ma crea esclusivamente le policies basate sui ruoli e le caratteristiche che l’utente ha indicato di installare.

Le due schermate successive seguono lo stesso iter delle schermate “Roles” e “Features”.

Una schermata riguarda le “Installed Options”, e contiene cose come “Remote Desktop” o “Remote Volume Management”.

L’altra, invece, richiede l’installazione di servizi aggiuntivi come “Disk Defragmenter” o “Adobe Acrobat Update Service”. In questo elenco è possibile vedere numeri servizi non di Microsoft, questo dipende dal software installato sul server.

La schermata successiva chiede poi come comportarsi nel caso in cui all’avvio si incontra un servizio non specificato. Si può scegliere di lasciare invariato il tipo di avvio del servizio o decidere di bloccarlo. La schermata ancora successiva mostra una lista dei servizi il cui tipo di avvio è stato modificato così da essere certi che non si sta disabilitando quel che impostazione fondamentale.

La procedura guidata porta poi alla sezione Network Security. E’ possibile saltare questa sezione se lo si vuole.

Network Security è progettata per configurare Windows Firewall tenendo conto di come si utilizza il server. Grazie a questa sezione è possibile rivedere i ruoli esistenti del firewall e aggiungere o eliminare i ruoli in base alle proprie necessità.

Registry è la prossima sezione.

La parte della procedura guidata dedicata alla sezione Registry chiede se tutti i computer connessi al server soddisfano determinati requisiti minimi del sistema operativo, verificando inoltre se il server dispone di una potenza di elaborazione in eccesso.

Queste procedure di configurazione determinano anche se attivare o meno le firme di protezione di Server Message Block.

Le altre schermate riguardano gli account utilizzati e le tipologie di controllo sul network.

Una volta risposto alle domande della procedura guidata, questa mostrerà tutte le impostazioni di Registry che si stanno modificando.

L’ultima sezione, prima di procedere a salvare le policy security, è Audit Policy, nella quale bisogna definire se si desidera monitorare determinati tipi di eventi; le impostazioni di Audit Policy dovranno chiaramente essere basate su scelte individuali.

Giunti alla fine della procedura guidata, viene chiesto di salvare la nuova policy su un file XML.

A questo punto, si ha la possibilità di scegliere se installare la nuova policy subito o farlo in un secondo momento.

In questo ultimo caso, è necessario eseguire Security Configuration Wizard e scegliere “Apply an Existing Security Policy setting”.

Per mettere in sicurezza un server Windows ci sono molte altre funzioni di protezione che è possibile adottare, ma quelle illustrate sono tra le fondamentali.

Strumenti come Security Configuration Wizard e Security Compliance Manager possono aiutare a proteggere il server senza dover configurare singolarmente le impostazioni di sicurezza.