Punti chiave

Pensando alla Facebook Messenger App e alla sua privacy ci poniamo delle domande. Quanti consentirebbero ad un estraneo di leggere e modificare rubrica, sms, impostazioni personali, accedere liberamente a internet, alla fotocamera e persino al microfono del telefono? Probabilmente nessuno. Quanti terrebbero in tasca un telefono che in ogni momento potrebbe effettuare chiamate, inviare sms, registrare audio, video o foto, localizzare la propria posizione e trasmettere tutto ciò a terzi a totale insaputa del proprietario? Sicuramente nessuno.

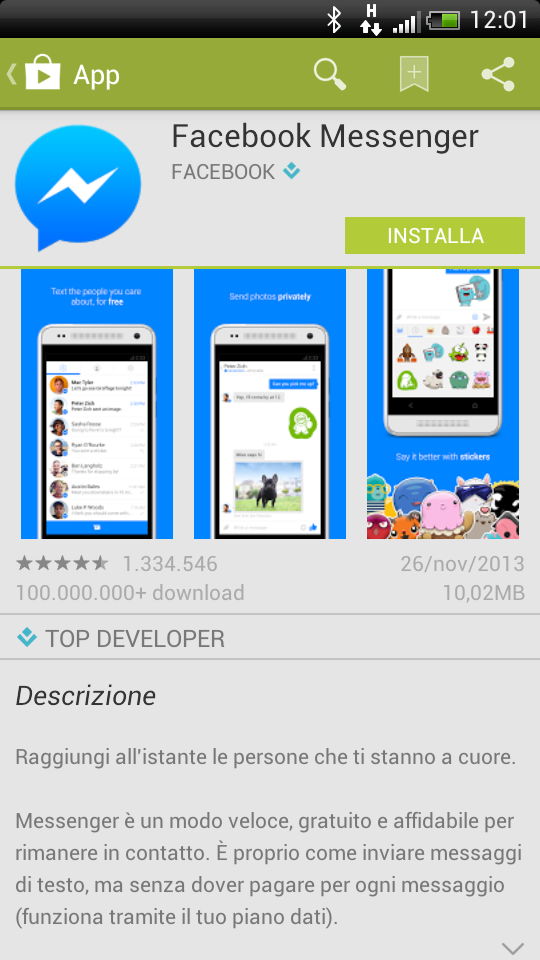

Eppure in tutto il mondo milioni di persone espongono quotidianamente qualcosa come un miliardo di dispositivi mobili a questo rischio concreto. Consapevoli o meno. Lo fanno attraverso l’uso dell’applicazione Facebook Messenger, disponibile per computer desktop e devices mobili attraverso i più diffusi market in testa ai quali troviamo Google Play e App Store.

Eppure in tutto il mondo milioni di persone espongono quotidianamente qualcosa come un miliardo di dispositivi mobili a questo rischio concreto. Consapevoli o meno. Lo fanno attraverso l’uso dell’applicazione Facebook Messenger, disponibile per computer desktop e devices mobili attraverso i più diffusi market in testa ai quali troviamo Google Play e App Store.

Un’app che cela dietro ai permessi di sicurezza un allarmante panorama teso a sbriciolare la privacy dell’utente, penetrando all’interno di tutte le più comuni funzioni di uno smartphone.

I permessi richiesti: un vero attentato alla privacy

Facebook Messenger si presenta come una versione “stand alone” della ben più nota funzione di instant messaging inclusa in Facebook e nella sua app ufficiale. Sostanzialmente consente di rimanere in costante contatto con gli amici senza dover per forza aprire il social network, capace molto spesso di occupare ingenti quantità di memoria sui dispositivi meno potenti.

Che i vari social tendano ad invadere la privacy dei loro utenti è cosa risaputa, anche se attraverso le opportune opzioni è possibile scegliere quali aspetti della nostra privacy tutelare. Ma Facebook Messenger si è spinto oltre: solo per avviare l’installazione, l’utente deve concedere all’applicazione una lunga serie di permessi decisamente superflui con il semplice funzionamento.

Richieste inaccettabili che vanno dal completo controllo delle chiamate, della messaggistica sms e mms, delle connessioni dati e Wi-Fi, del Gps, della fotocamera e delle registrazioni audio, anche se non attivate dall’utente, e la lettura dei propri contatti in rubrica. In poche parole, il pieno controllo del dispositivo in qualunque momento della giornata. Accettando le condizioni d’uso una voce autorizza l’apertura automatica dell’applicazione all’avvio del sistema operativo, senza quindi lasciare scelta all’utente che si vedrà quindi utilizzare una quantità superiore di memoria, banda e batteria insieme a un più o meno marcato calo prestazionale del device. Vediamo nel dettaglio ciò che ci viene richiesto di concedere:

- Messaggistica: consenti all’applicazione la lettura, la modifica e la ricezione di SMS o MMS. Le applicazioni dannose potrebbero leggere, modificare, monitorare o eliminare i messaggi.

Il lungo elenco di autorizzazioni richiesto - Archiviazione: consenti di modificare, eliminare e scrivere contenuti sulla scheda SD interna.

- Strumenti di Sistema: consenti di disattivare lo stand-by del telefono, di modificare lo stato di connettività della rete, di visualizzare finestre di avviso di sistema. Le applicazioni dannose potrebbero sfruttare questa opzione per riempire lo schermo di messaggi.

- Comunicazioni di rete: consenti all’applicazione l‘accesso completo a internet e di creare socket di rete.

- Controlli Hardware: consenti all’applicazione di scattare foto e riprendere video con la fotocamera. L’applicazione può acquisire le immagini in qualsiasi momento, anche senza interazione dell’utente. Consenti di modificare le impostazioni audio globali e l’accesso al percorso di registrazione dell’audio.

- Telefonate: consenti l’accesso dell’applicazione alle funzioni telefoniche del dispositivo. L’applicazione può determinare il numero del telefono in uso e il suo numero di serie (un dato che permette di tracciare il telefono anche dopo la completa disinstallazione dell’app), se una chiamata è attiva o meno, il numero a cui la chiamata è collegata e simili.

- Servizi che prevedono un costo: consenti all’applicazione di chiamare numeri di telefono automaticamente senza il tuo intervento. Le applicazioni dannose potrebbero far risultare chiamate impreviste sulla bolletta telefonica. Consenti all’applicazione di inviare messaggi SMS. Le applicazioni dannose potrebbero inviare messaggi a tua insaputa facendoti sostenere dei costi.

- Localizzazione: consenti l’accesso a fonti di localizzazione precisa, come il GPS del telefono, o fonti di localizzazione geografica non puntuale come il database della rete mobile per determinare la localizzazione approssimativa del telefono.

- Informazioni personali: consenti la lettura da parte dell’applicazione di tutti i dati (gli indirizzi) di contatto memorizzati sul telefono e la lettura delle informazioni del proprio profilo personale memorizzato sul dispositivo, come il tuo nome o le tue informazioni di contatto.

- I tuoi account: consenti all’applicazione di recuperare l’elenco degli account memorizzati sul telefono

- Strumenti di sistema: consenti all’applicazione di aprirsi automaticamente all’avvio del sistema, di installare collegamenti, di leggere le impostazioni di sincronizzazione contatti. Per queste ragioni potrebbe essere necessario più tempo per l’avvio del dispositivo e l’applicazione, restando sempre in funzione, potrebbe rallentare tutte le funzioni del telefono.

- Comunicazione di rete: consenti all’utente di acquistare articoli su Google Play da questa applicazione, consenti all’applicazione di scaricare file senza mostrare alcuna notifica all’utente, di accettare messaggi Cloud to Device (funzione che comporta l’utilizzo di dati), di visualizzare lo stato della connessione Wi-Fi e di tutte le reti.

Altre critiche per bug, rallentamenti e poca memoria

Leggendo le recensioni degli utenti sui principali store l’applicazione soffre molto spesso di bug, rallentamenti, blocchi improvvisi e tempi di avvio spesso “preistorici” tanto da aver costretto più di un utente alla sua immediata disinstallazione e al ritorno alla chat classica di Facebook.

Anche una grande quantità di memoria utilizzata si aggiunge alle numerose critiche. Installando questa applicazione state affidando non solo il vostro telefono ma anche buona parte della propria vita nelle mani dei creatori di Facebook Messenger. Che, per quanto utile, dovrebbe far riflettere sul fatto che il suo utilizzo – seppur gratuito – viene quotidianamente pagato a cuor leggero da milioni di persone con la totale svendita della loro privacy. La principale moneta di scambio nell’era dei Social Network.

App estremamente invasiva – ASSOLUTAMENTE SCONSIGLIATA