Punti chiave

Cos’è un server dedicato? E come funziona? Chi gestisce uno o più siti web si trova inevitabilmente davanti alla necessità di selezionare tra le tante opzioni disponibili (server dedicato, server condiviso, server virtuale) un piano di hosting che sia in grado di rispondere appieno alle proprie esigenze garantendo, al contempo, sicurezza e perfetta funzionalità.

In rete è oggi possibile imbattersi in molte differenti soluzioni e spesso orientarsi tra queste diverse proposte non è semplice. Come individuare, dunque, il giusto servizio di hosting? Una scelta consapevole passa, innanzitutto, dalla perfetta conoscenza delle opzioni disponibili, delle loro caratteristiche, dei loro punti di forza e funzionalità. Solo in questo modo, infatti, è possibile capire realmente quale piano di hosting sia capace di adattarsi del tutto alle proprie necessità, apportando così significativi benefici al proprio sito internet.

Tra le tante soluzioni disponibili, una particolarmente indicata per tutti quei clienti che hanno specifiche esigenze di gestione, performance e sicurezza è rappresentata dai server dedicati che altro non sono che un sotto-insieme della grande famiglia dei server. Ma cos’è un server dedicato? Quali i suoi punti di forza e costi? Quando e come sceglierlo? Su quali prezzi orientarsi?

Che cos’è un server dedicato e come funziona? definizione e caratteristiche

Come il nome già suggerisce un server dedicato altro non è che un server, o macchina, interamente dedicato a un utente e situato una Server Farm (o Webfarm), gestita da providers che, in linea di massima, si occupano esclusivamente degli interventi hardware su richiesta degli stessi clienti.

Questa prima definizione può già darci un indizio relativamente ai vantaggi di un server dedicato. Se da un lato, infatti, il cliente ha a disposizione un intero server sul quale poter operare da remoto, dall’altro viene esonerato dall’onere di doverne acquistare uno e installarlo presso la propria sede, con significativi risparmi connessi non solo all’acquisto della macchina in sé ma anche a tutti gli altri costi relativi alla gestione e al mantenimento del server stesso (basti pensare alle spese per l’energia elettrica necessaria per alimentare la macchina 24 ore su 24).

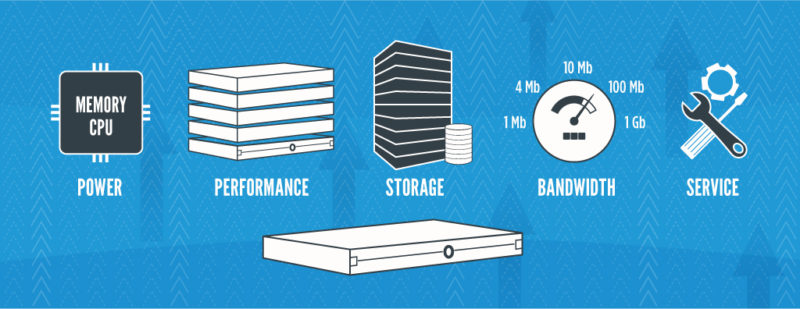

Una volta chiarito cos’è un server dedicato è possibile passare a illustrane le caratteristiche principali così da avere già un’idea delle sue funzionalità. Un server dedicato si compone di una CPU, Central Processing Unit, o unità centrale, di una RAM, Random Access Memory, e di uno spazio sul disco, caratteristiche alle quali i providers che forniscono i piani di hosting associano un servizio di Web server (Linux o Windows) con software pertinente e una connessione a Internet permanente. Quelli elencati sono degli attributi generali i quali, ovviamente, variano a seconda dei providers e del piano prescelto.

Prima di procedere con l’elencare quelle che sono le altre caratteristiche di un server dedicato è bene chiarire un punto importante, così da non “demotivare” tutti coloro che stanno pensando di acquistare questo tipo di servizio ma sono consapevoli di non avere le abilità tecniche per la sua gestione.

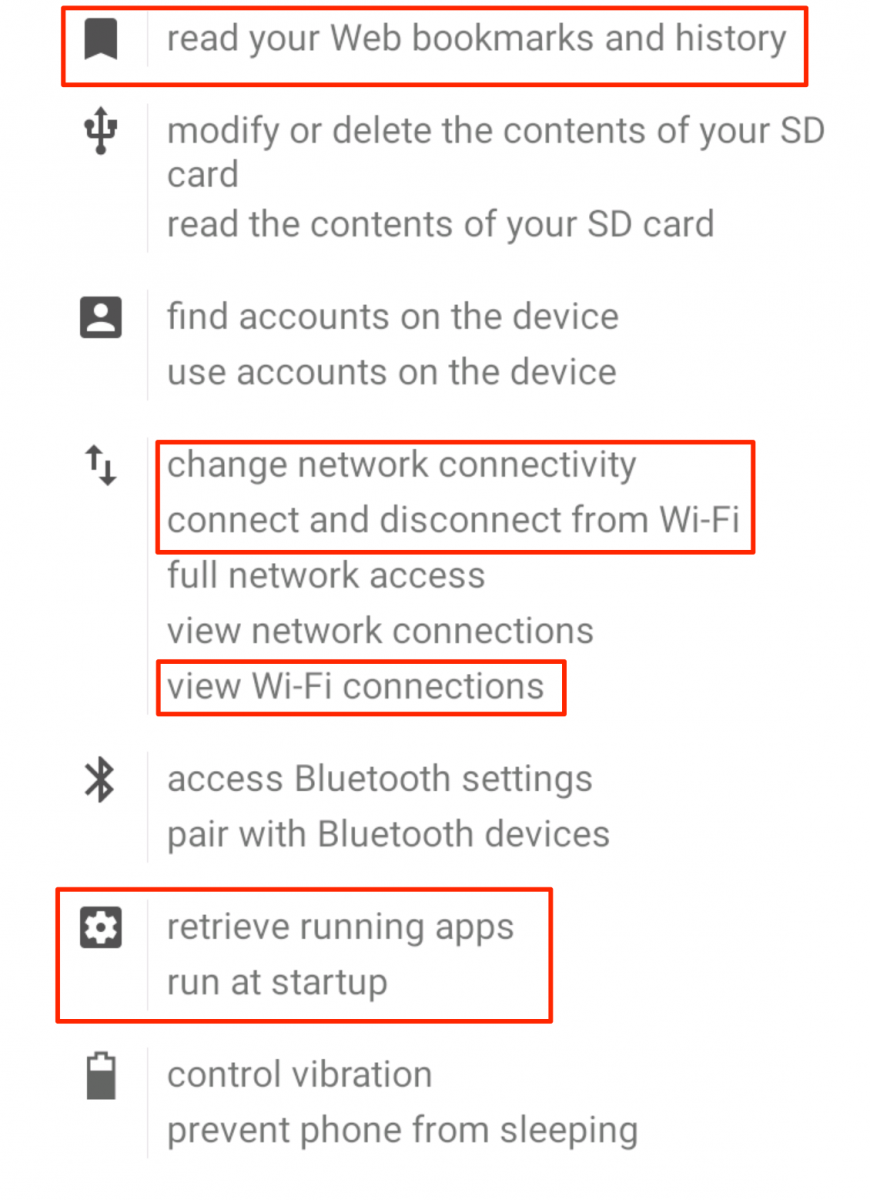

All’interno del gruppo dei server dedicati è infatti possibile tracciare un’ulteriore distinzione tra i cosiddetti server dedicati unmaneged e i server dedicati maneged. Nel primo caso è compito del cliente che acquista il servizio occuparsi di tutti i problemi che possono verificarsi sul server stesso mentre i providers intervengono solo nel caso di problemi legati all’hardware e alla connettività. Ne consegue che questa tipologia di server dedicati sono consigliati a coloro che posseggono abilità e risorse di tipo tecnico per la gestione della macchina.

Nel secondo caso, invece, i provider garantiscono al cliente anche l’assistenza di uno staff tecnico che si occupa in sostanza della gestione del server intervenendo, dunque, ogni qual volta che si verificano dei problemi, siano essi di sicurezza o di aggiornamento, sollevando il cliente da questo onere. E’ evidente che i server dedicati managed assicurano un servizio molto più completo sia a livello hardware che software e per tale ragione hanno dei costi superiori rispetto ai server dedicati unmaneged. Chiarito questo punto, è possibile individuare le altre caratteristiche tecniche che bisogna necessariamente verificare al momento della scelta e dell’acquisto di un server dedicato.

Che cos’è un server dedicato? Gli aspetti tecnici

A prescindere da quali siano le vostre competenze, vi sono una serie di caratteristiche prettamente tecniche che è indispensabile valutare con la dovuta attenzione prima di selezionare questa o quell’offerta.

Iniziando dal processore è bene assicurarsi che questo sia indicato per le proprie peculiari esigenze e che sia in grado di consentire al server di operare con condizioni di massima efficienza. Ovviamente quanto più alte saranno le “richieste” del vostro sito, ad esempio con script ad elevato uso di CPU, tanto potente e veloce dovrà essere il server prescelto.

Per quanto concerne la memoria (RAM), il criterio da seguire è: più RAM disponibile maggiore è la velocità di accesso al sito, quindi assicuratevi che ve ne sia a sufficienza.

Altrettanto fondamentale è lo spazio sul disco che deve essere modulato in base al consumo di dati del vostro sito. In più se si ha bisogno di una buona velocità di caricamento sono da preferire i server dedicati con dischi SSD, Solid State Drive, capaci di garantire tempi di caricamento significativamente ridotti.

Altro punto nodale è la banda, responsabile della quantità di dati che è possibile inviare in uno specifico lasso di tempo. Per selezionare in maniera ottimale la propria necessità di banda è importante tenere conto non solo del numero dei visitatori medi ma anche del tipo, delle dimensioni e della qualità dei contenuti presenti sul sito; così, ad esempio, un sito con molto materiale fotografico ad alta risoluzione necessiterà di una banda maggiore rispetto a un portale con poche foto a bassa risoluzione.

Fondamentale per capire cos’è un server dedicato è anche valutare la velocità di connessione al server, quindi la connettività, e le opzioni di sicurezza e di backup, prioritarie per proteggere e salvare tutte le informazioni presenti nel proprio sito.

Il software deve essere scelto tendendo conto del sistema operativo. Le opzioni sono due, Windows, ideale per i siti ASP.NET e MS SQL, e Linux perfetto per tutti i portali ideati per utilizzare un sistema di open source come MySQL o Apache.

Ultimo importante aspetto da valutare è il servizio di assistenza che deve essere professionale e affidabile così da poter supportare il cliente nel caso di guasti ed anomalie. E’ bene ricordare che le caratteristiche del servizio di assistenza variano a seconda della tipologia di server dedicato; se si è optato per l’acquisto del server, il supporto di assistenza si limiterà esclusivamente a problematiche legate all’infrastruttura e alla rete mentre nell’ipotesi dell’affitto, il fornitore del servizio si occuperà anche di eventuali problemi di tipo hardware e sistemico.

Come funziona un Server dedicato: i vantaggi

Da quanto detto sino ad ora è evidente come i server dedicati offrano numerosi vantaggi e come si tratti, quindi, di una soluzione di hosting altamente professionale.

La prima caratteristica di un server dedicato è senza dubbio la flessibilità che consente a ogni cliente di installare sul server tutti i software e i servizi di cui il proprio sito necessita. Un server dedicato, infatti, a differenza di quello condiviso, consente all’utente/cliente di operare lato server e di gestirlo in completa autonomia senza dover incorrere in limiti e restrizioni.

Questa libertà di azione si ampia ulteriormente per tutti quei clienti che sono in grado di operare tecnicamente sulla macchina e non richiedono l’intermediazione dello staff del provider, salvo che per interventi di tipo hardware. In questo caso, non solo i costi saranno ridotti ma anche i tempi di gestione saranno ottimizzati visto che il cliente potrà in ogni momento intervenire sul server senza dipendere da terzi.

A questo punto si lega inevitabilmente anche la performance del server stesso che sarà decisamente migliore vista la possibilità di poter utilizzare in maniera esclusiva tutte le risorse del server dedicato con notevoli vantaggi in termini di stabilità e velocità di connessione.

L’utilizzo esclusivo del server si riflette, inoltre, anche sull’affidabilità del servizio che tutela il cliente da anomalie, blocchi, rallentamenti o “down del sito” causati da altri utenti, situazioni che possono invece verificarsi nel caso di server condivisi.

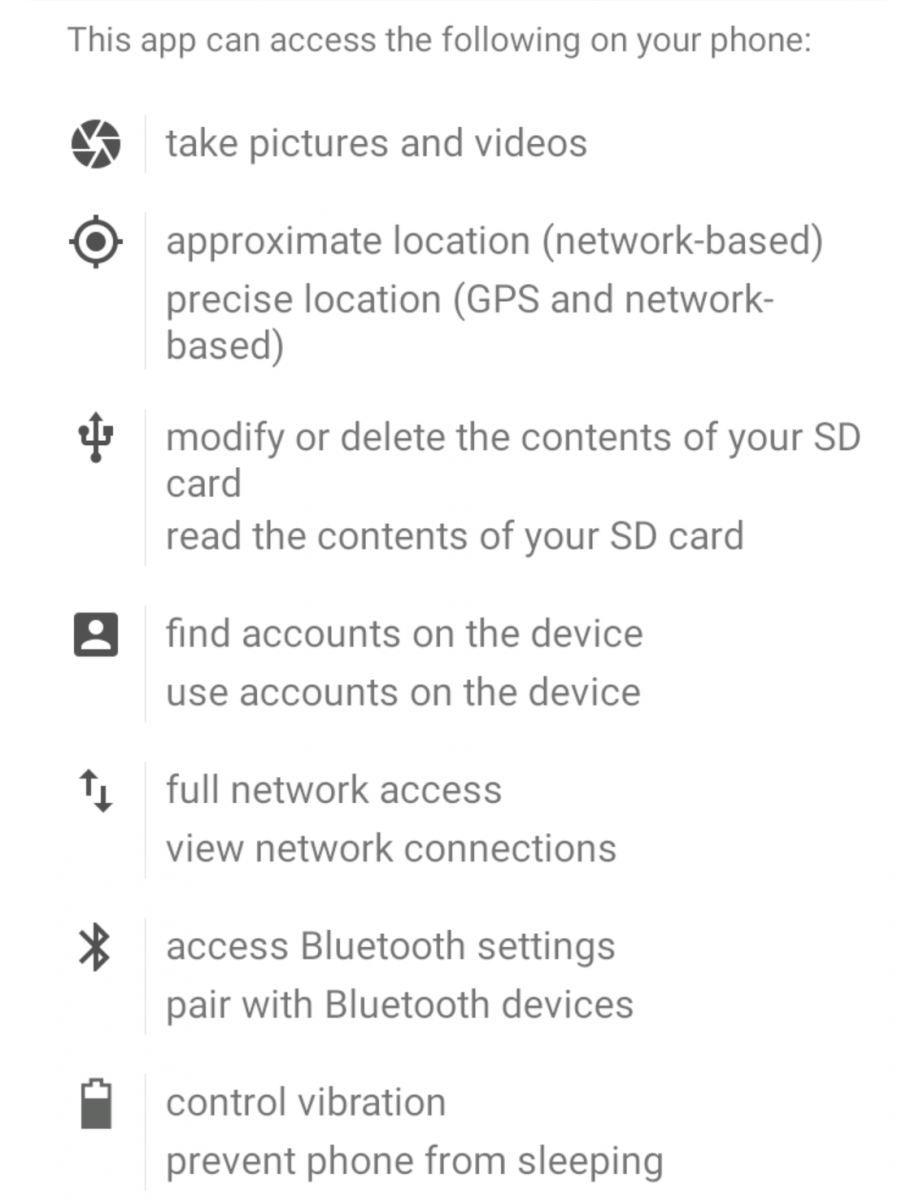

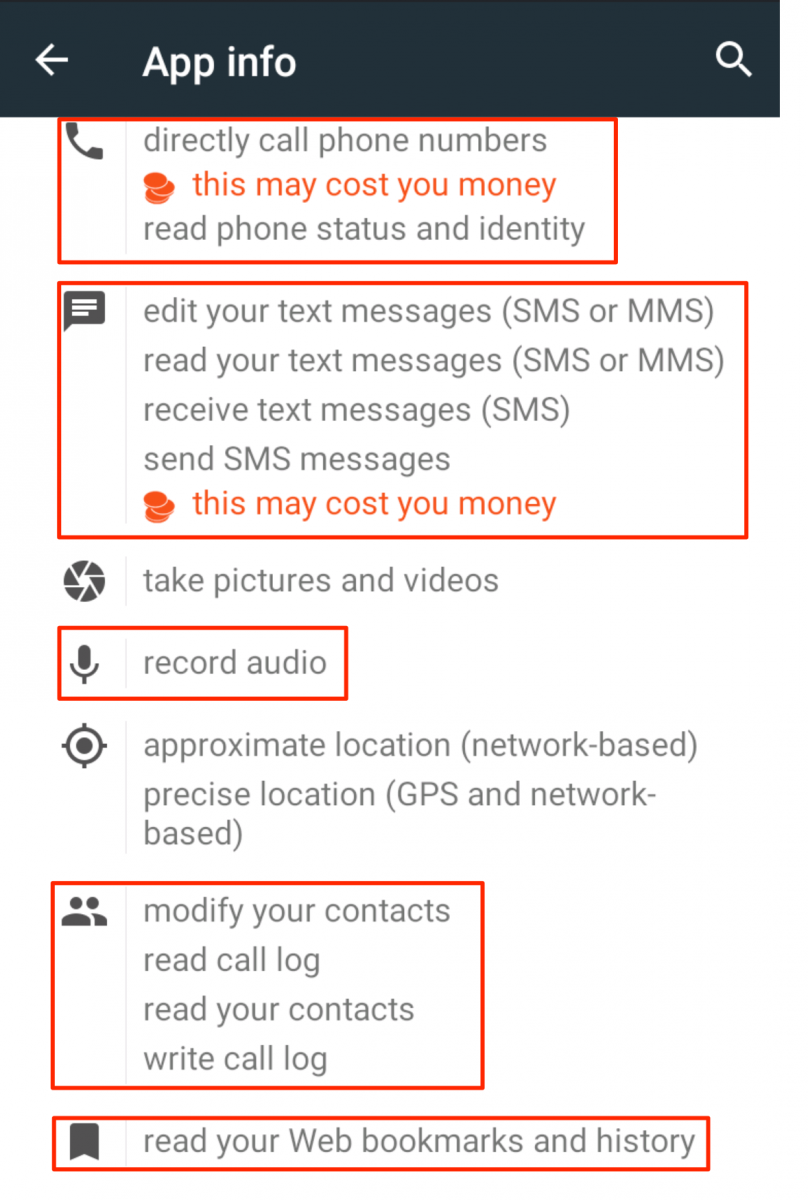

Accesso esclusivo al server significa anche maggiore sicurezza e quindi protezione dei propri dati che non saranno accessibili ad altri utenti, senza contare che un server dedicato permette di creare firewall personalizzati e di installare in maniera autonoma qualunque aggiornamento di sicurezza. Un’autonomia completa, quindi, che chiaramente non interessa solo il versante della sicurezza ma è relativo anche a tutte le altre configurazioni del server, come software, firewall, pannelli di controllo, che possono essere personalizzate a proprio piacimento.

Se ci chiediamo cos’è un server dedicato, dobbiamo anche capire che questa variante tra i vari server mette a disposizione uno o più indirizzi IP dedicati, caratteristica che mette al riparo da situazioni potenzialmente pericolose, come lo spam o il cattivo posizionamento SEO, ipotesi possibili nel caso di IP condivisi.

I punti di forza di un server dedicato sono dunque numerosi e li si potrebbe riassumere con le parole flessibilità, completo controllo, stabilità e maggiore sicurezza.

Un aspetto negativo potrebbe, invece, essere rappresentato dal prezzo che, chiaramente, è superiore rispetto a quello dei server condivisi e varia a seconda della tipologia di servizio (unmaneged o managed) e del piano prescelto.

Chi decide di optare per l’acquisto hardware, infatti, deve essere consapevole che i costi inizialmente saranno più elevati e che è quindi necessario un buon budget iniziale mentre il canone mensile per il servizio di housing sarà più contenuto in virtù delle caratteristiche precedentemente esposte. Nel caso dell’affitto, invece, il canone mensile sarà sicuramente più corposo in quanto il cliente viene sgravato dall’onere di doversi occupare di tutte le incombenze legate alla gestione dell’hardware e di eventuali malfunzionamenti.

Navigando in rete è possibile trovare moltissime offerte di server dedicati di altrettanti numerosi providers con webfarm sia in Italia che all’estero. I prezzi sono molto variabili da provider a provider e cambiano, chiaramente, anche in base alle caratteristiche del servizio prescelto. Così vi sono fornitori che propongono server dedicati “basic” a partire da prezzi che variano mediamente dai 20 ai 70 euro al mese, mentre le offerte “standard” possono avere un costo che in media si aggira sui 100/200 euro mensili. Le offerte avanzate e di tipo business hanno ovviamente tariffe più elevate che mediamente oscillano tra i 200 e i 300 euro mensili. Quelli proposti sono solo dei prezzi indicativi che evidentemente possono variare molto a seconda del provider e del piano prescelto.

Che cos’è un server dedicato e come funziona: chi ne ha bisogno

Ormai abbiamo capito cos’è un server dedicato. Da quanto detto sino ad ora è evidente come i server dedicati siano un’ottima opzione ma come la loro scelta sia inevitabilmente influenzata dalle esigenze e dalle disponibilità, sia tecniche che di budget, del cliente. Vi sono, ovviamente, delle tipologie di utenti per i quali un server dedicato è la soluzione ideale; si tratta di aziende e privati con esigenze molto elevate che hanno bisogno di alte prestazioni, totale sicurezza e assoluta affidabilità o preferiscono avere una macchina a loro interamente dedicata senza dover condividere spazio e risorse con altri clienti.

I server dedicati rispondono quindi bene alle esigenze di chi possiede più siti web, di chi gestisce un sito con un alto numero di visite giornaliere (oltre diecimila) o di chi non può permettersi improvvisi malfunzionamenti o “down del sito” che potrebbero apportare danni significativi al proprio business. I costi più elevati di un server dedicato, rispetto ad esempio ad un server condiviso, lo rendono particolarmente ideale per le medie/grandi imprese, per chi gestisce un e-commerce molto visitato o per i privati che hanno un buon budget da poter investire.

In generale se si sta valutando l’acquisto o il noleggio di un server dedicato è sempre bene analizzare con attenzione le proprie esigenze e soffermarsi su una serie di caratteristiche come la possibilità di personalizzazione, i livelli di sicurezza, la disponibilità di spazio e di banda, che certamente possono dare utili indicazioni sulla scelta di questa soluzione.

Per chi, invece, utilizza un servizio di server condiviso può giungere un momento nella storia del proprio sito che deve spingere a riflettere sulla possibilità di optare per la soluzione di server dedicato. Quando giunge, quindi, il momento di effettuare questo upgrade?

In linea di massima non è possibile stabilire dei tempi in quanto ogni sito ha una propria storia ed evoluzione. Tuttavia vi sono dei segnali importanti da valutare, grazie ai quali è possibile capire quando passare a un servizio più professionale. I casi sono numerosi e vanno dall’incremento del numero delle visite giornaliere al rallentamento del caricamento delle pagine, da sopraggiunte esigenze di tipo tecnico, relative ad applicativi, ad un maggior bisogno da parte dell’utente di controllo e di gestione.

Quando ci si chiede cos’è un server dedicato, e si decide di optare per un servizio di server dedicato e ci si mette alla ricerca della migliore soluzione è consigliato, poi, seguire alcune indicazioni così da fare una scelta consapevole. Generalmente è sempre bene fissare a priori un budget, sapendo quindi in anticipo quale somma si vuole investire nell’acquisto del servizio; in questo caso non solo sarà più semplice selezionare le offerte ma anche valutare i diversi piani proposti scegliendo la migliore combinazione di hardware, software, banda e assistenza disponibile a quel costo.

Cos’è un server dedicato: la classificazione

Come visto, esistono moltissimi pacchetti di hosting dedicati tra i quali doversi orientare tenendo conto delle proprie necessità. In generale è possibile individuare i seguenti sotto-gruppi di server dedicati:

-

- Server dedicati unmanaged: Il cliente si occupa in prima persona della gestione del server, per questo tale soluzione è consigliata a chi ha ottime competenze di gestione lato server. L’assistenza da parte del provider è ridotta all’essenziale ma i costi mensili sono più contenuti

-

- Server dedicati managed: Il cliente ha accesso al server e ad alcune specifiche informazioni come il controllo degli utenti e dei dati ma è il provider che si occupa della sua gestione e delle modifiche. Il fatto di poter contare su un’assistenza molto più articolata e completa porta ovviamente anche ad un aumento dei costi.

-

- Server dedicati self-managed: Il cliente gestisce il proprio server mentre il provider si limita ad assicurare un servizio di supporto di base, generalmente ad un prezzo più contenuto.

-

- Server dedicati semi-managed: Il cliente gestisce il server in prima persona ma la società di hosting offre un servizio di assistenza di medio livello le cui specifiche variano da provider a provider.

- Server dedicati fully-managed: In questo caso è il provider ad occuparsi dell’intera gestione del sito, dalle configurazioni di sicurezza agli aggiornamenti.