Punti chiave

I metadati contenuti nei file forniscono una piccola miniera di informazioni circa gli autori di un materiale, sia esso un documento testuale, un’immagine, una mail, un video o un flusso audio, un file di lavoro di un qualsiasi programma, ecc …

Ogni singolo file porta con sé informazioni circa l’autore che lo ha realizzato, la data di creazione, il nome del computer da cui proviene e la società di appartenenza, i dettagli tecnici degli apparati che lo hanno generato (macchine fotografiche, periferiche di acquisizione immagini) e in alcuni casi una scheda completa di geolocalizzazione gps che viene “impressa” da smartphone o fotocamere digitali. Come evitare che queste informazioni personali possano accompagnare i nostri file sulla Rete, durante i trasferimenti via e-mail o nel caso di pubblicazione su un sito internet? In commercio esiste un gran numero di software capaci di rimuovere più o meno a fondo i metadati dei file, ma non sempre questi sono di facile individuazione.

FILE IN AMBIENTE WINDOWS

FILE IN AMBIENTE WINDOWS

Un grande aiuto viene fornito ai propri utenti dai sistemi operativi di Microsoft.

Indipendentemente dal tipo di file in esame, i metadati sono visualizzabili con un semplice click del tasto destro e la selezione della voce “Proprietà” dal menù a comparsa. Dalla scheda “Dettagli” è possibile non solo avere una panoramica di tutti i metadati contenuti nel file, ma anche rimuoverli grazie alla voce “Rimuovi proprietà e informazioni personali” in calce alla finestra. Aggiungendo una spunta a fianco dei singoli metadata sarà quindi possibile scegliere cosa cancellare e cosa mantenere, creando una copia del file originale “epurato” da tutte le descrizioni indesiderate.

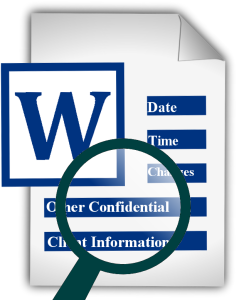

DOCUMENTI OFFICE

Ogni documento di Microsoft Office contiene al suo interno una ricca serie di metadati che vengono utilizzati per vari scopi, come migliorare la modifica, la visualizzazione, l’archiviazione e il recupero dei documenti da parte di Office.

In particolare, i principali metadati contenuti sono riconducibili alle seguenti voci:

- Il nome dell’utente

- Le iniziali

- Il nome della società o organizzazione

- Il nome del computer

- Il nome del server di rete o del disco rigido in cui il documento è stato salvato

- Altre informazioni di riepilogo e le proprietà del file

- Parti non visibili di oggetti OLE incorporati

- Revisioni dei documenti

- Versioni del documento

- Informazioni sul modello

- Testo nascosto

- Commenti

Attraverso una pagina di supporto dedicata, Microsoft illustra passo passo le operazioni da effettuare per ridurre al minimo il numero dei metadati che la suite raccoglie dall’utente.

Attraverso una pagina di supporto dedicata, Microsoft illustra passo passo le operazioni da effettuare per ridurre al minimo il numero dei metadati che la suite raccoglie dall’utente.

Per eliminare metadati direttamente da Office, è possibile sfruttare l’utility di ispezione documento integrata con i programmi della suite di Microsoft.

Dal menù File->informazioni è possibile aprire il pannello “Controlla documento” (per le versioni più nuove, Menù->Prepara ->Controlla documento). Da qui è possibile lanciare una ricerca in merito a commenti, revisioni, annotazioni, informazioni personali, dati XML, testo nascosto, intestazioni e filigrane contenute nel documento: i risultati della ricerca evidenzieranno la presenza delle singole voci, offrendo all’utente la possibilità di eliminarle.

In alternativa, è sempre possibile ricorrere all’ottimo Doc Scrubber, applicazione in grado di cercare ed eliminare metadati con pochi click, con la possibilità di elaborare più documenti contemporaneamente. Per i possessori delle vecchie versioni di Office (fino alla 2003) è disponibile un’apposita estensione rilasciata da Microsoft per la rimozione sicura dei metadati.

DOCUMENTI PDF

Dopo aver aperto il documento con Adobe Acrobat, cliccare “documento” dalla barra dei menù quindi selezionare la voce “Esamina documento”. Attraverso la casella “metadati” è possibile rimuovere tutte le voci indesiderate dal documento in esame. Nelle versioni più recenti di Acrobat è invece necessario accedere al menù File -> Proprietà, quindi alla scheda “Descrizione“. Qui si potranno modificare e/o eliminare i singoli metadati, epurando il documento delle voci indesiderate. Dal pannello di modifica “Commento” è inoltre possibile passare in rassegna gli eventuali commenti associati al documento e, conseguentemente, eliminarli.

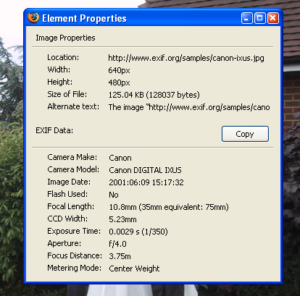

IMMAGINI

IMMAGINI

I file di immagine scattati con apparecchiature fotografiche presentano, in aggiunta ai metadati sin qui descritti, i dati EXIF. Si tratta di metadati in grado di fornire informazioni dettagliate di tipo statico (marca e modello della fotocamera impiegata) e dinamico (obiettivo utilizzato, iso, tempo di esposizione, apertura del diaframma, utilizzo del flash, ecc …).

Un tool pratico e veloce per la rimozione di questi dati è JPEG & PNG Stripper (in ambiente Windows). Gli utenti mac possono invece installare l’altrettanto ottimo ImageOptim per sistemi OS X. Per chi fosse alla ricerca di un software ancora più competo, Metanull oltre alle caratteristiche sopra descritte consente l’elaborazione contemporanea di più file in batch, creando copie “epurate” da metadati e dati EXIF senza andare a sovrascrivere gli originali.

Per eliminare in modo sicuro anche le coordinate GPS dai file di immagine, MetaStripper offre questa possibilità e parallelamente una funzione per cancellare i metadati IPTC e COM di qualsiasi fotografia Jpeg.

FILE AUDIO

Mp3, wav e altri formati audio contengono anch’essi una serie di metadati immagazzinati secondo lo standard ID3: queste etichette forniscono informazioni quali l’autore, il titolo della traccia, la durata, l’album di appartenenza, l’anno di incisione, ecc… Per modificare questi valori, è possibile ricorrere al software ID3Kill.

ATTRIBUTI FILE

ATTRIBUTI FILE

Se oltre ad eliminare si ha intenzione di modificare i metadati di un qualsiasi file, Attribute Changer semplifica di molto la vita dell’utente richiamando in un’unica finestra tutti i dati relativi a un singolo file o cartella. Da qui sarà possibile variare la data di creazione, quella di modifica, impostare i permessi di lettura/scrittura e molto altro ancora.

Veniamo ora al tasto dolente. Ogni e-mail inviata o ricevuta contiene al suo interno una lunga serie di metadati che evidenziano, in chiaro, gli indirizzi dei mittenti e dei riceventi oltre a una serie di informazioni circa i provider impiegati per la trasmissione dei messaggi. Messaggi inviati a più indirizzi contemporaneamente, potrebbero quindi facilmente esporre una serie di dati personali difficilmente mascherabili e comunque fondamentali per la corretta spedizione delle mail. Al di là dei messaggi in sé, è invece possibile prestare grande attenzione agli allegati che accompagnano le mail, prendendo tutte le precauzioni atte a eliminare dati sensibili e personali dai documenti che vengono spediti, seguendo le procedure descritte finora per i diversi tipi di file.

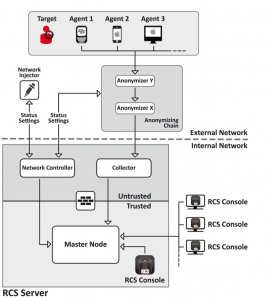

Il funzionamento del trojan è di per sé molto semplice. Una volta commissionato, il software viene confezionato su misura e preparato per il contagio. Individuato l’obiettivo (da uno fino a centomila, monitorabili contemporaneamente da remoto, come indicato nella brochure informativa sul sito di

Il funzionamento del trojan è di per sé molto semplice. Una volta commissionato, il software viene confezionato su misura e preparato per il contagio. Individuato l’obiettivo (da uno fino a centomila, monitorabili contemporaneamente da remoto, come indicato nella brochure informativa sul sito di

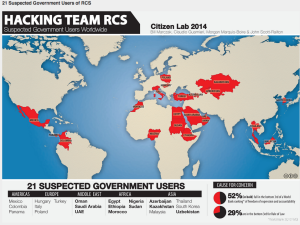

A fronte delle critiche e delle ipotesi avanzate negli anni, la replica di Hacking Team è sempre stata la

A fronte delle critiche e delle ipotesi avanzate negli anni, la replica di Hacking Team è sempre stata la

Dal menù Impostazioni (richiamabile dalla home page di Facebook cliccando la freccetta posizionata nell’angolo superiore destro) è possibile selezionare il sotto-menù Blocchi per gestire una ricca serie di filtri.

Dal menù Impostazioni (richiamabile dalla home page di Facebook cliccando la freccetta posizionata nell’angolo superiore destro) è possibile selezionare il sotto-menù Blocchi per gestire una ricca serie di filtri. Per un migliore controllo dell’esperienza Social, Facebook mette a disposizione un sistema completo di notifica per informarci ogniqualvolta un contatto interagisce con il nostro profilo.

Per un migliore controllo dell’esperienza Social, Facebook mette a disposizione un sistema completo di notifica per informarci ogniqualvolta un contatto interagisce con il nostro profilo. Un vecchio adagio recitava: prevenire è meglio che curare.

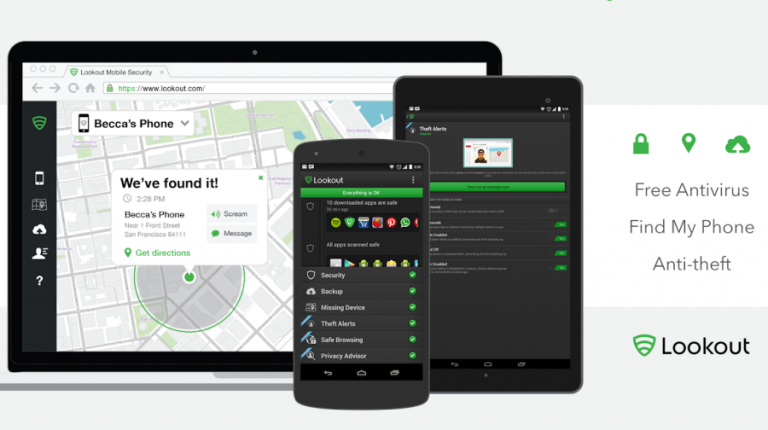

Un vecchio adagio recitava: prevenire è meglio che curare.

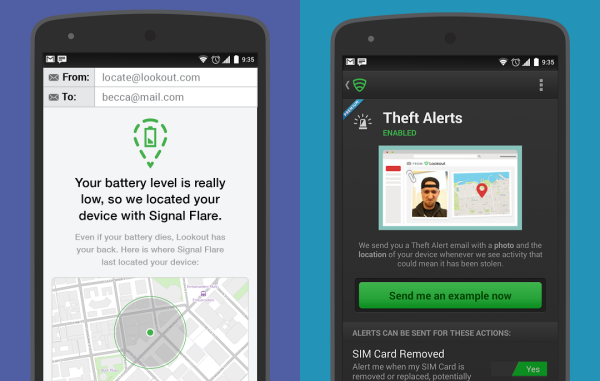

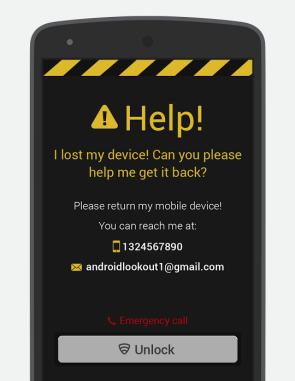

Per queste funzioni, è previsto un periodo di prova di due settimane, al termine delle quali le caratteristiche Premium si disattivano lasciando spazio a quelle gratuite, che continueranno a funzionare regolarmente senza limiti di tempo.

Per queste funzioni, è previsto un periodo di prova di due settimane, al termine delle quali le caratteristiche Premium si disattivano lasciando spazio a quelle gratuite, che continueranno a funzionare regolarmente senza limiti di tempo.

Ogni nuovo profilo di Google+ risulta inevitabilmente connesso all’account personale Google, che comprende fra l’altro i popolari servizi di Gmail, Google Drive, Youtube e via discorrendo.

Ogni nuovo profilo di Google+ risulta inevitabilmente connesso all’account personale Google, che comprende fra l’altro i popolari servizi di Gmail, Google Drive, Youtube e via discorrendo. Chi può fare un Hangout con te

Chi può fare un Hangout con te Le tue cerchie

Le tue cerchie

Verificate le applicazioni collegate

Verificate le applicazioni collegate