PayPal è uno dei sistemi di pagamento più utilizzati sulla Rete. Ogni giorno milioni di privati e aziende utilizzano questa piattaforma per i propri acquisti, totalizzando ingenti volumi di vendite: un simile movimento di denaro può attrarre le attenzioni di hacker e criminali informatici, ragion per cui è sempre bene conoscere tutti i trucchi e le precauzioni indispensabili per poter utilizzare PayPal in piena sicurezza.

Aprire un conto sicuro

Prima di accedere al sito https://www.paypal.com è fondamentale rispettare alcune regole basilari di buona condotta informatica: accedere solo da computer sicuri e adeguatamente protetti dalle minacce informatiche (con programmi antivirus e sistemi operativi aggiornati), essere certi di digitare l’indirizzo web corretto (prestando attenzione a ogni lettera digitata: la Rete pullula di siti-truffa che si differenziano anche solo per una lettera), utilizzare reti Wi-Fi protette (non pubbliche).

A questo punto, non resta che iscriversi a PayPal e scegliere uno dei tre conti disponibili:

- Conto Personale: è la strada più semplice per pagare i propri acquisti in tutta sicurezza tramite carta di credito (Visa, Visa Electron e MasterCard) o prepagata (Carta Prepagata PayPal, Postepay, ecc.). Attraverso il circuito PayPal i dati della carta non vengono in alcun modo forniti al venditore. È gratuito, veloce e sicuro: per ogni pagamento ricevuto, è prevista una commissione variabile dall’1,8 al 3,4% sul valore della vendita e un fisso di 0,35 €.

- Conto Premier: oltre a quanto previsto dal Conto personale, il conto Premier consente di ricevere pagamenti tramite carta di credito e prepagata a tariffe competitive da 193 Paesi in tutto il mondo.

- Conto Business: l’ideale per gli e-commerce, promette tariffe ancor più competitive e commissioni ridotte sulle vendite. Riservato alle aziende e ai titolari di partita iva, fornisce un ampio ventaglio di servizi dedicati alla vendita online.

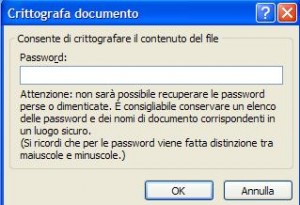

Effettuata la scelta, il conto PayPal potrà essere protetto da una password (preferibilmente di 8 o più caratteri alfanumerici, con lettere maiuscole e minuscole, utilizzo di caratteri speciali o segni di punteggiatura per incrementare la sicurezza) e da un servizio di doppia autenticazione. Si tratta in quest’ultimo caso di abilitare un codice aggiuntivo “usa e getta” che PayPal fornisce all’utente ad ogni richiesta di accesso.

A scelta, il codice può essere fornito via SMS su un cellulare indicato dal cliente o attraverso un “token” fisico progettato per essere agganciato ai portachiavi o custodito in tasca, capace di generare codici temporanei della durata di 30 secondi. In entrambi i casi, i codici “usa e getta” dovranno essere inseriti nell’apposito campo a fianco della password per consentire l’accesso al conto o l’esecuzione di un pagamento.

Quale carta associare

La raccomandazione di massima, quando si parla di acquisti online, è quella di non associare con un sistema di pagamento (per quanto sicuro e protetto) la propria carta di credito principale.

La ragione è evidente: dati i molteplici rischi insiti nella Rete e nelle transazioni sul web, il rischio che tutti vorrebbero evitare è quello di alzarsi una mattina e trovarsi il conto corrente svuotato da un criminale informatico che è riuscito a carpire i nostri dati di pagamento.

Meglio associare a PayPal una carta prepagata (tipo Postepay o la Prepagata PayPal). Molte carte, infine, prevedono un servizio di notifica in tempo reale tramite e-mail o SMS che avvisano in caso di addebiti: uno strumento utile per accorgersi subito di utilizzi fraudolenti del proprio account PayPal.

Per associare una carta:

- Effettuare l’accesso al proprio conto PayPal;

- Dalla sezione “Il mio Conto” cliccare su Profilo, quindi “Aggiungi o rimuovi carta“

- Inserire tutti i dati necessari per completare l’associazione. Ad ogni nuovo pagamento, sarà possibile indicare la carta appena inserita.

- PayPal consente inoltre di associare un conto corrente bancario al profilo utente. Questa opzione consente di trasferire denaro dal conto corrente al conto di Paypal e viceversa. I trasferimenti di denaro sono possibili anche dalla carta di credito associata al conto PayPal e viceversa. Per maggiore sicurezza, si consiglia di non associare mai direttamente il proprio conto corrente principale all’account PayPal ma di preferire un conto secondario o una carta secondaria.

Software per proteggere le transazioni PayPal

Che si tratti di effettuare pagamenti, riceverli o semplicemente accedere al proprio conto PayPal, è indispensabile che queste operazioni vengano condotte da dispositivi sicuri e al riparo da occhi indiscreti.

Un buon software antivirus, una suite per la sicurezza con protezione specifica per le insidie del web, un browser aggiornato e reso sicuro da addon anti-phishing forniscono un livello di protezione sufficiente a garantire, nella maggior parte dei casi, sonni tranquilli a quanti ogni giorno operano compravendite sul web.

Suite di sicurezza:

Sul mercato esistono numerose soluzioni orientate alla sicurezza dei pagamenti online, inclusi ovviamente quelli condotti tramite la piattaforma PayPal:

- Kaspersky Internet Security 2014: fornisce strumenti di sicurezza specifici su internet per la protezione dei dati e del tuo denaro durante le operazioni bancarie online, gli acquisti o la navigazione all’interno degli account. La protezione dell’identità e delle credenziali è potenziata mediante l’impiego di una Tastiera Virtuale (o Tastiera sicura) che impedisce a malintenzionati e programmi malevoli (come i keylogger) di poter leggere quali tasti vengono digitati in fase di accesso, proteggendo password, username e codici di sicurezza. Strumenti anti-phishing integrati nel browser impediscono l’accesso a siti-truffa e impediscono ai cybercriminali di raccogliere informazioni personali.

- Norton Internet Security: all’interno del pacchetto sicurezza dedicato alla Rete, Symantec ha previsto sistemi anti-phishing e anti-frode in grado di segnalare preventivamente transizioni sospette. Grazie alla protezione SONAR, basata sullo studio in tempo reale delle minacce online, vengono rilevati e segnalate all’utente anche minacce nuove, mai viste prima, attraverso uno strumento di sicurezza proattiva in grado di scongiurare pericolose truffe. Uno strumento dedicato all’analisi delle truffe, esamina continuamente la reputazione dei siti web visitati e allerta l’utente qualora risulti pericoloso immettere informazioni personali e dati bancari.

Avira Antivirus Suite: per proteggere ogni transazione da frodi o furti, Avira mette a disposizione una serie di funzionalità dedicate agli acquisti e alle transazioni online, provvedendo a mettere in sicurezza anche le connessioni utilizzate dall’utente. Secondo il team di Avira, la suite antivirus permette di acquistare e operare in sicurezza anche attraverso connessioni Wi-Fi pubbliche.

Avira Antivirus Suite: per proteggere ogni transazione da frodi o furti, Avira mette a disposizione una serie di funzionalità dedicate agli acquisti e alle transazioni online, provvedendo a mettere in sicurezza anche le connessioni utilizzate dall’utente. Secondo il team di Avira, la suite antivirus permette di acquistare e operare in sicurezza anche attraverso connessioni Wi-Fi pubbliche.- Bitdefender Totale Security 2014: accanto alle tradizionali funzioni di sicurezza, Bitdefender mette a disposizione degli utenti Safepay, un browser dedicato che viene eseguito a schermo intero in modalità sandbox. All’interno di questo ambiente virtuale e isolato dal resto del sistema operativo, è possibile compiere ogni transazione in completa sicurezza al riparo da virus, malware, tentativi di phishing e frodi informatiche.

Add-on: ogni browser può essere potenziato con componenti aggiuntivi pensati apposta per setacciare la rete e segnalare i siti-truffa. In questo modo si scongiurano accessi a siti-clone di PayPal e transazioni su siti-truffa:

- WOT (Web of Trust): questo plugin, disponibile per i più diffusi browser del mercato, fornisce in tempo reale informazioni di sicurezza su un qualsiasi sito, consentendo all’utente di fare una valutazione a 360° in termini di attendibilità, affidabilità, riservatezza e sicurezza per i bambini. Per ogni parametro WOT assegna un punteggio (calcolato anche in base alle recensioni rilasciate dagli utenti) in base al quale segnala o meno la pericolosità del sito in questione.

- McAfee Site Advisor: grazie alla banca dati di McAfee, Site Advisor fornisce informazioni utili circa la pericolosità di un sito mostrando al cliente un bollino verde o rosso a seconda delle situazioni. La valutazione si basa esclusivamente su parametri tecnici e non sui giudizi della community.

- URL Void: per chi non si accontenta di un solo giudizio, URL Void sottopone ogni sito a un accurato esame attraverso i più diffusi scanner per siti della Rete, restituendo un verdetto complessivo e dettagliato. In base alla raccolta dei giudizi, è possibile farsi un’idea abbastanza precisa degli eventuali rischi esistenti.

Ricevere pagamenti con PayPal

- Che si venda attraverso un sito di e-commerce, un mercatino online, un sito di annunci o una piattaforma internazionale come Ebay o Amazon, è sempre bene adottare una serie di precauzioni utili a non incorrere in truffe:

- Non accedere al proprio conto mediante messaggi E-mail, comunicazioni via chat, sms o da qualsiasi altro canale, nemmeno quando vengono segnalati accrediti o si richiedono conferme per la ricezione del denaro. Per accedervi e fare le opportune verifiche, digitare manualmente l’indirizzo https://www.paypal.com dal proprio browser.

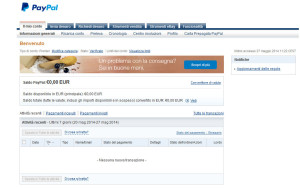

- Per ogni transazione controllare la corrispondenza tra la cifra effettivamente versata dall’acquirente e il prezzo del bene venduto.

- Non accettare mai proposte di vendita al di fuori del circuito PayPal, specie se caratterizzate da forme di pagamento non tracciabili (denaro contante, trasferimenti postali, carte prepagate, etc…).

- Optare sempre per le Vendite Protette: Le Vendite Protette coprono il venditore a fronte di pagamenti non autorizzati (es. account di terzi colpiti da hacker) o se un cliente dichiara di non aver ricevuto l’oggetto acquistato. Questa forma di garanzia si applica per tutti gli articoli conformi alle condizioni d’uso previste da PayPal, corredati da una prova di avvenuta spedizione e una di avvenuta ricezione da parte del cliente (es. spedizione assicurata o a mezzo corriere espresso).

In questi casi, PayPal tutela il venditore per l’importo complessivo della vendita, senza costi aggiuntivi.

- Difendersi da un Chargeback: a volte può avvenire che a seguito della ricezione di un pagamento, questi venga “congelato” da PayPal e avviata un’indagine sulla natura del trasferimento di denaro. Si tratta del Chargeback: un acquirente chiede alla propria banca o società emittente della carta di eliminare un addebito effettuato, solitamente a seguito di furti o contenziosi tra acquirente e venditore.

- In caso di Chargeback, PayPal notifica al venditore la situazione invitandolo a collaborare per risolvere il problema. In questi casi è necessario fornire a PayPal tutta la documentazione (fatture, descrizioni e foto dei beni venduti, bolle di spedizione, etc…) necessaria a dimostrare la propria buona fede nei confronti dell’acquirente. L’indagine avviata viene condotta esclusivamente dalla società che ha emesso la carta di credito utilizzata per il pagamento: in caso di esito positivo per il venditore, PayPal trasferirà sul suo conto il denaro recuperato dalla società emittente entro 75 giorni dall’apertura del contenzioso.

- Attenti ai blocchi dell’account. PayPal si riserva di bloccare il profilo di qualcuno che dopo aver venduto un oggetto riceve un pagamento in una serie di circostanze quali: account con età inferiore ai sei mesi, improvviso cambio nella movimentazione del denaro, specie se con una repentina impennata delle entrate, vendita di prodotti a rischio come alta tecnologia, beni di lusso o viaggi o a seguito di molte contestazioni o commenti negativi sulla propria attività. In questo caso è necessario contattare Paypal attraverso il supporto e dirimere la questione: di solito viene richiesta una documentazione che provi la propria buona fede o la presenza di strumenti per evitare il ripetersi di errori e contestazioni.

Effettuare pagamenti con PayPal

- Riconoscere un sito (o un venditore) affidabile: la Rete pullula di recensioni, portali dedicati ai consumatori, forum e gruppi che quotidianamente raccolgono migliaia di opinioni sui siti dedicati alla vendita online e sui venditori che li popolano. Una veloce ricerca sul web permette di confrontare le esperienze vissute da altri acquirenti, saggiare la serietà e l’assistenza fornita dai principali canali di vendita, smascherando truffe e venditori in malafede.

- Diffidare che chi vende a prezzi stracciati: se un venditore pratica sconti sensazionali rispetto ai prezzi di mercato, ricordarsi il vecchio adagio secondo cui nessuno, a questo mondo, regala mai nulla. Siti di e-commerce appena creati, venditori con feedback scarsi o nulli spesso e volentieri fungono da vetrine create appositamente per vendere oggetti inesistenti a prezzi scontatissimi per brevi periodi di tempo. Una volta incassati i soldi, molti di questi venditori svaniscono nel nulla. Per i siti di E-commerce è sempre utile verificare l’indirizzo URL con uno dei servizi “Whois” forniti da molti siti specializzati: in questo modo è possibile raccogliere i dati della società titolare, del rappresentante legale, l’indirizzo e l’anzianità del sito.

- Accertarsi di essere reindirizzati al sito https://www.paypal.com ad ogni acquisto, e non a un sito-clone con indirizzo diverso

- In caso di problemi, rivalersi sul sistema di Protezione Acquisti: se un bene acquistato non arriva o risulta diverso da quanto descritto, PayPal può rimborsare l’intero importo ad esclusione delle spese di spedizione. La Protezione Acquisti si applica in caso di oggetti non consegnati o difformi da quelli descritti, ordini scaturiti da utilizzi fraudolenti del proprio conto ma non tiene conto di alcune tipologie particolari di beni (veicoli, articoli su misura, materiali digitali, etc…).

- Per attivare la procedura è necessario aprire una Contestazione sul sito di PayPal entro 45 giorni dal pagamento (anche attraverso il Centro Soluzioni all’interno del proprio account). Il venditore, ricevuta la contestazione, potrà risolvere pacificamente la questione direttamente con il cliente; in caso di mancato accordo, e comunque entro 20 giorni dall’apertura della contestazione, questa potrà essere convertita in Reclamo da parte dell’acquirente. Il contenzioso, anche in questo caso, verrà gestito a discrezione di PayPal.

Furto dell’account e accessi non autorizzati

Addebiti anomali, sottrazioni di denaro, acquisti mai autorizzati sono chiari segnali che qualcuno sta svolgendo attività fraudolente sul nostro account PayPal. In questi casi è fondamentale reagire in fretta e prevenire ulteriori perdite di denaro: attraverso il centro di assistenza è possibile comunicare la natura del problema e contattare direttamente il servizio clienti attraverso una procedura immediata e intuitiva.

In ogni caso, a titolo precauzionale, si consiglia di bloccare tutte le carte di credito e i conti associati all’account di PayPal violato. Attraverso le indicazioni del servizio clienti, sarà possibile ristabilire la sicurezza del proprio profilo ed eventualmente denunciare le sottrazioni di denaro alle autorità competenti. Periodicamente è bene accedere al proprio conto e controllare gli addebiti più recenti.

PayPal e mobile

Acquistare da Smartphone e Tablet può risultare più agevole e sicuro attraverso la App ufficiale PayPal o le App dedicate dei principali market presenti sul Web (Ebay, Amazon, etc…). Effettuare acquisti da una App anzichè dal classico browser riduce drasticamente il rischio derivante dal phishing ed evita il collegamento a siti truffaldini, riduce il pericolo derivante da virus e malware presenti sulla Rete e conferisce un’interfaccia semplice e immediata, particolarmente utile durante la navigazione su un display dalle dimensioni limitate.

![]()

Avira Antivirus Suite

Avira Antivirus Suite

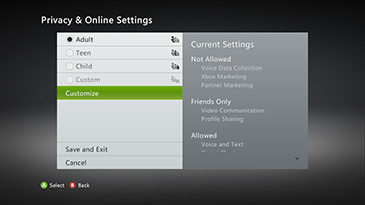

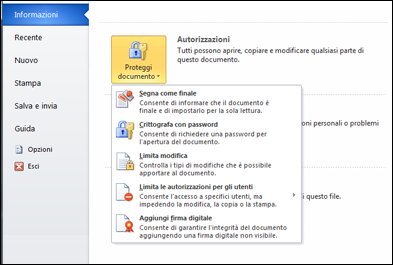

– Limita le autorizzazioni per gli utenti: attraverso l’account Microsoft Windows o Windows Live ID si può scegliere di impostare limiti specifici alle autorizzazioni.

– Limita le autorizzazioni per gli utenti: attraverso l’account Microsoft Windows o Windows Live ID si può scegliere di impostare limiti specifici alle autorizzazioni.

Accedere a Live ID solo dal proprio computer o dalla propria Xbox attraverso connessioni sicure. Reti pubbliche e Wi-Fi non protette potrebbero compromettere la sicurezza dei dati.

Accedere a Live ID solo dal proprio computer o dalla propria Xbox attraverso connessioni sicure. Reti pubbliche e Wi-Fi non protette potrebbero compromettere la sicurezza dei dati.