Punti chiave

Di questi tempi può essere molto difficile stabilire se un sito è sicuro o meno. Molti siti sono stati progettati proprio per sembrare sicuri e invece si rivelano pericolosi. In questa guida vedremo gli strumenti necessari per poter verificare su un dominio è pericoloso, prima ancora di visitarlo.

In generale si consiglia di diffidare di un sito se ti chiede informazioni personali quando non è necessario, come un numero di carta di credito o un numero di conto corrente bancario perchè potrebbe essere la prova di un tentativo di phishing delle informazioni sensibili. Si dovrebbe anche stare attenti a siti con offerte che sembrano troppo belle per essere vere, che hanno annunci troppo invadenti, che hanno popup continui, che avvisano che è necessario installare un plugin per visualizzare contenuti, ecc. Per siti come questi si dovrebbe verificare, prima di procedere ulteriormente, se il sito è in realtà sicuro seguendo alcune fra le modalità descritte di seguito.

Vuoi un hosting sicuro?

Alground Hosting e ti lasci i pericoli alle spalle

Primo passo: otteniamo il link reale

Se la sorgente di un collegamento sembra fraudolenta, come ad esempio un collegamento ricevuto in una e-mail non riconosciuta o se si tratta di un collegamento sospetto pubblicato online, è raccomandabile non aprirlo fino a che non sia stato verificato che il sito non è pericoloso.

Se la sorgente di un collegamento sembra fraudolenta, come ad esempio un collegamento ricevuto in una e-mail non riconosciuta o se si tratta di un collegamento sospetto pubblicato online, è raccomandabile non aprirlo fino a che non sia stato verificato che il sito non è pericoloso.

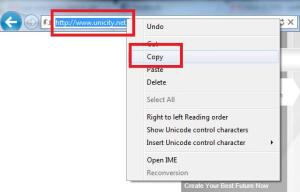

Per copiare il link da analizzare, senza visitare mai il sito, è possibile fare clic con il tasto destro su di esso e selezionare l’opzione “Copia indirizzo del collegamento” (per Chrome), “Copia indirizzo” per Firefox. Se il link appare come un URL accorciato come ad esempio “bit.ly/76dbed”, è necessario ripristinare l’URL originario prima di esaminarlo. Se non facciamo questo, la vostra analisi sarà eseguita in realtà solo sull’URL accorciato. Per ripristinare il link completo si può andare su questo sito e incollare l’URL accorciato nella casella. Il sito vi fornirà poi l’URL reale, che è possibile copiare per effettuare l’analisi di seguito.

Verificare il link

Controlliamo ora il sito con Zulu URL Risk Analyzer e Comodo Web Inspector.

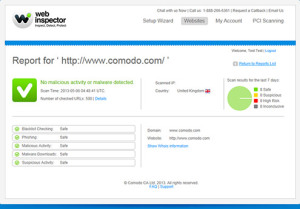

La prima cosa da fare è copiare l’URL del sito Web e incollarlo in Comodo Web Inspector. Tuttavia, questo tipo di analisi potrebbe richiedere un po’ di tempo dato che è in esecuzione l’analisi del sito di approfondimento in tempo reale per verificare eventuali contenuti potenzialmente dannosi. Una volta finito, Comodo Web Inspector presenterà i risultati dell’analisi. Se il sito è classificato come ad alto rischio è molto probabile che sia pericoloso. Se è classificato come sospetto, il sito è probabilmente pericoloso.

La prima cosa da fare è copiare l’URL del sito Web e incollarlo in Comodo Web Inspector. Tuttavia, questo tipo di analisi potrebbe richiedere un po’ di tempo dato che è in esecuzione l’analisi del sito di approfondimento in tempo reale per verificare eventuali contenuti potenzialmente dannosi. Una volta finito, Comodo Web Inspector presenterà i risultati dell’analisi. Se il sito è classificato come ad alto rischio è molto probabile che sia pericoloso. Se è classificato come sospetto, il sito è probabilmente pericoloso.

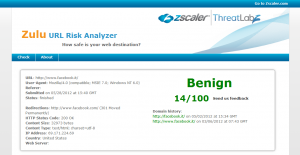

Eseguiamo un controlla anche con Zulu URL Risk Analyzer : questo sistema utilizza anche diversi altri metodi di analisi. Dopo che l’analisi sul sito è stata eseguita, sarà presentato un punteggio complessivo di rischio sulla probabilità che il sito sia pericoloso da 0 a 100: con punteggio 100 il sito è molto pericoloso.

Eseguiamo un controlla anche con Zulu URL Risk Analyzer : questo sistema utilizza anche diversi altri metodi di analisi. Dopo che l’analisi sul sito è stata eseguita, sarà presentato un punteggio complessivo di rischio sulla probabilità che il sito sia pericoloso da 0 a 100: con punteggio 100 il sito è molto pericoloso.

Questa tipologia di analisi fornirà anche una valutazione classificando il sito come buono, sospetto o dannoso. In questo modo avremo una prima idea del sito che ci troviamo davanti, ma possiamo utilizzare altri strumenti che serviranno ad approfondire il nostro controllo.

Altri controlli, più approfonditi

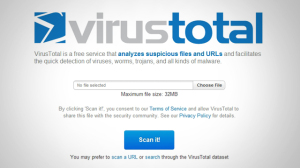

Per controllare che il dominio non sia inserito in liste nere di siti pericolosi, la prossima cosa da fare è copiare l’URL del sito Web e incollarlo in VirusTotal. Se il sito è stato precedentemente valutato è necessario selezionare l’opzione per ripetere la scansione. Se, invece, il sito è già noto per essere pericoloso probabilmente sarà contrassegnato da almeno un paio di punti. Tuttavia, anche se tutti i collegamenti escono puliti dalla scansione non significa necessariamente che il sito sia affidabile.

Per controllare che il dominio non sia inserito in liste nere di siti pericolosi, la prossima cosa da fare è copiare l’URL del sito Web e incollarlo in VirusTotal. Se il sito è stato precedentemente valutato è necessario selezionare l’opzione per ripetere la scansione. Se, invece, il sito è già noto per essere pericoloso probabilmente sarà contrassegnato da almeno un paio di punti. Tuttavia, anche se tutti i collegamenti escono puliti dalla scansione non significa necessariamente che il sito sia affidabile.

Per questo anche copiare l’URL del sito web in URLVoid può risultare utile. Questo servizio è simile a VirusTotal, in quanto controlla anche la presenza del sito in liste nere di domini pericolosi. Se presente, è bene scegliere l’opzione di “Report Update” in quanto vi fornirà risultati più aggiornati. Inoltre, nella parte superiore fornisce la data di registrazione del dominio.

Per questo anche copiare l’URL del sito web in URLVoid può risultare utile. Questo servizio è simile a VirusTotal, in quanto controlla anche la presenza del sito in liste nere di domini pericolosi. Se presente, è bene scegliere l’opzione di “Report Update” in quanto vi fornirà risultati più aggiornati. Inoltre, nella parte superiore fornisce la data di registrazione del dominio.

Per usufruire appieno della potenza di internet e della sua comunità possiamo controllare la reputazione del sito anche con Web of Trust, un servizio che raccoglie i commenti degli utenti circa l’attendibilità di un dominio web.

Nella parte inferiore della URLVoid appaionoinfatti i risultati per il sito che si presenta con dei feedback WOT. Questo punteggio fiducia, di per sé, dovrebbe essere utile nel valutare se il sito è affidabile. Tuttavia, facendo clic sul pulsante nella terza colonna si apre la scorecard WOT relativa al sito dovo sono disponibili più informazioni che includono anche i commenti della gente che ha visitato il sito e ha deciso di lasciare un feedback.

Nella parte inferiore della URLVoid appaionoinfatti i risultati per il sito che si presenta con dei feedback WOT. Questo punteggio fiducia, di per sé, dovrebbe essere utile nel valutare se il sito è affidabile. Tuttavia, facendo clic sul pulsante nella terza colonna si apre la scorecard WOT relativa al sito dovo sono disponibili più informazioni che includono anche i commenti della gente che ha visitato il sito e ha deciso di lasciare un feedback.

In termini di osservazioni, si precisa che i commenti delle persone possono essere prevenuti per molte ragioni, ma attraverso la lettura di questi si dovrebbe essere in grado di avere un’idea riguardo all’affidabilità del sito stesso ed ai problemi principali che le persone hanno avuto con il sito, supponendo comunque che ci siano anche un sacco di commenti negativi. Tutte queste informazioni possono anche essere utilizzate per decidere se il sito è effettivamente pericoloso.

Si noti che un altro aspetto molto utile nell’utilizzo di WOT è che quasi tutti i siti popolari dovrebbero già essere valutati. Quindi, se vi trovate in un sito conosciuto e affermato, come Paypal, Gmail, ecc. ma WOT dice che il sito è senza punteggio, allora può essere che sia una pagina di phishing.

Verificare il certificato SSL

Nel caso in cui il sito che dobbiate raggiungere include operazioni delicate come un acquisto online, prima di trasmettere le vostre informazioni sensibili è bene sapere che ci sono altri problemi di cui bisogna essere a conoscenza.

Uno di questi è quello di assicurarsi che la pagina in cui si inseriscono i propri dati sensibili, che possono includere numeri di carta di credito o informazioni bancarie, sia in possesso del certificato di sicurezza SSL. Per capirlo basta verificare che l’URL della pagina visualizzata inizi con https e che compaia un lucchetto verde: questo significa che viene utilizzata una connessione crittografata e le vostre informazioni sono probabilmente al sicuro, almeno nell’ipotesi in cui il sito è affidabile. Fino a quando il sito è sicuro, nessuno diverso da voi e neanche le stesse persone che operano nel sito possono visualizzare le informazioni che state trasmettendo. Consigliamo vivamente di non trasmettere informazioni sensibili attraverso qualsiasi sito che non sia contrassegnato con il certificato SSL.

Inoltre, potrebbe essere necessario reinstallare i driver per l’hardware di terze parti, come mouse, tastiere, stampanti, tablet e simili. Infine, potrebbe essere necessario registrare nuovamente (o reinstallare) alcuni software. Operazioni non impossibili, ma pur sempre scomode. Detto questo, reinstallare OS X corregge quasi sempre tutti i problemi e il processo, in Yosemite, è relativamente indolore.

Inoltre, potrebbe essere necessario reinstallare i driver per l’hardware di terze parti, come mouse, tastiere, stampanti, tablet e simili. Infine, potrebbe essere necessario registrare nuovamente (o reinstallare) alcuni software. Operazioni non impossibili, ma pur sempre scomode. Detto questo, reinstallare OS X corregge quasi sempre tutti i problemi e il processo, in Yosemite, è relativamente indolore. Viene visualizzata la schermata del contratto di licenza del software di Yosemite. Leggi e fai clic su Accetto. Attraverso un messaggio, viene chiesto di accettare i termini del contratto di licenza. Fai clic sul pulsante Accetta (senza questa operazione, non è possibile procedere con l’installazione).

Viene visualizzata la schermata del contratto di licenza del software di Yosemite. Leggi e fai clic su Accetto. Attraverso un messaggio, viene chiesto di accettare i termini del contratto di licenza. Fai clic sul pulsante Accetta (senza questa operazione, non è possibile procedere con l’installazione). 3- Seleziona il nome della rete wireless che utilizzi per connetterti a Internet, digita la password, quindi fai clic su Continua.

3- Seleziona il nome della rete wireless che utilizzi per connetterti a Internet, digita la password, quindi fai clic su Continua. Se accetti questa condizione, fai clic su OK. Se cambi idea o desideri avere una password, fai clic su Annulla. Per personalizzare l’immagine associata all’account, clicca sulla piccola immagine a destra del tuo nome (etichettata “modifica“) oppure scattane una con la fotocamera incorporata del tuo Mac.

Se accetti questa condizione, fai clic su OK. Se cambi idea o desideri avere una password, fai clic su Annulla. Per personalizzare l’immagine associata all’account, clicca sulla piccola immagine a destra del tuo nome (etichettata “modifica“) oppure scattane una con la fotocamera incorporata del tuo Mac.

È possibile aggiungere un nuovo utente dall’interfaccia “Metro” scorrendo il lato destro del display (in modo da aprire la barra Charms) e cliccando quindi su “Impostazioni“.

È possibile aggiungere un nuovo utente dall’interfaccia “Metro” scorrendo il lato destro del display (in modo da aprire la barra Charms) e cliccando quindi su “Impostazioni“. Aprendo le impostazioni dall’interfaccia metro e selezionando la voce “Utenti“, è possibile visualizzare nella parte superiore le informazioni relative al nostro account: nella parte inferiore, sulla destra, è visibile la sezione dedicata agli altri utenti, che elenca gli altri account attivati nel sistema. Questi account appariranno però in colore grigio, escludendo la possibilità per gli altri utenti -amministratore incluso – di interagirvi.

Aprendo le impostazioni dall’interfaccia metro e selezionando la voce “Utenti“, è possibile visualizzare nella parte superiore le informazioni relative al nostro account: nella parte inferiore, sulla destra, è visibile la sezione dedicata agli altri utenti, che elenca gli altri account attivati nel sistema. Questi account appariranno però in colore grigio, escludendo la possibilità per gli altri utenti -amministratore incluso – di interagirvi.

Cambia porta USB

Cambia porta USB