Punti chiave

Il proprio computer bloccato da una schermata della polizia, oppure, da schermata che chiedono il pagamento di una certa cifra per riottenere la proprietà dei propri documenti. Vi trovate di fronte ad un ransomware, il virus ricattatore che rappresenta una delle categorie più pericolose di virus oggi esistenti.

I Ransomware che bloccano il sistema…

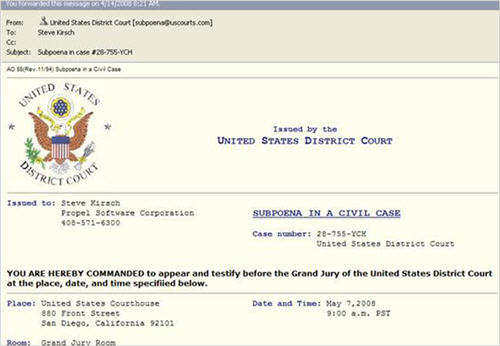

La prima tipologia di ransomware fa capo a tutte quelle minacce che si “limitano” a bloccare il normale accesso della vittima al proprio sistema. In questo caso all’atto dell’avvio del sistema operativo una schermata fittizia avverte l’utente che dal computer in uso sono state rilevate (da sedicenti organismi di polizia) attività illecite assimilabili al traffico di materiali illegali, di contenuti pedopornografici o di files coperti da diritto d’autore.

In questo caso per riottenere l’operatività del proprio computer viene richiesto il pagamento di una “multa” per un valore di qualche centinaio di euro (o dollari). Minacce apparentemente molto serie, supportate dall’utilizzo improprio di loghi appartenenti a forze dell’ordine o agenzie governative, architettate con il solo scopo di creare panico nelle vittime e indurle – senza ragionare – a pagare la cifra stabilita per il “riscatto” del computer.

Il trojan Reveton è uno degli esempi migliori: impedisce l’accesso al proprio computer bloccandolo con una schermata fissa di avviso. Nella fattispecie il messaggio appare su una grafica con il logo di un ente governativo, di polizia o di un’autorità giudiziaria (FBI, Canadian Security Intelligence Service, polizia postale, etc…) lamentando la violazione di una legge, che a seconda del tipo di trojan può variare dalla diffusione di materiale coperto da copyright o di fotografie a carattere sessuale.

Anche in questo caso viene richiesto il pagamento di una cifra, mediante modalità non tracciabili, di importi solitamente minori e pari a circa 100 dollari. La pericolosità di Reveton, tuttavia, risiede nella sua caratteristica di fungere da trojan backdoor: una volta installato, è in grado di garantire a terzi l’accesso indisturbato al proprio computer, sottrarre dati sensibili e informazioni personali all’insaputa dell’utente.

… e quelli che cifrano i dati

La seconda tipologia, più pericolosa e capace di creare danni peggiori, è legata a quei malware che una volta insediati provvedono a crittografare i dati memorizzati sul disco delle vittime, impedendone l’accesso e la corretta visualizzazione.

Una volta operativi, questi cyberware provvedono generalmente a creare una coppia di chiavi pubblica/privata andando nel contempo a criptare documenti di testo, immagini, pdf e files di lavoro di moltissimi programmi professionali attualmente in commercio: mentre da un lato il programma malevolo lascia all’utente la chiave pubblica, dall’altro richiede il pagamento di una somma economica per poter fornire la chiave privata necessaria al processo di de-criptazione. Pena, la completa inservibilità dei file bersagliati dall’attacco.

Le recenti cronache legate al fenomeno dei ransomware ha portato alla ribalta un nome su tutti: Cryptolocker. Questo virus “sequestratore” infetta le versioni di Windows XP, Vista, 7 e 8. Una volta scaricato, Cryptolocker modifica il registro di sistema garantendosi l’avvio automatico ad ogni nuova accensione del computer: a questo punto, sempre automaticamente, avvia una procedura di crittografia avanzata dei file della vittima con una chiave asimmetrica a 2048 bit.

Per riaprire tali documenti sarà quindi necessario disporre di entrambe le chiavi, inclusa quella privata che sarà rilasciata dai cybercriminali a fronte di un esborso di circa 300 dollari, pagabili rigorosamente con modalità non traccaibili indicate nella schermata di avviso di Cryptolocker. La complessità della chiave, insieme al poco tempo lasciato a disposizione per eseguire il pagamento (evidenziato sullo schermo con un timer), rendono pressochè impossibile ogni tentativo di forzatura dell’algoritmo di cifratura, spingendo molte vittime a pagare nella speranza – spesso vana – di rivedere i propri file. In caso di mancato pagamento, alla scadenza del timer la chiave privata viene automaticamente cancellata rendendo così impossibile il recupero del materiale criptato.

Come si trasmettono i ransomware

Generalmente questi malware penetrano nei computer delle vittime attraverso e-mail di phishing, dove i truffatori spingono le vittime ad aprire allegati infetti facendo leva sulle scuse più disparate: false comunicazioni bancarie in merito a pagamenti non autorizzati, acquisti fasulli su siti di e-commerce per importi cospicui, addebiti errati su carte di credito. Comunicazioni allarmanti che vengono però giudicate risolvibili con una semplice operazione: l’apertura di un file allegato alla mail. Che una volta attivato, scaricherà sul computer della vittima il codice infetto.

Altri malware invece si annidano all’interno di semplici pagine web, capaci talvolta di proporre all’utente l’installazione di plugin, programmi eseguibili, falsi aggiornamenti java o flash. Una volta installati, l’estorsione ha inizio: un messaggio blocca ogni attività e richiede un pagamento in denaro per la riattivazione del computer.

Ransomware: la prevenzione

Per ridurre al minimo i rischi è sufficiente adottare le più basilari norme per l’uso corretto della Rete:

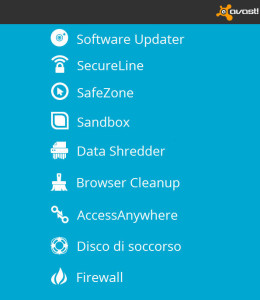

- Installare sul proprio computer una suite di sicurezza informatica con protezione in tempo reale contro malware e trojan (spesso un semplice antivirus non è sufficiente a tutelare l’utente da questi rischi);

- Evitare il download di file da siti sconosciuti, specialmente se si tratta di software distribuito generalmente a pagamento e che viene invece ceduto gratuitamente;

- Creare backup periodici di tutti i files importanti dell’hard disk del computer, mettendoli al sicuro su un disco o dispositivo di memoria “offline” e quindi immune dagli attacchi della Rete. Un ottimo esempio è Kaspersky Rescue Disk: il programma crea un’immagine del disco fisso che permette di avviare, direttamente da CD o USB, qualsiasi computer infetto e di effettuare una scansione completa (con relativa rimozione di malware) direttamente dal BIOS scavalcando il sistema operativo compromesso. Il programma presenta un’interfaccia immediata e risulta molto semplice da utilizzare, anche per gli utenti meno esperti.

- Attivare la funzionalità di Windows “Versioni precedenti” dei singoli file. Questa opzione consente al sistema operativo di creare, nel tempo, copie di backup dei file più importanti da poter eventualmente sovrascrivere alle versioni danneggiate dello stesso file. È possibile attivare la funzionalità da Pannello di Controllo, Sistema, Protezione Sistema, Configura, Impostazioni di ripristino, scegliendo le opzioni desiderate circa la frequenza e la quantità di memoria da dedicare ai backup.

Consigli e software per la rimozione dei ransomware

La prima regola da seguire è basilare: mai cedere al ricatto. Il pagamento della somma richiesta dai cybercriminali non dà infatti alcuna garanzia circa l’effettivo recupero del proprio sistema o dei file criptati. Statisticamente circa il 3% degli utenti colpiti dai ransomware decide di pagare la cifra richiesta: tra questi, meno della metà riesce effettivamente a riappropriarsi del maltolto. Per queste ragioni in caso di attacco è sempre bene farsi trovare preparati.

- Scollegare immediatamente il computer dalla rete (sia ethernet sia Wi-Fi), impedendo così al virus di comunicare con l’esterno e trasmettere informazioni. In questo modo si evita inoltre che i file criptati vadano a sovrascriversi alle copie “sane” conservate on cloud sui vari Dropbox, Google Drive e similari, contenendo l’entità dell’infezione e facilitando il recupero dei file “sani”.

- Non riavviate il computer: molti dei danni provocati dai ransomware possono essere limitati evitando di eseguire il reboot della macchina, per impedire che il codice possa prendere definitivamente il controllo del sistema.

Hitman Pro Kickstart: questa versione fornisce protezione specifica contro i ransomware che tendono a bloccare l’accesso dell’utente al computer, come Reveton o le varianti italiane dei virus della Polizia.

Hitman Pro Kickstart: questa versione fornisce protezione specifica contro i ransomware che tendono a bloccare l’accesso dell’utente al computer, come Reveton o le varianti italiane dei virus della Polizia.

Il software consente di creare un flash drive USB da tenere a disposizione in caso di infezione da ransomware: all’occorrenza sarà sufficiente riavviare il computer, impostare da BIOS l’avvio da periferica USB esterna e lasciare che Kickstart compia il suo lavoro, bypassando l’odiosa schermata di blocco e avviando il sistema operativo. A quel punto sarà possibile avviare Hitman Pro per procedere alla scansione e alla rimozione del malware.

Trend Micro Antiransomware USB: analogamente a Kickstart, questo programma una volta installato consente di configurare un dispositivo USB per boot di emergenza. La chiavetta così creata potrà essere quindi inserita all’interno di un computer infetto per consentire al software Trend Micro di effettuare la pulizia e restituire, nel giro di pochi minuti, un sistema operativo perfettamente funzionante.

Panda Ransomware Decrypt Tool: rimuovere un ransomware spesso non è sufficiente per recuperare i file che il codice malevolo ha criptato o rinominato, rendendone impossibile l’apertura. Panda Ransomware Decrypt Tool fornisce un valido aiuto per ricercare ed eventualmente ripristinare tutti i file modificati durante l’infezione. Una volta installato il programma è sufficiente avviare la ricerca all’interno di una cartella o un intero disco per evidenziare tutti i file divenuti inservibili. A questo punto è possibile scegliere due modalità di recupero dei file, normale o avanzata: quest’ultima, più lenta, consente però di ottenere migliori risultati qualora la il meccanismo di cifratura impiegato dal ransomware si dovesse rivelare particolarmente elaborato.

PERMESSI RICHIESTI

PERMESSI RICHIESTI Se l’utente non vuole che i suoi dati siano monitorati a fini statistici, con l’obiettivo ultimo di migliorare le strategie di advertising portate avanti dagli sviluppatori, può operare in diversi modi, suggeriti dalla stessa casa madre:

Se l’utente non vuole che i suoi dati siano monitorati a fini statistici, con l’obiettivo ultimo di migliorare le strategie di advertising portate avanti dagli sviluppatori, può operare in diversi modi, suggeriti dalla stessa casa madre:

Il tempo in cui arrivava una mail alla quale si rispondeva con la propria password è passato: ora la consegna di informazioni avviene in maniera più subdola ed indiretta. Gli utenti vengono redirezionati a siti appositamente costruiti, che molto spesso sono davvero ben fatti, credibili e tradotti nella nostra lingua.

Il tempo in cui arrivava una mail alla quale si rispondeva con la propria password è passato: ora la consegna di informazioni avviene in maniera più subdola ed indiretta. Gli utenti vengono redirezionati a siti appositamente costruiti, che molto spesso sono davvero ben fatti, credibili e tradotti nella nostra lingua. Lo Spear Phishing è invece una tecnica avanzata, che parte dall’analisi dei social network delle persone, con strumenti più o meno automatici: lo scopo è quello di raccogliere le informazioni personali che noi regaliamo beatamente al web, al fine di creare dei messaggi particolarmente personalizzati e credibili, e per questo enormemente più convincenti e pericolosi.

Lo Spear Phishing è invece una tecnica avanzata, che parte dall’analisi dei social network delle persone, con strumenti più o meno automatici: lo scopo è quello di raccogliere le informazioni personali che noi regaliamo beatamente al web, al fine di creare dei messaggi particolarmente personalizzati e credibili, e per questo enormemente più convincenti e pericolosi.

I consigli per evitare questo tipo di problemi sono sempre gli stessi: bisogna prevenire, evitando di diffondere dati che poi potrebbero essere usati per ingannarci, e poi stare attenti, avere sale in zucca, usare il buon senso, e altri proverbi. Ma durante la navigazione è oramai quasi impossibile non far emergere una nostra identità che possa essere usata contro di noi. Un rimedio migliore consiste invece nell’iniziativa.

I consigli per evitare questo tipo di problemi sono sempre gli stessi: bisogna prevenire, evitando di diffondere dati che poi potrebbero essere usati per ingannarci, e poi stare attenti, avere sale in zucca, usare il buon senso, e altri proverbi. Ma durante la navigazione è oramai quasi impossibile non far emergere una nostra identità che possa essere usata contro di noi. Un rimedio migliore consiste invece nell’iniziativa.

SAFE ZONE

SAFE ZONE

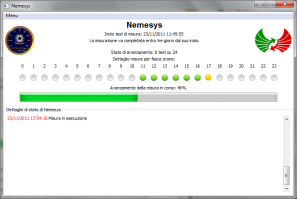

Partendo dal presupposto che il software sin qui descritto viene messo a disposizione gratuitamente dall’Agcom, per gli utenti che non volessero procedere all’iscrizione sul portale MisuraInternet è sempre possibile scaricare la versione Trial di “Speed Test MisuraInternet” che consente di testare in pochi minuti la bontà della propria connessione.

Partendo dal presupposto che il software sin qui descritto viene messo a disposizione gratuitamente dall’Agcom, per gli utenti che non volessero procedere all’iscrizione sul portale MisuraInternet è sempre possibile scaricare la versione Trial di “Speed Test MisuraInternet” che consente di testare in pochi minuti la bontà della propria connessione.

Come installare Chrome Remote Desktop

Come installare Chrome Remote Desktop I limiti di Chrome Remote Desktop

I limiti di Chrome Remote Desktop

Heartbleed. La guida per aggiornare e proteggere i siti web

Heartbleed. La guida per aggiornare e proteggere i siti web 3 – Nel caso in cui foste vulnerabili l’operazione da compiere consiste nell’

3 – Nel caso in cui foste vulnerabili l’operazione da compiere consiste nell’ Cosa possono (e devono) fare gli utenti

Cosa possono (e devono) fare gli utenti 2- Appurato che il sito o il server abitualmente utilizzato ha effettivamente aggiornato alla nuova versione di OpenSSL e quindi risolto il bug, sarà necessario verificare il certificato del sito e assicurarsi che questi venga utilizzato (accertarsi, quindi, di non utilizzare nuovamente i vecchi certificati a rischio).

2- Appurato che il sito o il server abitualmente utilizzato ha effettivamente aggiornato alla nuova versione di OpenSSL e quindi risolto il bug, sarà necessario verificare il certificato del sito e assicurarsi che questi venga utilizzato (accertarsi, quindi, di non utilizzare nuovamente i vecchi certificati a rischio).

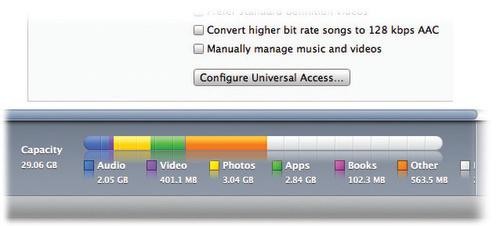

Se disattivato, attivate Backup iCloud.

Se disattivato, attivate Backup iCloud.

Ben più efficace è invece lo sfruttamento della capacità touchscreen che hanno i Bancomat più evoluti. Non tutti sanno che in casi meno rari di quello che si pensi, se si ritira del denaro e si ha la prontezza di toccare con il dito lo schermo poco prima che venga terminata la transazione, si riesce ad accedere al desktop del Bancomat.

Ben più efficace è invece lo sfruttamento della capacità touchscreen che hanno i Bancomat più evoluti. Non tutti sanno che in casi meno rari di quello che si pensi, se si ritira del denaro e si ha la prontezza di toccare con il dito lo schermo poco prima che venga terminata la transazione, si riesce ad accedere al desktop del Bancomat.