Punti chiave

Windows Xp è ormai storia: con il termine del supporto fornito da Microsoft, milioni di utenti in tutto il mondo sono alle prese con la migrazione ai più moderni sistemi Windows 7 o 8.1, ultimo nato della casa di Redmond. Una procedura semplice soltanto sulla carta, che richiede grandi quantità di tempo e risorse economiche destinate all’acquisto delle licenze Microsoft e di nuovi componenti hardware indispensabili a soddisfare i requisiti minimi di “potenza” richiesti dai moderni sistemi operativi.

Ma soprattutto, la migrazione richiede all’utente di prestare grande attenzione qualora non si vogliano perdere per strada documenti, immagini, file personali, preferiti di internet: insomma, tutte le impostazioni personalizzate che compongono l’ambiente familiare di ogni computer domestico o di ufficio. Per essere sicuri di portare con sé tutto, ma proprio tutto quello che fino a ieri era memorizzato sul “vecchio” computer con Windows Xp, ecco una guida pratica pensata per agevolare questo importante, radicale passaggio.

Perché passare a Windows 7 o al più moderno 8.1

Perché passare a Windows 7 o al più moderno 8.1

La decisione presa da Microsoft e ampiamente annunciata nel corso degli ultimi mesi è chiara: cessare il supporto e l’aggiornamento di Windows Xp (piattaforma datata con 12 anni di vita sulle spalle) e concentrare tutte le risorse sullo sviluppo e sulla sicurezza dei sistemi operativi più moderni, nella fattispecie le versioni 7 e la 8.1.

Persino Windows Vista, lanciato sul mercato nel 2006, inizia ad apparire obsoleto: l’eventuale aggiornamento di Xp a questo sistema operativo, benchè possa rappresentare un leggero vantaggio in termini economici, appare tuttavia fuori luogo se si pensa che il prodotto cesserà di essere supportato da Microsoft nel 2017 e che a quel punto sarà nuovamente necessario migrare verso piattaforme più moderne. Restare con il vecchio, collaudato e fidato Xp non fornirà invece alcuna garanzia in termini di sicurezza: ogni nuovo bug non verrà ulteriormente corretto dai tecnici di Redmond, esponendo ogni computer alla mercè di hacker con gravi rischi per la privacy e la sicurezza dei dati sensibili.

Per restare al passo con i tempi e le tecnologie, l’upgrade alle ultime versioni del sistema operativo che ha fatto delle “finestre” il suo emblema si presenta come una necessità irrinunciabile.

Requisiti Hardware

Xp ha avuto una vita lunga e duratura, ma dal 2001 ad oggi le tecnologie hardware e software sono profondamente cambiate. Un dato che deve essere preso in considerazione per tutti gli utenti che desiderano effettuare l’aggiornamento del sistema operativo su macchine ormai datate. Prima di ogni altra cosa è bene quindi verificare (attraverso le proprietà di sistema contenute nel Pannello di Controllo) che il computer in uso sia compatibile con i requisiti minimi richiesti da Microsoft per Windows 7 o Windows 8.1:

- Processore a 32bit (x86) o 64 bit (x64) da 1 gigahertz (GHz) o superiore

- RAM: 1 GB (32 bit) o 2 GB (64 bit)

- Spazio libero su disco rigido: 16 GB (32 bit) o 20 GB (64 bit)

- Scheda grafica: dispositivo grafico Microsoft DirectX 9 con driver WDDM 1.0 o superiore

Per scrupolo, prima di procedere all’acquisto della nuova licenza è possibile verificare la reale compatibilità del sistema in uso scaricando l’Upgrade Assistant di Microsoft (disponibile sulla a questo indirizzo per Windows 8.1 e a questo per Windows 7).

Per scrupolo, prima di procedere all’acquisto della nuova licenza è possibile verificare la reale compatibilità del sistema in uso scaricando l’Upgrade Assistant di Microsoft (disponibile sulla a questo indirizzo per Windows 8.1 e a questo per Windows 7).

Terminata la scansione, il software fornirà all’utente uno spaccato di tutte le componenti hardware e software installate sul pc dotato di Windows Xp, evidenziando quelle compatibili con i nuovi sistemi operativi e le eventuali lacune o incompatibilità. Mancanze sotto il profilo hardware potrebbero essere colmate, ad esempio, con l’acquisto di dischi più capienti (meglio se basati su tecnologia SSD per velocizzare il funzionamento del nuovo sistema sulle macchine più vecchie), moduli di RAM aggiuntivi, schede grafiche più recenti o addirittura un nuovo processore. In ogni caso, in base alla valutazione complessiva potrà essere vagliata l’ipotesi di acquisto di una nuova macchina con Win 7 o 8 preinstallato.

Backup, salvataggio e trasferimento dei dati

Che si scelga di acquistare online il nuovo sistema operativo attraverso l’Upgrade Assistant o si ordini un DVD via posta tradizionale, la procedura da compiere per il passaggio a Windows 7 (o 8.1) è la medesima. Una volta avviato il processo di installazione, sarà sufficiente seguire tutti i passaggi guidati per ottenere in poche decine di minuti (o più, a seconda della potenza del computer in uso) il nuovo sistema operativo.

La semplicità della procedura guidata, tuttavia, non deve trarre in inganno: prima di poter passare alla nuova versione, è indispensabile salvare tutti i contenuti digitali importanti contenuti nell’ormai familiare ambiente di Windows Xp: file, documenti, preferiti elementi del desktop, programmi andranno cancellati per sempre e dovranno quindi essere messi al sicuro per facilitarne la procedura di importazione all’interno del nuovo Windows.

Per evitare di incorrere in brutte sorprese, la prima operazione da fare in vista del definitivo addio ad Xp è quella di creare un backup manuale di tutti i dati che si desiderano conservare.

Che si tratti di un hard disk esterno o una chiavetta usb (a seconda della capienza e della mole di dati da trasferire), tutto ciò che si desidera portare nel nuovo sistema operativo dovrà essere accuratamente copiato all’interno del nostro dispositivo di backup.

Una procedura forse un po’noiosa e tecnicamente poco all’avanguardia, ma capace di garantire una copia di sicurezza certa e affidabile nel caso in cui i procedimenti automatizzati spiegati di seguito dovessero creare errori durante la fase di trasferimento, con conseguente perdita irrimediabile di dati preziosi. In ogni caso, una volta completato l’aggiornamento a Windows 7 o 8.1 il programma di installazione provvederà a salvare in automatico tutti i vecchi file dei documenti nella cartella C:\Windows.old.

Questo percorso rappresenterà un’ulteriore copia di sicurezza all’interno della quale sarà possibile ricercare eventuali file andati persi con la procedura di trasferimento automatico o dimenticati per distrazione sul vecchio Xp.

Aggiornare con lo strumento di Windows

Per facilitare il passaggio di file, foto, musica, messaggi di posta elettronica, impostazioni e molti altri contenuti personali da Xp al nuovo sistema, è possibile scaricare dal sito di Microsoft l’applicazione Trasferimento dati di Windows.

Una semplice procedura guidata aiuterà a memorizzare su un supporto removibile (hard disk, chiavetta usb) o un percorso di rete tutti i dati importanti all’interno di un unico file di grandi dimensioni, che potrà quindi essere importato con il medesimo programma nella nuova copia di Windows che si andrà a installare. Questa procedura presenta tuttavia diverse limitazioni:

- Trasferimento dati Windows non sposta i programmi, ma solamente file ed impostazioni. Al termine dell’installazione di Windows 7 sarà necessario eseguire la reinstallazione dei programmi manualmente

- Non è possibile trasferire file da una versione di Windows a 64 bit verso una a 32 bit. Se è in esecuzione una versione a 64 bit di Windows XP, ma si intende installare una versione a 32 bit di Windows 7, è necessario copiare manualmente i file in una posizione esterna prima di installare Windows 7, quindi spostarli nuovamente al termine dell’installazione di Windows.

- Trasferimento dati Windows consente di spostare i file musicali e i video, ma non le licenze per il contenuto protetto da DRM (Digital Rights Management). Per questi file sarà necessario riottenere i diritti DRM dal negozio online che li ha forniti al termine dell’installazione di Windows 7.

IMPORTANTE: prima di procedere, accertarsi di utilizzare in ambiente Xp “Trasferimento dati di Windows” e non “Trasferimento guidato file e impostazioni”. Quest’ultimo programma non è infatti compatibile con Windows 7 e 8 e renderebbe illeggibili i contenuti esportati, con la spiacevole conseguenza di non poterli recuperare.

Soluzioni più avanzate

Soluzioni più avanzate

Per facilitare ancor di più le cose agli utenti alle prese con la migrazione verso un nuovo Pc Windows 7 o 8, Microsoft ha pensato di offrire un programma studiato ad hoc in collaborazione con Laplink dal nome PCmover Express for Windows Xp.

Si tratta di un tool gratuito installabile in ambiente Xp, dalla grafica semplice e pulita, che nella sua versione grauita in pochi click consente di trasferire attraverso la rete domestica documenti, foto, video, musica, posta elettronica, file personali, impostazioni di sistema e profili utenti dal vecchio Pc a quello nuovo.

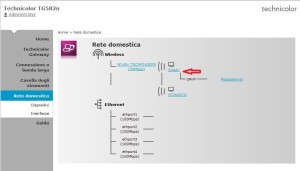

Logicamente durante il processo entrambi i computer dovranno essere simultaneamente connessi alla medesima rete LAN e su entrambi dovrà essere installato il software di trasferimento frutto della partnership Microsoft – Laplink. Il processo di copia, del tutto automatico, provvederà a trasferire tutti i dati sopra indicati all’interno della nuova (e moderna) copia di Windows sgravando l’utente di un lungo e noioso processo di copia manuale.

Per quanti invece desiderano trasferire al nuovo computer anche i programmi installati, è possibile acquistare la versione PcMover Professional (18,95 euro per i clienti Xp). In questo caso occorre però fare attenzione: non tutti i programmi installati su Xp potrebbero risultare compatibili con il nuovo sistema operativo, con conseguenti problemi di malfunzionamento. Il processo di copia, infine, risulta essere monodirezionale (da Xp alle nuove versioni) e non viceversa. Per esigenze più articolate è possibile optare per PC Mover Free, che permette di spostare dati da un qualunque sistema Windows verso qualsiasi sistema operativo di destinazione.

Garantire la compatibilità dei programmi

Uno dei principali problemi legati alla migrazione, è rappresentato dalla compatibilità dei vecchi programmi con i nuovi sistemi Windows. Nonostante gli sforzi del team di Microsoft per ovviare al problema, a volte potrebbe capitare di veder comparire, in fase di installazione, un messaggio di notifica del tipo: “il programma non è compatibile con la versione di Windows in uso”.

Uno dei principali problemi legati alla migrazione, è rappresentato dalla compatibilità dei vecchi programmi con i nuovi sistemi Windows. Nonostante gli sforzi del team di Microsoft per ovviare al problema, a volte potrebbe capitare di veder comparire, in fase di installazione, un messaggio di notifica del tipo: “il programma non è compatibile con la versione di Windows in uso”.

Per evitare di dover investire grandi quantità di denaro per rinnovare software aziendali e professionali dall’elevato valore commerciale, si possono tentare diverse strade:

- Compatibilità di Windows: selezionando l’applicazione non compatibile con la versione di Windows in uso, è possibile fare click col tasto destro del mouse e selezionare Proprietà. Nella scheda Compatibilità, è possibile selezionare la voce “Esegui il programma in modalità di compatibilità per” e mettere la spunta a Windows Xp.

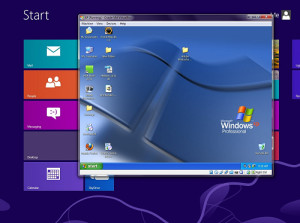

- Windows Xp Mode: questa funzionalità, disponibile soltanto per le versioni di Windows 7 e 8 Professional, Enterprise e Ultimate, può essere scaricata sul sito Microsoft allo scopo di creare un’autentica macchina virtuale all’interno della quale far girare i vecchi programmi. Xp Mode dà infatti vita a un Virtual Pc interno a Windows 7 o 8 e, una volta configurato, permette di avviare in finestra tutti i vecchi programmi con la stessa grafica in stile Windows Xp. Un aiuto non da poco per quanti avranno l’esigenza di mantenere gli stessi programmi in uso sul vecchio sistema operativo.

- VirtualBox: per chi invece fosse alla ricerca di un Virtual Pc da installare sulle versioni base di Windows non compatibili con Xp Mode, una soluzione ideale è rappresentata dal software opensource VirtualBox. Il funzionamento, leggermente più complicato della macchina virtuale Microsoft, permette di emulare a tutti gli effetti Xp e di lanciare i vecchi applicativi all’interno di un ambiente virtuale. Avviata la Virtual Machine associata ad Xp, sarà sufficiente aprire i programmi desiderati affinchè possano funzionare regolarmente a pieno regime.

2) Pirelli Discus DRG A124G

2) Pirelli Discus DRG A124G

Funzionamento

Funzionamento Riservatezza dei dati personali e loro diffusione a soggetti terzi

Riservatezza dei dati personali e loro diffusione a soggetti terzi Attenzione ai falsi Angry Birds

Attenzione ai falsi Angry Birds

Con conseguenze a dir poco disastrose per i milioni di utenti sparsi in tutto il mondo che montano ancora, su macchine desktop e notebook, questo prodotto.

Con conseguenze a dir poco disastrose per i milioni di utenti sparsi in tutto il mondo che montano ancora, su macchine desktop e notebook, questo prodotto. La soluzione ideale sarebbe quella di migrare verso prodotti più moderni come Windows 8.1 (Microsoft ha dedicato una pagina apposita per approfondire l’argomento) ma non tutti economicamente possono sostenerne l’esborso economico, specialmente per chi possiede centinaia (o migliaia) di macchine da aggiornare. Per tutti coloro che, per varie ragioni, volessero a tutti i costi continuare a utilizzare Windows Xp in relativa tranquillità, ecco una breve guida di consigli e accorgimenti volti a minimizzare attacchi dall’esterno e violazioni della sicurezza.

La soluzione ideale sarebbe quella di migrare verso prodotti più moderni come Windows 8.1 (Microsoft ha dedicato una pagina apposita per approfondire l’argomento) ma non tutti economicamente possono sostenerne l’esborso economico, specialmente per chi possiede centinaia (o migliaia) di macchine da aggiornare. Per tutti coloro che, per varie ragioni, volessero a tutti i costi continuare a utilizzare Windows Xp in relativa tranquillità, ecco una breve guida di consigli e accorgimenti volti a minimizzare attacchi dall’esterno e violazioni della sicurezza.

4: Installare antivirus e un firewall con supporto per Xp

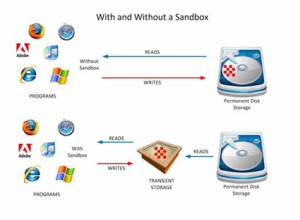

4: Installare antivirus e un firewall con supporto per Xp Nel nostro caso, Google Chrome si propone di supportare anche per il futuro questo vecchio sistema operativo continuando a proporre patch e aggiornamenti di sicurezza dedicati. Ancor più importante, Chrome integra un meccanismo di “sandboxing” studiato per isolare codici malevoli incontrati durante la navigazione e relegarli all’interno del browser, impedendone la diffusione al sistema operativo.

Nel nostro caso, Google Chrome si propone di supportare anche per il futuro questo vecchio sistema operativo continuando a proporre patch e aggiornamenti di sicurezza dedicati. Ancor più importante, Chrome integra un meccanismo di “sandboxing” studiato per isolare codici malevoli incontrati durante la navigazione e relegarli all’interno del browser, impedendone la diffusione al sistema operativo. 7: Avviare i programmi all’interno di una “Sandbox”

7: Avviare i programmi all’interno di una “Sandbox”

BlackBerry: con OS 10 i permessi sono un problema

BlackBerry: con OS 10 i permessi sono un problema

I pericoli in quattro categorie

I pericoli in quattro categorie Cosa deve fare lo Stato

Cosa deve fare lo Stato Sul fronte europeo sarà invece necessario sviluppare una più ampia strategia di difesa e sviluppare insieme agli altri membri dell’eurozona le infrastrutture necessarie: in questo senso sono state lanciate diverse ipotesi, da quella della Vicepresidente della Commissione Europea Neelie Kroes, che ha pensato ad uno spazio cloud riservato, ai primi veri e propri accordi in questo senso, come quelli iniziati fra la cancelliera tedesca Angela Merkel e il Presidente francese Francois Hollande.

Sul fronte europeo sarà invece necessario sviluppare una più ampia strategia di difesa e sviluppare insieme agli altri membri dell’eurozona le infrastrutture necessarie: in questo senso sono state lanciate diverse ipotesi, da quella della Vicepresidente della Commissione Europea Neelie Kroes, che ha pensato ad uno spazio cloud riservato, ai primi veri e propri accordi in questo senso, come quelli iniziati fra la cancelliera tedesca Angela Merkel e il Presidente francese Francois Hollande. Sul nostro sito si fa l’esempio di un dipendente che viene licenziato, e che subisce un attacco hacker sul proprio dispositivo, che porta al furto di un importante brevetto. In questo caso il suo problema sta diventando di interesse nazionale e non deve pensare e agire come se fosse solo un suo pericolo. Lo Stato – precisa la fonte – sarà vicino alle PMI tramite la consulenza, e una serie di strumenti e iniziative con cui spiegheremo ai piccoli imprenditori come devono comportarsi”.

Sul nostro sito si fa l’esempio di un dipendente che viene licenziato, e che subisce un attacco hacker sul proprio dispositivo, che porta al furto di un importante brevetto. In questo caso il suo problema sta diventando di interesse nazionale e non deve pensare e agire come se fosse solo un suo pericolo. Lo Stato – precisa la fonte – sarà vicino alle PMI tramite la consulenza, e una serie di strumenti e iniziative con cui spiegheremo ai piccoli imprenditori come devono comportarsi”.