Se fino a non molto tempo fa capitava spesso di incontrare qualcuno che non avesse mai sentito parlare di Bitcoin, oggi la situazione si sta capovolgendo. Di Bitcoin si parla con interesse crescente, ma lo si fa in un contesto di luci e ombre. Da un lato, le luci: sempre più realtà stanno dimostrando apertura verso questa moneta, accettandola come forma di pagamento e apprezzandone gli aspetti positivi.

Dall’altro, le ombre, gettate sui bitcoin soprattutto in tempi molto recenti. Ombre legate alla sicurezza della criptomoneta, minacciata da frodi e attacchi hacker che hanno letteralmente messo KO diversi servizi di wallet online per arrivare alla principale piattaforma di Bitcoin Exchange, MtGox. Quanto è auspicabile una diffusione dei bitcoin e a quali condizioni? Dianora Poletti, Professore ordinario di Diritto Privato, docente di Diritto dell’Informatica ed ex Preside della Facoltà di Economia dell’Università di Pisa, ce lo spiega.

Perché sono stati inventati i bitcoin?

I bitcoin costituiscono una “moneta” non avente corso legale, priva di un ente di emissione (non esiste una banca che la emette) e di un organismo di controllo centrale, che si conia in casa attraverso il proprio computer.

Si tratta dunque di una sorta di moneta senza autorità, passata in un arco di tempo strettissimo dall’impiego nei videogiochi all’acquisto di merce e di servizi in rete. La creazione di Bitcoin risponde alla filosofia diffusa della rete di favorire l’utilizzo di strumenti “fuori sistema”, privilegiando logiche non centralizzate ma diffuse, nascenti dagli utenti stessi.

L’interesse verso il fenomeno Bitcoin è in crescita. A quale esigenza vuole rispondere la creazione di una moneta virtuale?

L’esigenza che Bitcoin intende soddisfare è sostanzialmente quella di una maggiore libertà dell’impiego di mezzi di pagamento, di una sottrazione al potere degli istituti bancari e di un abbattimento dei costi di transazione. Nelle intenzioni dei fondatori, la creazione di Bitcoin si propone di cambiare le basi del sistema monetario internazionale e aspira a divenire la nuova frontiera delle transazioni su internet, in quanto moneta “globalizzata” per un mondo globalizzato, che supera la distinzione tra le valute attualmente spendibili.

Dietro questi intenti che possiamo definire positivi il fenomeno Bitcoin costituisce però anche espressione – o, almeno, rappresenta strumento di attuazione – di interessi illeciti.

Quali sono i potenziali vantaggi di una possibile diffusione dei bitcoin, sia su un piano macro – a livello economico – sia su un piano micro – per ognuno di noi?

Gli aspetti positivi di questa criptovaluta riguardano anzitutto la loro gestione: la moneta viene scambiata in una rete peer-to-peer e senza alcuna autorità di controllo, di intermediazione e di governo. Questo consente, come si è detto, di abbattere i costi delle transazioni. Di conseguenza, i siti di e-commerce che intendono utilizzare questo mezzo di pagamento possono farlo senza adottare tecniche particolari, senza costi di alcun tipo e senza intermediazioni con istituti di credito.

Inoltre, i bitcoin possono essere conservati autonomamente, nel proprio personal computer: questo significa che ciascuno può essere dotato di un proprio portafoglio bitcoin, spendibile senza limiti e dunque senza controlli. Ciò permette di avere la disponibilità del proprio denaro elettronico nell’immediato e in assoluta riservatezza.

Per di più, contrariamente a quanto accade per le altre valute, i bitcoin non possono essere falsificati, perché sono elaborati da algoritmi. Il quantitativo massimo in circolazione di bitcoin è preventivamente fissato e le transazioni, per quanto concerne i quantitativi di moneta, sono tutte controllate e verificate: questo significa che nessuno può spendere due volte lo stesso quantum di bitcoin (esiste un meccanismo di controllo che si chiama blockchain).

Diversamente da ciò che accade per le transazioni nelle attuali valute, le transazioni in bitcoin sono irreversibili. Infine, la quantità limitata di bitcoin in circolazione consente tendenzialmente di garantirne il valore e di proteggerli dal rischio inflazione.

Quali sono i rischi e gli aspetti negativi che possono derivare dall’adozione di questa moneta?

I rischi si incentrano sul fatto che, diversamente dagli euro e dai dollari, i bitcoin non hanno né un numero seriale né un qualsiasi meccanismo che possa permettere di rintracciare l’utilizzatore. Dato che vengono smistati attraverso una rete peer-to-peer, sussiste l’impossibilità, più che di tracciare i movimenti della moneta elettronica (che sottostanno al controllo del blockchain) di svelare l’identità di coloro che effettuano le transazioni.

Pertanto, i bitcoin sono diventati la moneta privilegiata per traffici e criminosi, come la compravendita di armi, di droga, di farmaci illegali, di merci di contrabbando. La realtà Bitcoin nasce o meglio si alimenta nei meandri di una società viziata. Ecco perché parlavo di bitcoin quali strumenti di realizzazione di interessi illeciti.

Proprio per questo è già scattato l’allarme dei governi e delle banche centrali. L’ultimo, in ordine di tempo, arriva da due senatori statunitensi, Charles Schumer e Joe Manchin, che hanno segnalato all’attenzione del Governo le attività di un sito, denominato Silk Road e definito come “l’Amazon delle droghe”, che, attraverso i servizi nascosti del software di anonimato Tor, commercializzava prodotti classificati di contrabbando dalla maggioranza delle giurisdizioni mondiali, pagati unicamente in bitcoin.

Il sito è stato chiuso nell’ottobre scorso. Ma si possono compiere acquisti in bitcoin anche per evadere la tassazione, per eludere le normative antiriciclaggio o per compiere operazioni speculative. In questo ultimo caso i bitcoin mutano la loro caratteristica originaria: da moneta – dunque, da mezzo di scambio – a investimento.

Si sono verificati molti attacchi e furti a danno dei portafogli Bitcoin, ed è tristemente noto il recente caso di hacking della piattaforma di MTGox. Quanto è sicura questa criptomoneta? Potrebbe diventarlo di più?

Nel recente caso MtGox si parla di un complesso attacco hacker che ha svuotato il generoso caveau della società di Mark Karpeles. Quest’ultimo aveva immediatamente bloccato i prelievi degli utenti, fiducioso di trovare la falla nel sistema e di rimettere le cose apposto. Ma così non è andata.

Questa problematica risiede nella natura intrinseca dei bitcoin, in quanto essi vengono conservati in un portafoglio virtuale sul proprio desktop che risulta facilmente hackerabile. Tutto ciò, in prospettiva, diventa sempre più problematico: se la sicurezza informatica potrà essere destinata ad aumentare potrà permanere l’insicurezza legata all’assenza di una regolamentazione in materia che possa tutelare gli acquirenti di bitcoin, specie se i bitcoin dovessero rafforzare il loro ruolo di strumenti di investimento.

Recentemente, Paesi come Cina e Russia hanno bandito i bitcoin, mentre altri, come gli Stati Uniti, cominciano a parlare di una regolamentazione. E’ auspicabile una diffusione della moneta digitale e a quali condizioni? Serve una regolamentazione?

Non c’è bisogno di guardare alla realtà oltreoceano. Nell’ottobre 2012, la Banca Centrale Europea ha pubblicato un importante documento di lavoro denominato “Virtual Currency Schemes” che ha affrontato con approccio sistematico, per la prima volta in assoluto, gli aspetti più rilevanti del sistema bitcoin, dal punto di vista economico e giuridico. La Banca Centrale Europea (BCE) ha apprezzato la creatività e l’innovazione dei sistemi di pagamento generati dai bitcoin: data, però, l’instabilità intrinseca del prezzo di queste valute, la mancanza di una specifica regolamentazione a riguardo ed il rischio di un loro uso illegale da parte di utenti anonimi, la BCE spinge affinché si instauri un procedimento di analisi e di verifica necessario per contenere i rischi connessi alla proliferazione della criptomoneta.

Altro fatto rilevante risale alla registrazione del sistema basato sui bitcoin come payment services provider europeo (PSP, cioè Prestatore di Servizi di Pagamento, secondo la Direttiva n. 64 del 2007) per effetto dell’intervento della Bitcoin Central. L’organizzazione, che funge da banca di cambio di bitcoin in altre valute, è riuscita ad ottenere in Francia un ID bancario per poter far trasferire denaro e bitcoin nel circuito creditizio. In questo modo si è fatto assumere al bitcoin lo status di moneta priva di corso legale ma riconosciuta.

L’attenzione posta alla regolamentazione da parte degli Stati o della autorità monetarie, se produrrà frutti, muterà inevitabilmente l’intento primigenio della creazione di bitcoin quale moneta libera. Segnalo tuttavia che nel sistema europeo e in quello italiano stenta a decollare come strumento di pagamento la stessa moneta elettronica, la cui disciplina prevede la rimborsabilità in ogni momento, oltre alla possibilità di emettere valuta elettronica solo dopo aver ricevuto i fondi necessari (proprio l’assenza di questo requisito allontana decisamente i bitcoin dalla moneta elettronica).

A quali condizioni dovremmo accettare di utilizzare questa moneta?

Per essere utile come mezzo di scambio una moneta deve avere un valore stabile o che almeno muti in maniera prevedibile. Devo sapere cosa posso acquistare oggi o tra un anno se ho a disposizione, ad esempio, diecimila euro.

L’estrema instabilità della criptovaluta – passata in un anno da 14 dollari (dati gennaio 2013) a quasi 1.200 dollari (dati dicembre 2013) per poi crollare nuovamente -, spiegabile proprio per l’assenza di un mercato di controllo, rappresenta uno dei principali impedimenti alla sua accettazione. L’economista Roubini, avverso al fenomeno in esame, in un eloquente tweet ha sottolineato questa circostanza :«La volatilità dei bitcoin implica enormi rischi per il mercato», additando i bitcoin come una bolla pronta a scoppiare molto presto.

Quindi, anche se la sicurezza informatica dovesse aumentare, non basterà a rendere affidabili i bitcoin, perché il loro vero limite è l’instabilità?

Personalmente sono convinta di questo. Le oscillazioni avute dai bitcoin non sono nulla di paragonabile a quelle avute da qualsiasi altro strumento che ambisca a qualificarsi mezzo di pagamento. Anche se Bitcoin superasse l’incertezza della sicurezza, fino a quando manterrà questo andamento altalenante resterà confinato alla penetrazione avuta fino ad ora. Nel micro-commercio si stanno aprendo posizioni di fiducia sui bitcoin, ma l’eccessiva instabilità è l’elemento preclusivo alla sua diffusione.

L’unica soluzione sarebbe quella di regolamentare i bitcoin. Ma in questo modo si andrebbe a snaturare la stessa natura della moneta, nata per essere una moneta libera. Quindi è un problema originario, un cane che si morde la coda e per cui non c’è soluzione?

Sì, la regolamentazione, che da un lato rafforzerebbe la fiducia in questa moneta, dall’altro potrebbe snaturare in qualche modo la ragione della sua nascita. Però si può aggiungere questo: chi ha studiato il fenomeno del software open source, sa che all’inizio c’è stata una contrapposizione tra il software proprietario, dove tutto è puntualmente regolato, e il software libero, semplificata nell’alternativa copyright v. copyleft.

Il software open source si è innestato tra questi due poli come una sorta di via mediana: oggi non circola liberamente, ma con tipi di licenza differente, le c.d. licenze creative commons, altrimenti chiunque potrebbe impossessarsi del software libero e trasformarlo in software proprietario. L’assenza di regolamentazione, che potrebbe apparire congeniale alla rete, in realtà ha dimostrato di non funzionare, perché congeniale all’attuazione di fenomeni di appropriazione e illegalità alla rovescia.

Il software open source si è innestato tra questi due poli come una sorta di via mediana: oggi non circola liberamente, ma con tipi di licenza differente, le c.d. licenze creative commons, altrimenti chiunque potrebbe impossessarsi del software libero e trasformarlo in software proprietario. L’assenza di regolamentazione, che potrebbe apparire congeniale alla rete, in realtà ha dimostrato di non funzionare, perché congeniale all’attuazione di fenomeni di appropriazione e illegalità alla rovescia.

Esistono anche altre realtà, nate nella rete per andare contro situazioni puntualmente regolamentate e disciplinate, che poi hanno prodotto delle autoregolamentazioni. Potremmo pensare che il fenomeno Bitcoin, nell’esigenza di una regolamentazione e viste le attenzioni anche in positivo che sta suscitando, possa attrarre in futuro una disciplina dedicata.

Se depuriamo Bitcoin da tutti gli aspetti negativi, resta l’elemento positivo: in una realtà dove gli intermediari stanno venendo meno (pensiamo a ciò che è successo nel contesto della proprietà intellettuale), Bitcoin rappresenta una spinta a fare a meno degli intermediari bancari, non per realizzare intenti fraudolenti, ma in termini di sottrazione allo strapotere delle banche anche nella rete.

Guardando quindi in prospettiva ad altri fenomeni che si sono verificati nella rete: forse si può presagire un futuro – se si riuscirà a sganciare da questa moneta l’aspetto che le ha messo un’etichetta molto scura – in cui verrà applicata una disciplina che farà di Bitcoin una moneta di internet, con alcuni aspetti di agevolazione che la differenzieranno dall’uso della moneta corrente. Questo è però un futuro sul quale non possiamo avere certezze.

Per aumentare la sicurezza del nostro dispositivo mentre è connesso a una rete, è possibile dotarlo di un’app antivirus (ancora meglio una suite) che lo protegga in ogni momento della giornata contro attacchi informatici di vario genere, tentativi di intrusione, accesso a siti fraudolenti, tentativi di phishing, furti di identità e credenziali, abusi della nostra privacy. Play Store abbonda di offerte in questo senso, disponibili gratuitamente o a pagamento.

Per aumentare la sicurezza del nostro dispositivo mentre è connesso a una rete, è possibile dotarlo di un’app antivirus (ancora meglio una suite) che lo protegga in ogni momento della giornata contro attacchi informatici di vario genere, tentativi di intrusione, accesso a siti fraudolenti, tentativi di phishing, furti di identità e credenziali, abusi della nostra privacy. Play Store abbonda di offerte in questo senso, disponibili gratuitamente o a pagamento.

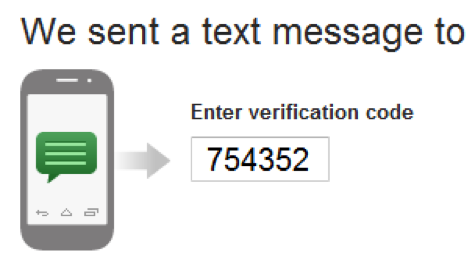

Verifica in due passaggi: come funziona.

Verifica in due passaggi: come funziona. Cosa fare in caso di furto del telefono o impossibilità nel ricevere gli SMS.

Cosa fare in caso di furto del telefono o impossibilità nel ricevere gli SMS.

Se la privacy rappresenta per voi una caratteristica essenziale in uno spazio cloud, crittografare file e cartelle rappresenta una necessità imprescindibile. Sul mercato esistono numerosi programmi per desktop e app per mobile che renderanno illeggibili i vostri dati a tutti, eccetto a coloro che disporranno delle chiavi di de-crittazione dei documenti.

Se la privacy rappresenta per voi una caratteristica essenziale in uno spazio cloud, crittografare file e cartelle rappresenta una necessità imprescindibile. Sul mercato esistono numerosi programmi per desktop e app per mobile che renderanno illeggibili i vostri dati a tutti, eccetto a coloro che disporranno delle chiavi di de-crittazione dei documenti.