Punti chiave

La sfera di cristallo della nota azienda di sicurezza Kaspersky prevede i rischi per la sicurezza informatica del 2014.

Le minacce IT per dispositivi mobili

Comparsi sulla scena del malware ormai molti anni fa – ne è stato il precursore il famigerato trojan denominato Gpcode – i software nocivi «estorsori» si sono progressivamente evoluti; al giorno d’oggi, risulta possibile effettuare una loro classificazione in due principali tipologie. La prima di esse è rappresentata dai programmi trojan preposti a bloccare il funzionamento del computer sottoposto ad attacco, per poi esigere il pagamento, da parte dell’utente-vittima, di una determinata somma di denaro, affinché possa essere ripristinata la normale operatività della macchina contagiata dal malware.

La seconda categoria è invece costituita da quei programmi trojan appositamente progettati dai virus writer per codificare i dati custoditi nel computer preso di mira; tali trojan «estorsori», per poter in seguito procedere all’indispensabile operazione di decriptaggio e recupero dei dati precedentemente occultati, richiedono agli utenti il versamento di importi decisamente ancor più consistenti.

Nel 2014, la cybercriminalità compirà, logicamente, ulteriori passi in avanti nello sviluppo di tali tipologie di programmi trojan, rivolgendo le proprie losche attenzioni ugualmente ai dispositivi mobili. In primo luogo, naturalmente, saranno presi di mira – allo scopo di acquisire i diritti di amministratore – gli apparati mobili provvisti di sistema operativo Android.

Da un lato, l’operazione di codifica dei dati memorizzati dall’utente sul proprio smartphone – fotografie, contatti, corrispondenza – una volta che il programma trojan avrà ottenuto i privilegi di amministratore, potrà essere realizzata piuttosto agevolmente; dall’altro lato, il processo di diffusione di trojan del genere – anche attraverso il servizio Google Play, del tutto legittimo – non richiederà eccessivi sforzi da parte dei malintenzionati.

Nel 2014, senza ombra di dubbio, proseguirà la specifica tendenza – da noi già osservata nel corso del 2013 – che vede un progressivo aumento del grado di complessità del malware mobile. Così come in precedenza, inoltre, i malintenzionati, avvalendosi dei trojan mobili, cercheranno di continuare ad impossessarsi illecitamente del denaro degli utenti. Allo stesso modo, continueranno ad essere sviluppati, dai malfattori, quegli strumenti che possono consentire di ottenere l’accesso agli account bancari dei proprietari di dispositivi mobili (campagne di phishing ordite nei confronti degli utenti di telefonia mobile, trojan «bancari»).

Assisteremo, poi, nell’immediato futuro, alle prime operazioni di «compravendita» di botnet mobili; i cybercriminali inizieranno ad utilizzare attivamente tali reti-zombie per distribuire applicazioni nocive di terze parti. Così come nel recente passato, per infettare i dispositivi mobili verranno sfruttate le vulnerabilità individuate nell’OS Android; non si esclude, inoltre, un loro utilizzo nell’ambito di possibili attacchi drive-by portati nei confronti degli smartphone.

Attacchi nei confronti del Bitcoin

Gli attacchi rivolti ai pool e alle borse Bitcoin, così come agli utenti della celebre criptomoneta, diverranno di sicuro uno dei principali temi dell’anno.

Indubbiamente, saranno in particolar modo praticati, da parte dei cybercriminali, gli assalti informatici eseguiti nei confronti delle borse Bitcoin, visto che, nella conduzione di tali attacchi, il rapporto tra spese sostenute e profitti ricavati assume i valori massimi in termini di convenienza.

Per quel che riguarda gli attacchi portati a danno degli utenti della nota moneta elettronica, riteniamo che, nel 2014, possa significativamente aumentare il livello di pericolosità di quegli attacchi che si prefiggono di realizzare il furto dei cosiddetti «wallet», i «portafogli» virtuali nei quali vengono custoditi, sul computer dell’utente o in altri luoghi virtuali, i Bitcoin generati.

Per quel che riguarda gli attacchi portati a danno degli utenti della nota moneta elettronica, riteniamo che, nel 2014, possa significativamente aumentare il livello di pericolosità di quegli attacchi che si prefiggono di realizzare il furto dei cosiddetti «wallet», i «portafogli» virtuali nei quali vengono custoditi, sul computer dell’utente o in altri luoghi virtuali, i Bitcoin generati.

Ricordiamo, a tal proposito, come in passato i malintenzionati abbiano infettato a più riprese i computer degli utenti allo scopo di utilizzare le macchine sottoposte a contagio informatico per operazioni di «mining» (si definisce con tale termine l’attività di generazione dei Bitcoin). Adesso, tuttavia, l’efficacia di tale metodo criminoso appare diminuita in maniera radicale, visto che compiendo il furto dei Bitcoin stessi si prospetta, per gli attaccanti, la possibilità di realizzare enormi profitti, mantenendo, al contempo, il più completo anonimato.

Problemi nella difesa della sfera privata

La gente desidera, ovviamente, difendere la propria privacy in relazione alle attività svolte dalle agenzie di intelligence di vari paesi del globo. Assicurare la protezione dei dati personali e confidenziali degli utenti non risulta tuttavia possibile, se non vengono prima adottate opportune misure da parte di quei servizi Internet utilizzati in misura sempre maggiore dagli utenti della Rete: social network, servizi di posta elettronica, cloud storage.

I metodi per la protezione della privacy attualmente esistenti si rivelano, di fatto, insufficienti. Un certo numero di servizi online ha tuttavia già annunciato l’introduzione di misure supplementari per garantire la protezione dei dati confidenziali degli utenti; ci riferiamo, nella fattispecie, al processo di codifica dei dati trasmessi attraverso i propri server.

Riteniamo che l’implementazione di metodi di protezione di vario genere possa svilupparsi ulteriormente, in quanto saranno gli stessi utenti ad esigerne, sempre di più, la realizzazione; la presenza o meno di adeguati sistemi di difesa della privacy potrà quindi costituire un elemento preferenziale, di primaria importanza, nella scelta, da parte dell’utente, di un determinato servizio Internet.

Emerge tuttavia una serie di problemi, riguardo a tale delicata tematica, anche dal lato specifico dell’utente finale. Quest’ultimo dovrà in effetti preoccuparsi di proteggere adeguatamente le informazioni sensibili custodite all’interno del proprio computer e sui propri dispositivi mobili; allo stesso tempo, egli dovrà necessariamente intraprendere opportune azioni al fine di garantire la massima riservatezza in relazione alle attività svolte quotidianamente in Rete.

Tali circostanze determineranno, inevitabilmente, un aumento del grado di diffusione dei servizi VNP e degli anonimizzatori TOR; si innalzerà decisamente, al contempo, la richiesta di particolari strumenti per poter effettuare, a livello locale, operazioni di cifratura dei dati.

Attacchi ai sistemi di cloud storage

Attacchi ai sistemi di cloud storage

Si stanno prospettando tempi davvero duri, per le «nuvole» telematiche. Da un lato, si è indebolita la fiducia nei confronti dei servizi in-the-cloud adibiti allo storage di dati ed informazioni, a causa delle eclatanti rivelazioni rese da Edward Snowden e delle notizie, apparse di recente, riguardo alla raccolta di dati effettuata da servizi di intelligence di vari paesi.

Dall’altro lato, i dati custoditi nel cloud, il notevole volume degli stessi, e, soprattutto, il loro contenuto, stanno divenendo un potenziale bersaglio, sempre più attraente ed appetibile, per le folte schiere degli hacker. Già tre anni fa avevamo affermato che, con il passare del tempo, si sarebbe potuto rivelare molto più facile e conveniente, per gli hacker, violare il servizio di storage fornito dal cloud provider – e realizzare quindi nella “nuvola” stessa il furto dei dati sensibili relativi alle società ed alle organizzazioni prese di mira – anziché compromettere direttamente le infrastrutture informatiche delle società stesse.

Sembra proprio che la situazione da noi prevista stia ormai per tramutarsi in realtà. Gli hacker, con ogni probabilità, dirigeranno i loro attacchi proprio nei confronti dell’anello più debole della catena, ovvero il personale stesso che opera nell’ambito dei servizi cloud. Gli assalti orditi nei confronti di tale specifica categoria di operatori IT potranno, di fatto, fornire la chiave per accedere a giganteschi volumi di dati. Oltre che al furto di enormi quantità di dati ed informazioni, gli attaccanti potrebbero essere ugualmente interessati all’opportunità di rimuovere o modificare certi contenuti custoditi nel cloud storage; in certi casi, operazioni cybercriminali del genere, per coloro che commissionano l’esecuzione di simili attacchi, potrebbero difatti rivelarsi ancor più vantaggiose.

Attacchi nei confronti degli sviluppatori di software

Si interseca indubbiamente – in maniera più o meno diretta – con la problematica di sicurezza IT sopra descritta, la probabile crescita, nell’anno 2014, del numero di attacchi informatici condotti a danno degli sviluppatori di software. A tal proposito, è stata da noi individuata, nel corso del 2013, una serie di attacchi eseguiti dal gruppo cybercriminale denominato Winnti.

Sono risultate essere vittime di tali assalti informatici numerose società dedite allo sviluppo e alla pubblicazione di giochi per computer; nella circostanza, i cybercriminali hanno illecitamente sottratto il codice sorgente – lato server – relativo a vari progetti di giochi online. E’ divenuta vittima di un attacco analogo anche la società Adobe; nel caso specifico, i malintenzionati hanno carpito, alla nota software house, i codici sorgente di Adobe Acrobat e ColdFusion.

Ricordiamo, tra i primi esempi di incidenti di sicurezza del genere, il famoso attacco compiuto nel 2011 ai danni di RSA; nella circostanza, gli aggressori entrarono in possesso dei codici sorgente dei prodotti SecureID; i dati carpiti furono in seguito utilizzati per sferrare un massiccio attacco informatico nei confronti di Lockheed Martin, la nota azienda statunitense operante nei settori dell’ingegneria aerospaziale e della difesa.

Il furto dei codici sorgente di prodotti software particolarmente diffusi presso gli utenti fornisce ai criminali informatici la ghiotta opportunità di poter ricercare eventuali vulnerabilità presenti in tali programmi e applicazioni; le falle di sicurezza individuate saranno in seguito sfruttate, da parte dei malintenzionati, per la conduzione di attacchi IT tramite exploit. Inoltre, ottenendo l’accesso al repository della vittima designata, gli attaccanti hanno ugualmente la possibilità di modificare il codice sorgente dei programmi, e di aggiungere quindi, ad essi, apposite «backdoor».

Qui, ancora una volta, sono proprio gli sviluppatori di applicazioni per dispositivi mobili a trovarsi in una zona di particolare rischio. Come è noto, vi sono, al mondo, migliaia di autori di programmi “mobili”, i quali creano costantemente, in numero sempre maggiore, migliaia e migliaia di applicazioni, poi installate su centinaia di milioni di apparati mobili.

I cyber-mercenari

Le eclatanti rivelazioni di Snowden hanno evidenziato come gli stati nazionali conducano operazioni di cyber-spionaggio, anche allo scopo di fornire un aiuto, dal lato economico, alle «proprie» società ed organizzazioni.

Tali elementi hanno in qualche modo infranto una sorta di barriera «morale», la quale, sino ad oggi, tratteneva le imprese dal ricorrere a simili metodi radicali a livello di lotta concorrenziale. In considerazione delle nuove realtà che sono emerse, plasmate dalle attuali circostanze, le aziende si trovano sempre più di fronte al compito di dover condurre attività del genere.

Le società si vedranno quindi, sotto molti aspetti, costrette a praticare operazioni di cyber-spionaggio di natura economico-commerciale allo scopo di non perdere la propria competitività, visto che, magari, i diretti concorrenti, stanno già ricorrendo a pratiche di spionaggio per ottenere evidenti vantaggi a livello concorrenziale. Non è tra l’altro escluso che, in certi paesi, le società possano condurre campagne di cyber-spionaggio anche nei confronti di agenzie ed enti governativi, così come riguardo ai propri dipendenti, partner e fornitori.

Le imprese possono tuttavia realizzare simili attività soltanto avvalendosi dei cosiddetti cyber-mercenari, ovvero gruppi organizzati di hacker altamente qualificati, specializzati nel fornire, a società ed organizzazioni, servizi commerciali inerenti allo svolgimento di attività cyber-spionistiche. Nella circostanza, tali hacker verranno piuttosto denominati con l’appellativo di «cyber-detective».

Uno degli esempi più evidenti di utilizzo di hacker «assoldati» per l’esecuzione di campagne di cyber-spionaggio commerciale è rappresentato dall’attacco informatico denominato Icefog, da noi scoperto nell’estate del 2013.

Frammentazione di Internet

Si sono verificati avvenimenti alquanto sorprendenti anche per ciò che riguarda, nello specifico, il mondo della Rete. Molti esperti, ed in particolar modo Eugene Kaspersky, hanno già parlato, di recente, della necessità di creare, parallelamente, una sorta di «Internet sicuro», che non offra ai malintenzionati di turno alcuna chance di poter compiere al proprio interno, in forma anonima, azioni di stampo criminale. Per contro, i cybercriminali hanno già allestito, di fatto, la propria «Darknet», basata su tecnologie Tor e I2P, le quali consentono ai malfattori di potersi dedicare alla realizzazione di attività criminali nel più completo anonimato, così come di poter comunicare tra loro e compiere operazioni di natura commerciale.

Allo stesso tempo, è iniziato un evidente processo di frammentazione di Internet in vari segmenti nazionali. Fino a poco tempo fa, solo la Cina rappresentava un’eccezione in tal senso, con il proprio Great Firewall nazionale. Tuttavia, la Repubblica Popolare Cinese non si è rivelata essere l’unica nazione al mondo desiderosa di «separare» una parte significativa delle proprie risorse web, per poi assumerne il controllo in maniera diretta ed autonoma.

Allo stesso tempo, è iniziato un evidente processo di frammentazione di Internet in vari segmenti nazionali. Fino a poco tempo fa, solo la Cina rappresentava un’eccezione in tal senso, con il proprio Great Firewall nazionale. Tuttavia, la Repubblica Popolare Cinese non si è rivelata essere l’unica nazione al mondo desiderosa di «separare» una parte significativa delle proprie risorse web, per poi assumerne il controllo in maniera diretta ed autonoma.

In effetti, tutta una serie di paesi, tra cui la Russia, hanno approvato, o si accingono ad approvare, provvedimenti legislativi esplicitamente preposti a vietare l’utilizzo di servizi Internet stranieri. Tali specifiche tendenze si sono considerevolmente rafforzate, in particolar modo, dopo le note rivelazioni da parte di Edward Snowden. Nello scorso mese di novembre, ad esempio, la Germania ha annunciato che avrebbe provveduto, al più presto, a rendere completamente inaccessibile, dall’esterno, ogni comunicazione scambiata all’interno del paese tra i vari dicasteri ed enti governativi tedeschi.

Il Brasile, da parte sua, ha comunicato la ferma intenzione di voler provvedere ad organizzare e stendere quanto prima una backbone (dorsale) Internet alternativa, allo scopo di non utilizzare il canale di comunicazione che, attualmente, attraversa il territorio statunitense, nella penisola della Florida.

In pratica, il World Wide Web ha già iniziato a sfaldarsi in vari segmenti. Sembra quasi che molti stati non intendano più far passare un solo byte di dati ed informazioni al di là dei confini delle proprie reti nazionali. Tali aspirazioni ed intenzioni, più o meno velate, cresceranno in maniera sempre più marcata, in modo che, probabilmente, non sarà affatto da escludere il passaggio dalle attuali restrizioni e limitazioni di natura legislativa all’imposizione di specifici divieti a carattere prettamente tecnico. La probabile fase successiva potrebbe addirittura essere rappresentata da espliciti tentativi di limitare l’accesso – per gli utenti di paesi esteri – ai dati custoditi all’interno del territorio di una determinata nazione.

Poi, nel caso proseguisse ulteriormente il rapido sviluppo di simili tendenze, potremmo ben presto ritrovarci senza un’unica Rete globale, ma, piuttosto, con decine di reti nazionali. Non è escluso, peraltro, che alcune di esse non abbiano nemmeno la possibilità di interagire tra loro. In tal modo Darknet, la rete sommersa, potrebbe rimanere, in pratica, l’unica rete a carattere sovranazionale.

La «piramide» delle cyber-minacce

La «piramide» delle cyber-minacce

Tutti gli avvenimenti e le tendenze da noi previsti – per l’anno 2014 – sui torbidi scenari del malware globale, possono essere riassunti con una rappresentazione grafica semplice e lineare, sulla base della famosa piramide delle cyber-minacce da noi descritta esattamente un anno fa.

Tale piramide si compone, essenzialmente, di tre elementi ben distinti. Alla sua base si trovano le minacce IT utilizzate per la conduzione di attacchi nei confronti di utenti ordinari da parte della cybercriminalità di stampo «tradizionale», mossa esclusivamente dalla sete di ottenere lauti guadagni illeciti, per conto proprio.

Il livello centrale della piramide risulta invece occupato dalle minacce informatiche utilizzate nel corso degli attacchi mirati condotti nell’ambito delle operazioni di cyber-spionaggio aziendale, così come dai cosiddetti spyware di polizia, dispiegati dagli stati nazionali per spiare i propri cittadini e le imprese. Al vertice della piramide, rileviamo infine la presenza delle cyber-minacce – create a livello di stati nazionali – utilizzate allo scopo di condurre cyber-attacchi nei confronti di altre nazioni.

La maggior parte degli scenari di sicurezza IT da noi descritti in precedenza, relativi alla possibile evoluzione delle minacce informatiche nel corso del 2014, risultano direttamente riconducibili al livello intermedio della piramide. Nell’anno a venire, quindi, le dinamiche e gli sviluppi maggiormente significativi sono attesi proprio in relazione ad un sensibile incremento del numero delle minacce IT direttamente collegate alle operazioni di spionaggio di natura economico-commerciale, così come alle campagne di spionaggio “interne”, condotte entro i confini dei vari stati.

L’aumento del numero di simili attacchi informatici sarà in qualche modo «garantito» dall’evidente processo di «riconversione» che sta attualmente interessando una parte del mondo cybercriminale; in sostanza, numerosi malfattori, al momento impegnati nel quadro di attacchi orditi contro gli utenti, si tramuteranno ben presto in cyber-mercenari, o cyber-detective che dir si voglia. E’ inoltre fortemente possibile che inizi a fornire servizi riconducibili all’ambito cyber-mercenario anche un certo numero di esperti IT, i quali, in precedenza, non hanno mai svolto attività di natura criminale. Alla creazione di tale scenario contribuirà indubbiamente la probabile aura di legittimità che conferiranno al lavoro eseguito dai cyber-detective gli ordini ricevuti per conto di società solide ed autorevoli.

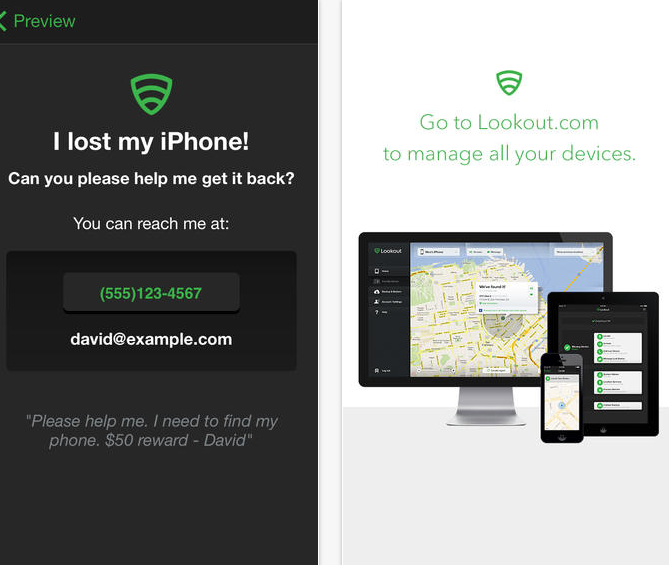

Adesso, rivolgete subito alla Polizia Postale, fate una querela contro ignoti e consegnate alle forze dell’ordine il numero che vi risulta essere quello del chiamante (verranno eseguiti controlli autonomi, ma avere un ottimo indizio velocizza il lavoro della Polizia) e una pennetta USB con il file della registrazione, assieme ai dettagli di data, ora e durata della telefonata. Le forze dell’ordine, valuteranno la situazione: da questo momento in poi, seguite solo le loro indicazioni.

Adesso, rivolgete subito alla Polizia Postale, fate una querela contro ignoti e consegnate alle forze dell’ordine il numero che vi risulta essere quello del chiamante (verranno eseguiti controlli autonomi, ma avere un ottimo indizio velocizza il lavoro della Polizia) e una pennetta USB con il file della registrazione, assieme ai dettagli di data, ora e durata della telefonata. Le forze dell’ordine, valuteranno la situazione: da questo momento in poi, seguite solo le loro indicazioni.

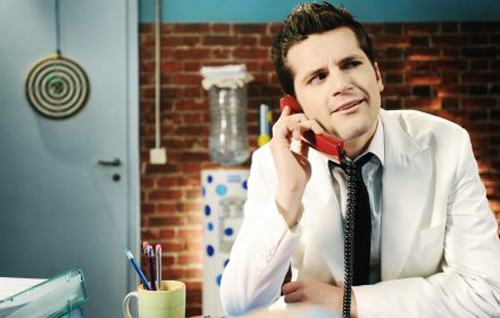

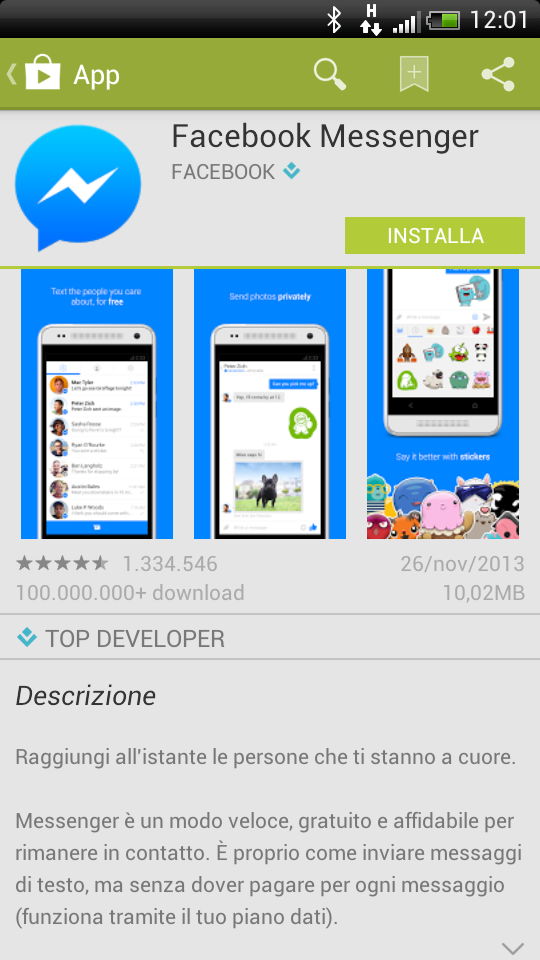

Eppure in tutto il mondo milioni di persone espongono quotidianamente qualcosa come un miliardo di dispositivi mobili a questo rischio concreto. Consapevoli o meno. Lo fanno attraverso l’uso dell’applicazione

Eppure in tutto il mondo milioni di persone espongono quotidianamente qualcosa come un miliardo di dispositivi mobili a questo rischio concreto. Consapevoli o meno. Lo fanno attraverso l’uso dell’applicazione

Più ricca l’offerta Super All Inclusive Unlimited, che al costo di 64,95 € mensili (in promo fino al 12 gennaio a 49,95 €) rimuove tutte le soglie previste dal precedente piano rendendo illimitate tutte le voci di abbonamento per la telefonia fissa e quella mobile, mantenendo per il traffico internet da smartphone il limite di 2 Gb mensili ad alta velocità.

Più ricca l’offerta Super All Inclusive Unlimited, che al costo di 64,95 € mensili (in promo fino al 12 gennaio a 49,95 €) rimuove tutte le soglie previste dal precedente piano rendendo illimitate tutte le voci di abbonamento per la telefonia fissa e quella mobile, mantenendo per il traffico internet da smartphone il limite di 2 Gb mensili ad alta velocità.

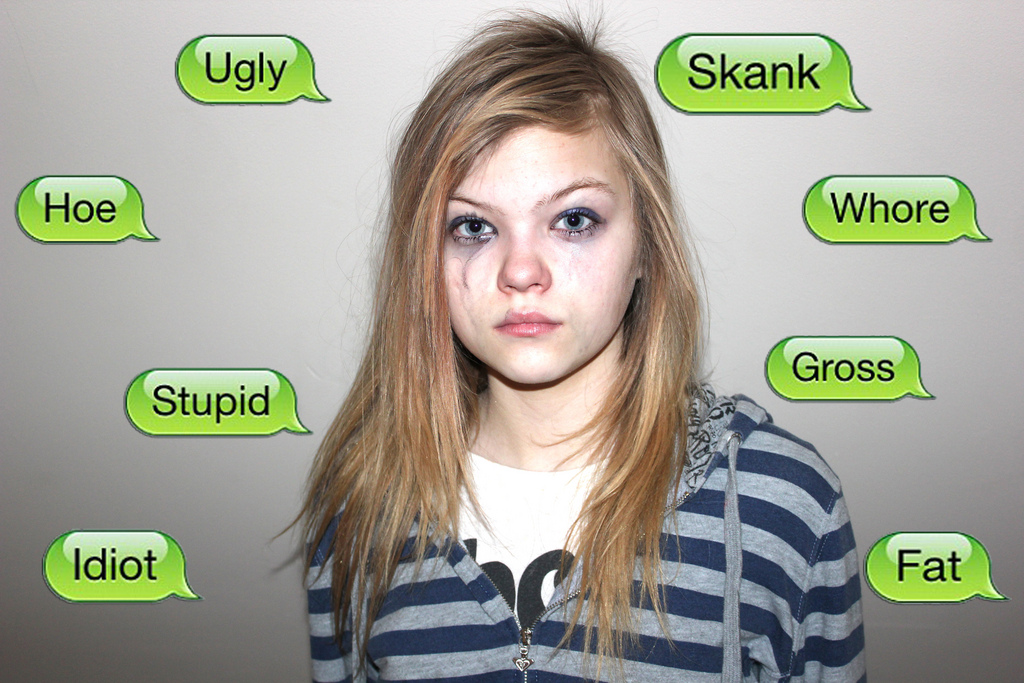

Prevenire il Cyberbullismo

Prevenire il Cyberbullismo

Inoltre, è fondamentale fare rete. Secondo Nancy Willard, più ancora che agire sui cyberbulli e sulle vittime, è essenziale agire sugli spettatori. Il suo invito è a non osservare in silenzio, ma a intervenire ogni volta che si assiste a un caso di cyberbullismo. Il suo pensiero è espresso nella semplice e diretta forma: “Be a friend”.

Inoltre, è fondamentale fare rete. Secondo Nancy Willard, più ancora che agire sui cyberbulli e sulle vittime, è essenziale agire sugli spettatori. Il suo invito è a non osservare in silenzio, ma a intervenire ogni volta che si assiste a un caso di cyberbullismo. Il suo pensiero è espresso nella semplice e diretta forma: “Be a friend”.

Richiedi un codice di accesso al tuo account

Richiedi un codice di accesso al tuo account

Accesso tramite credenziali statiche e codici “one time password” (OTP): da ormai qualche anno molti istituti bancari hanno fornito ai propri correntisti dei dispositivi OTP, piccoli display che alla pressione di un tasto mostrano per pochi secondi un codice numerico da inserire a ogni singolo accesso, con validità limitata e capace di rigenerarsi ogni manciata di secondi. In mancanza del dispositivo otp risulta pressoché impossibile inserire il codice corretto e quindi accedere al conto bancario di un utente.

Accesso tramite credenziali statiche e codici “one time password” (OTP): da ormai qualche anno molti istituti bancari hanno fornito ai propri correntisti dei dispositivi OTP, piccoli display che alla pressione di un tasto mostrano per pochi secondi un codice numerico da inserire a ogni singolo accesso, con validità limitata e capace di rigenerarsi ogni manciata di secondi. In mancanza del dispositivo otp risulta pressoché impossibile inserire il codice corretto e quindi accedere al conto bancario di un utente. Solo il tuo computer, e un solo browser. Reti pubbliche senza protezioni o linee di conoscenti delle quali si ignorano i requisiti di sicurezza potrebbero essere controllate da truffatori pronti a carpire i vostri dati. Per questo è bene accedere ai servizi di home banking esclusivamente dal proprio computer e non da quello di estranei, dedicando alla procedura di accesso un browser esclusivo che sarà costantemente aggiornato sotto il profilo della sicurezza.

Solo il tuo computer, e un solo browser. Reti pubbliche senza protezioni o linee di conoscenti delle quali si ignorano i requisiti di sicurezza potrebbero essere controllate da truffatori pronti a carpire i vostri dati. Per questo è bene accedere ai servizi di home banking esclusivamente dal proprio computer e non da quello di estranei, dedicando alla procedura di accesso un browser esclusivo che sarà costantemente aggiornato sotto il profilo della sicurezza. Controllate gli estratti conto cartacei. Tutte le banche sono solite inviare al cliente via posta tradizionale gli estratti conto e le notifiche dei movimenti con cadenza mensile o trimestrale. È buona norma confrontare sempre questi documenti con gli estratti conto dell’home banking e comunicare eventuali anomalie alla propria banca.

Controllate gli estratti conto cartacei. Tutte le banche sono solite inviare al cliente via posta tradizionale gli estratti conto e le notifiche dei movimenti con cadenza mensile o trimestrale. È buona norma confrontare sempre questi documenti con gli estratti conto dell’home banking e comunicare eventuali anomalie alla propria banca.