La rete mondiale di laboratori Sophos Labs mette in guardia gli utenti italiani da un nuovo pericoloso attacco phishing che mette a rischio le credenziali di accesso ai servizi POSTEPAY.

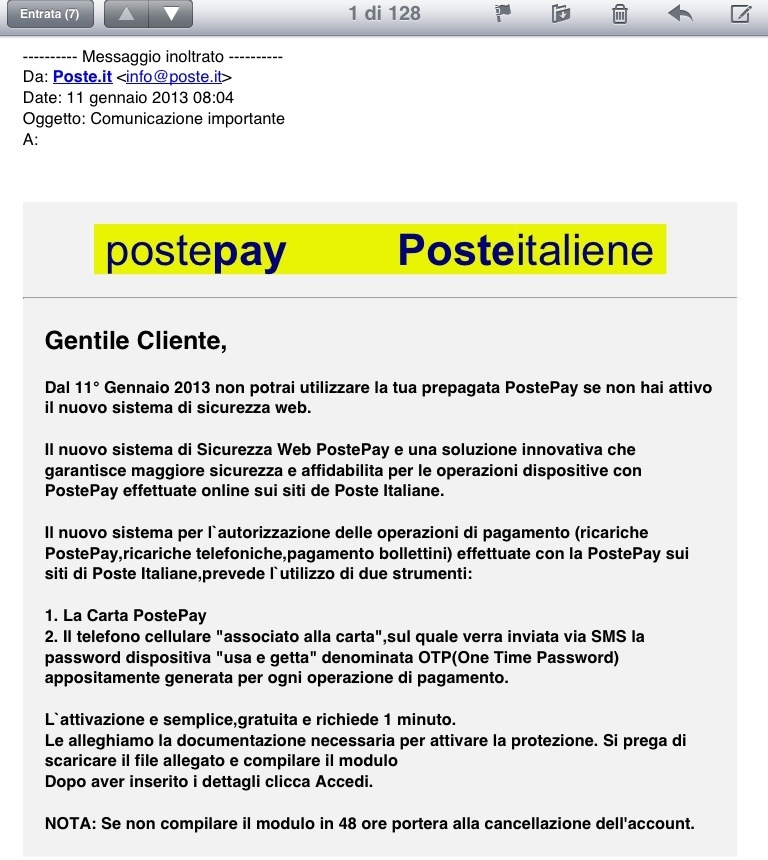

Sophos ha infatti rilevato un nuovo attacco che si presenta sotto forma di una mail che viene ricevuta dagli utenti e che sembra provenire proprio dal servizio clienti POSTEPAY. Tale email può trarre facilmente in inganno grazie al layout che riproduce fedelmente quello del sito ufficiale, e bypassare i filtri anti-spam grazie anche ad un trucchetto utilizzato dagli hacker e chiamato hash buster. Si tratta di un programma che genera una stringa di testo che viene inserita nel messaggio di spam in modo che tale email appaia diversa ogni volta che viene inviata e riesca dunque ad ingannare i sistemi anti spam. Nel caso specifico, la stringa di testo utilizzata è quella tratta dal famoso monologo Shakespeariano “Essere o non essere”.

Questo accorgimento però non è sufficiente per ingannare gli strumenti di sicurezza più sofisticati, come quelli proposti da Sophos che sono in grado di bloccare il file HTML allegato alla mail, rilevato come minaccia di tipo Troj/Ifrin-A.

I PC protetti da soluzioni Sophos aggiornate non corrono rischi ma è comunque importante raccomandare la massima prudenza nell’aprire gli allegati delle email, anche quando questi sembrano provenire da mittenti riconosibili e “affidabili”. Inoltre, non bisogna mai dimenticare di installare sul proprio PC software di protezione sempre aggiornati.

Per altri suggerimenti e per scoprire come proteggere al meglio il proprio PC, Sophos rende disponibile la guida ai “SÌ e i NO della sicurezza informatica”, scaricabile gratuitamente al seguente link: http://www.sophos.com/it-it/security-news-trends/it-security-dos-and-donts/online-handbook.aspx