Punti chiave

Che cosa fare quando si sta subendo un ricatto sessuale on-line? Come dobbiamo comportarci quando una persona ci sta minacciando e promette di condividere del materiale intimo ai nostri parenti e amici? Come reagire quando un ricattatore dice di essere pronto a pubblicare delle immagini compromettenti a meno che non giunga al più presto un pagamento?

Questo fenomeno esiste, si chiama “Sextortion”, ed esistono delle contromisure precise e delle azioni da compiere al più presto, per proteggere la propria reputazione su internet e superare questo grave momento di disagio e paura. In questa guida vedremo come reagire ad una Sexstortion e ad un ricatto sessuale on-line.

Come funziona la Sextorsion o ricatto sessuale online?

La Sextorsion ha un funzionamento molto classico: si viene contattati, il più delle volte, da una bellissima ragazza/o, che si dimostra particolarmente interessata/o a noi. Questa persona è molto brava a farci aprire, a farsi confidare dei dettagli della propria vita personale o coniugale ma soprattutto, facendo leva sulla solitudine o sulla impreparazione, riesce a portare la discussione sul lato sessuale. In maniera abbastanza rapida, ci invita a compiere una videochiamata o delle registrazioni dove viene condiviso del materiale intimo e delle immagini estremamente personali.

HAI PROBLEMI CON UN RICATTO ONLINE? CONTATTACI ORA

Non appena la persona entra in possesso di questo tipo di materiale, il suo comportamento cambia radicalmente: inizia il ricatto. Dietro la minaccia di condividere queste informazioni con la propria famiglia, con gli amici o direttamente su internet in corrispondenza del proprio nome, iniziano delle pressanti richieste di denaro, da pagarsi entro poche ore, attraverso sistemi internazionali come Moneygram. In questo modo si finisce in un chiaro fenomeno di Sextorsion, e presi dalla paura, ci si ritrova spesso a cedere al ricatto, a pagare somme ingenti e a finire in una spirale sempre più pericolosa.

Prima mossa: non colpevolizzarsi

La prima contromisura è quella di non colpevolizzarsi: queste persone in realtà non agiscono per iniziativa personale, ma sono sfruttate e gestite da alcuni gruppi criminali estremamente organizzati, la cui provenienza può passare dalla Costa d’Avorio alla Francia all’Ucraina. Si tratta di vere professioniste/i, che conoscono molto bene le tecniche per confondere le persone o sfruttare i loro momenti di debolezza. La prima cosa da fare è certamente evitare di farsi prendere dal panico e dai sensi di colpa: si tratta solamente di un incidente, dal quale fortunatamente si può uscire indenni.

HAI PROBLEMI CON UN RICATTO ONLINE? CONTATTACI ORA

Non pagare per nessun motivo

Una volta mantenuta la calma, è fondamentale non pagare. Cedere al ricatto e pagare può dare l’impressione di calmare il proprio interlocutore: spesso le vittime accettano di procedere a piccoli pagamenti credendo che in questo modo il proprio ricattatore si calmerà, avrà soddisfazione e smetterà di tenerci sotto scacco. In realtà è esattamente il contrario: nel momento in cui questi criminali individuano una persona disposta a pagare, hanno tutto l’interesse ad insistere con ulteriori e sempre più pressanti richieste, in quanto hanno capito che possono guadagnarci.

Per questo motivo è fondamentale interrompere ogni tipo di pagamento, sospendere eventuali bonifici in corso e non scucire più nemmeno un euro, qualsiasi cosa venga detta dal nostro interlocutore o qualsiasi minaccia possa arrivarci.

Interrompere ogni contatto

Un’altra fondamentale contromisura è quella di interrompere ogni tipo di contatto: bisogna compiere uno sforzo nell’ignorare le minacce che arrivano o gli ultimatum che vengono costantemente ripetuti. Mantenere la comunicazione significa continuare ad essere sotto il mirino di questi gruppi criminali. La persona deve essere completamente bloccata, sia che si trovi su Facebook, su Messenger, su Skype o su WhatsApp. Nel caso in cui il criminale sia venuto in possesso del nostro numero telefonico, anche se rappresenta una bella scocciatura, è fondamentale sospenderlo e modificarlo, per evitare di essere costantemente tampinati da tentativi successivi di estorsione. Meno momenti di contatto vi saranno, più velocemente si supererà il fenomeno.

HAI PROBLEMI CON UN RICATTO ONLINE? CONTATTACI ORA

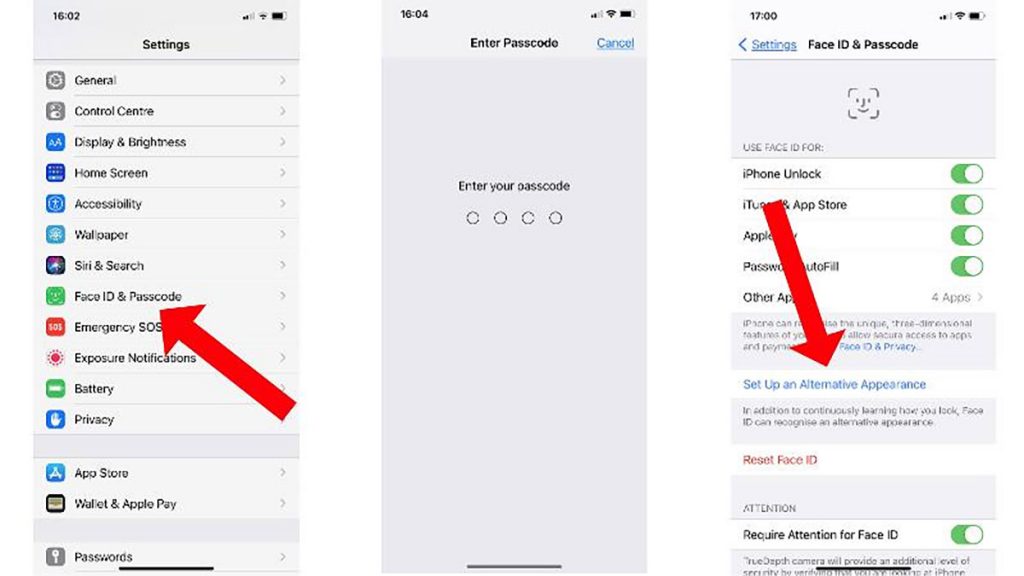

Aumentare la privacy dei propri account social e avvisare i propri contatti

A questo punto è necessario aumentare la privacy dei propri account social. Soprattutto su Facebook o su Twitter dobbiamo aggiornare le nostre impostazioni di riservatezza, in modo che solamente gli amici che conosciamo anche nella vita personale possano visualizzare i nostri contenuti. Bisogna inoltre verificare il proprio giro di amicizie e rimuovere tutte le persone sospette, soprattutto ragazzi o ragazze che non abbiamo mai incontrato di persona o di cui non conosciamo le generalità.

Un buon metodo è anche quello di avvisare i propri contatti più stretti o le persone a cui teniamo di più. Possiamo dirgli che per via di un hacker o dell’intervento di persone malintenzionate, potrebbero essere inoltrati dei contenuti che non devono essere assolutamente aperti, in quanto contengono virus o altro malware. In questo modo, pur senza divulgare dettagli intimi o svelare la propria situazione di pericolo, è possibile evitare che le persone a noi care vengano a conoscenza di materiale altamente compromettente, in quanto avvisate per tempo.

Segnalare alle piattaforme online

Un metodo importante per evitare che materiale lesivo della propria reputazione finisca su internet, è certamente quello di contattare le principali piattaforme del web. In particolar modo dobbiamo avvisare alcuni dipartimenti detti “Abuse” o direttamente i diversi studi legali, avvisandoli dell’esistenza di una situazione di Sexstortion. Le piattaforme ricevono queste notifiche e provvedono a verificare l’esistenza di contenuti legati al proprio nome o alla propria identità, rimuovendoli immediatamente. Ovviamente è necessario fare un lavoro sia sulle piattaforme più conosciute come YouTube, Vimeo o Dailymotion, ma anche sui siti alternativi, prevalentemente cinesi o russi, dove i criminali potrebbero tentare di pubblicare il contenuto.

Queste segnalazioni, estremamente importanti, vanno fatte con la massima velocità, in modo che vengano attivati quanto prima dei meccanismi di controllo e di protezione del proprio nome.

HAI PROBLEMI CON UN RICATTO ONLINE? CONTATTACI ORA

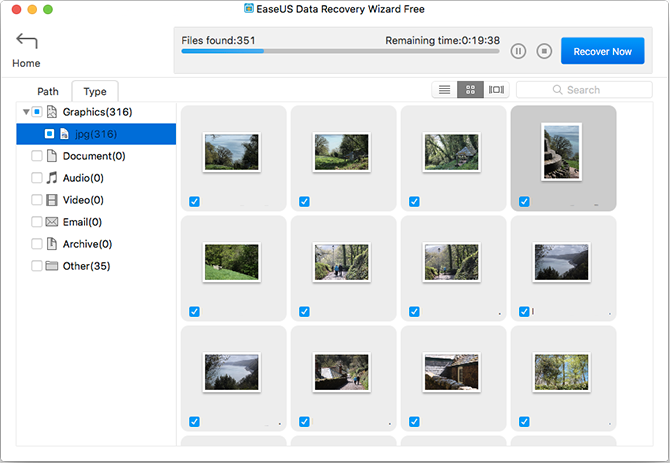

Monitorare la situazione online

A questo punto è necessario monitorare la situazione on-line. Uno strumento alla portata di tutti è sicuramente Google Alert: può essere attivato con il proprio nome e cognome, l’indirizzo o altri nickname a noi collegati, per verificare ed essere immediatamente allertati sulla presenza di materiale sul nostro conto. Il monitoraggio dovrebbe riguardare anche tutto il resto dei social network e dei blog e dovrebbe durare per un tempo compreso dai 7 ai 10 giorni, per verificare l’evolversi della situazione.

Nel momento in cui si dovesse individuare del materiale compromettente bisogna avere la capacità di contattare immediatamente la piattaforma per richiedere la rimozione, prima che venga indicizzato da Google e rimanga nella sua memoria. Se questo dovesse accadere, esiste un modulo on-line per contattare i dipartimenti di Google e richiedere la rimozione di contenuti che ci riguardano e che contengono immagini altamente lesive della nostra reputazione.

Un intervento preciso e veloce che può salvarci

Una situazione di ricatto on-line o di Sextorsion può essere felicemente superata, ma è necessario agire tempestivamente e sapere come intervenire nel migliore dei modi. Una volta passato un tempo di garanzia, normalmente superiore a 10 giorni, possiamo ragionevolmente ritenere che la Sextorsion sia conclusa e possiamo riprendere ad utilizzare i nostri canali social con la massima attenzione. Dovremo comunque modificare le nostre credenziali di accesso e prestare nel futuro la massima attenzione a ogni nuova richiesta di amicizia.

La Sextorsion può capitare a chiunque, ma questa situazione di pericolo, gestita correttamente, può essere efficacemente superata e, anzi, portarci ad un livello superiore di attenzione e di consapevolezza sui pericoli di internet.