Punti chiave

Ancora una volta, Facebook fa parlare per la sua pratica di (in)sicurezza, modelli di progettazione anomali e utilizzo segreto di dati sensibili destinati in teoria ad “autenticazione”. Incredibilmente, questa volta, la società è riuscita a realizzare tutti e tre i danni in un colpo solo.

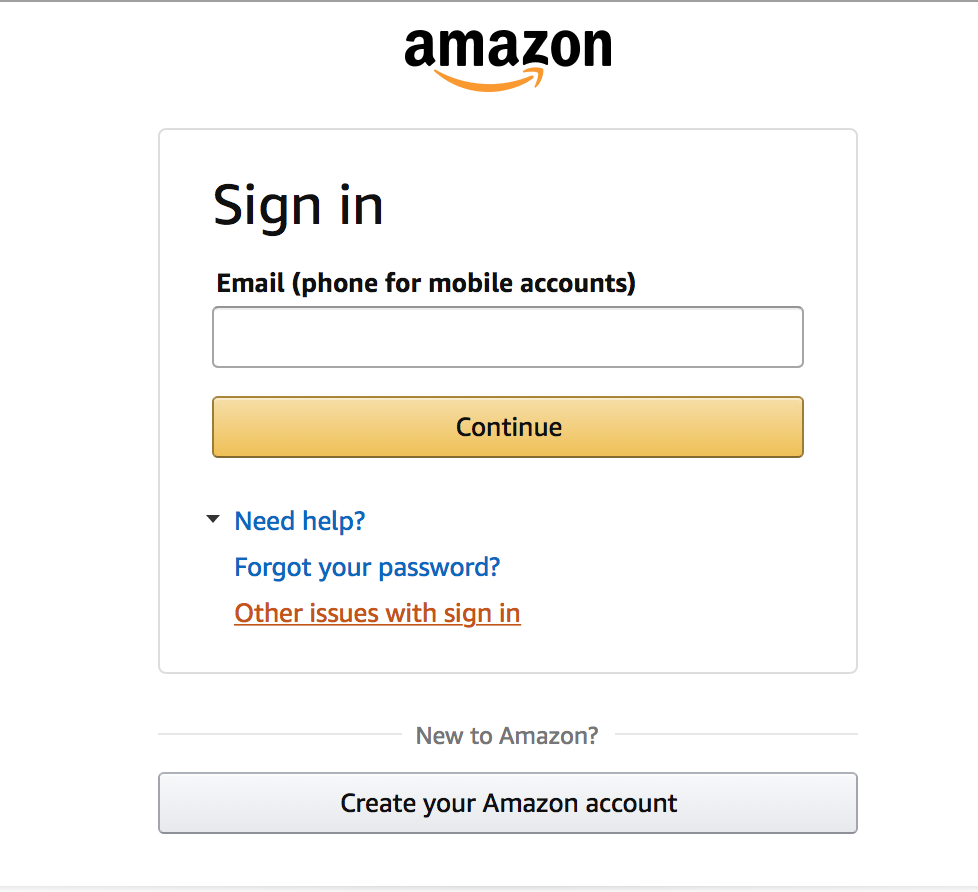

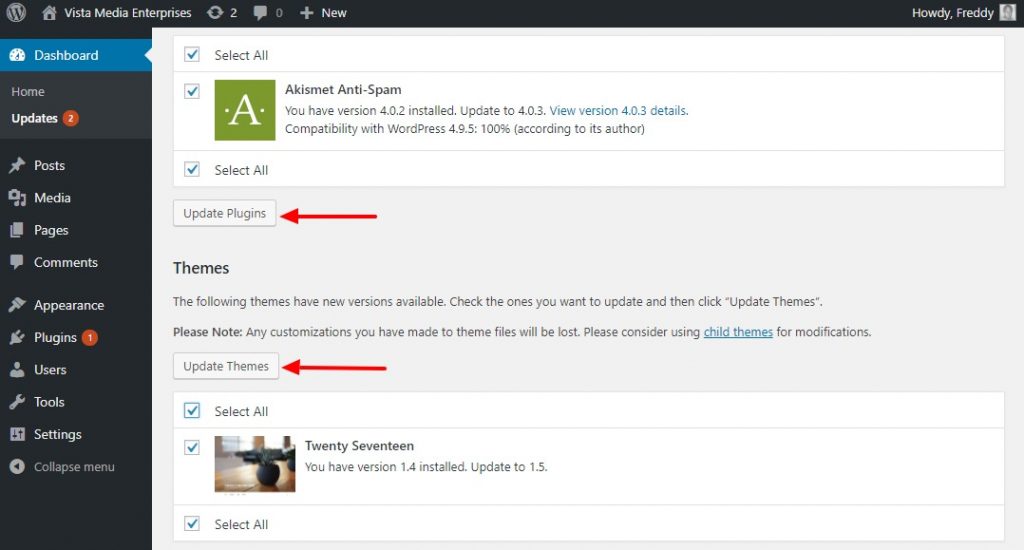

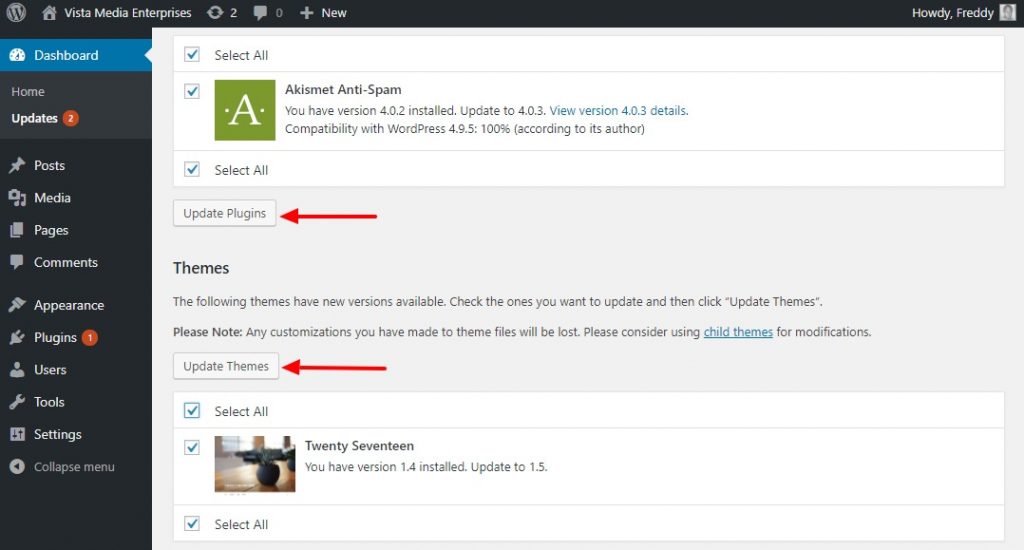

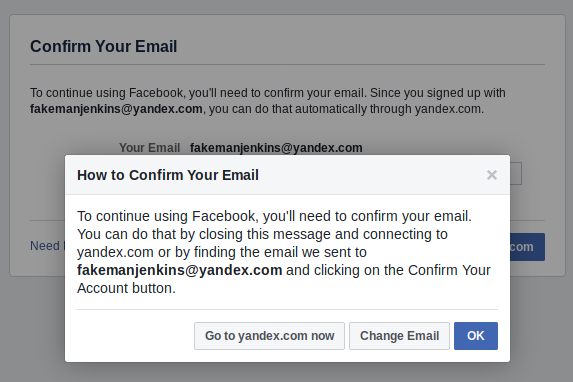

Lo scorso fine settimana, Facebook ha chiesto ad alcuni nuovi utenti di inserire le loro password di posta elettronica per iscriversi al social network. Il processo di phishing ha funzionato in questo modo: qualsiasi utente che ha provato a creare un nuovo account su Facebook con una e-mail (tra cui Yandex e GMX) è stato indirizzato a una pagina che chiedeva loro di “Confermare [la loro] email” inserendo la propria password di posta elettronica .

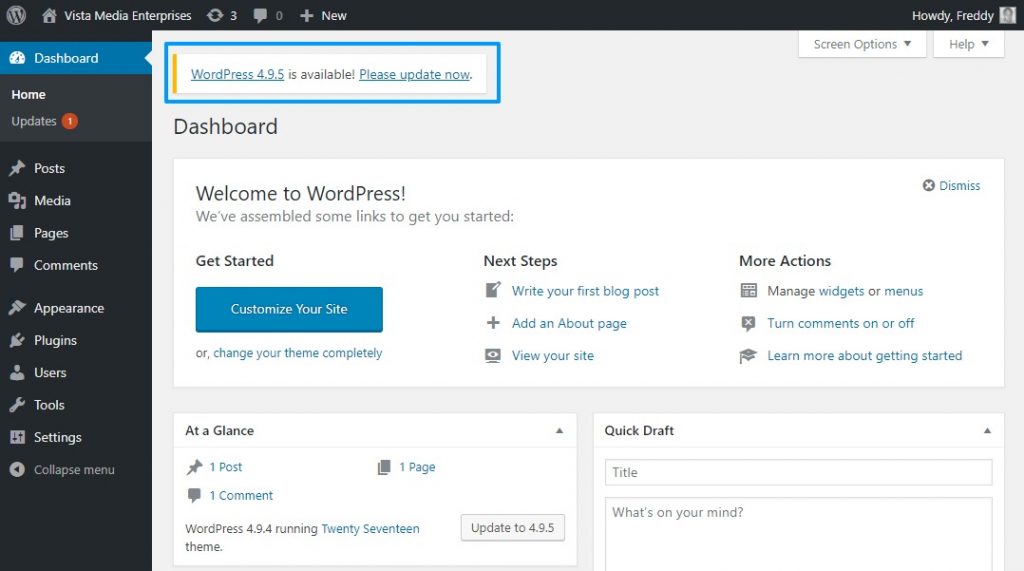

Poco dopo la notizia è stata riportata più ampiamente da The Daily Beast e Business Insider, Facebook ha interrotto il suo programma di verifica con password. Armati di una nuova mail Yandex e di una nuova sessione di navigazione, siamo stati in grado di sperimentare brevemente lo strumento di richiesta della password prima che venisse chiuso.

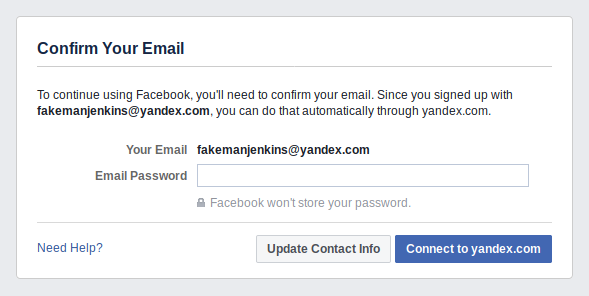

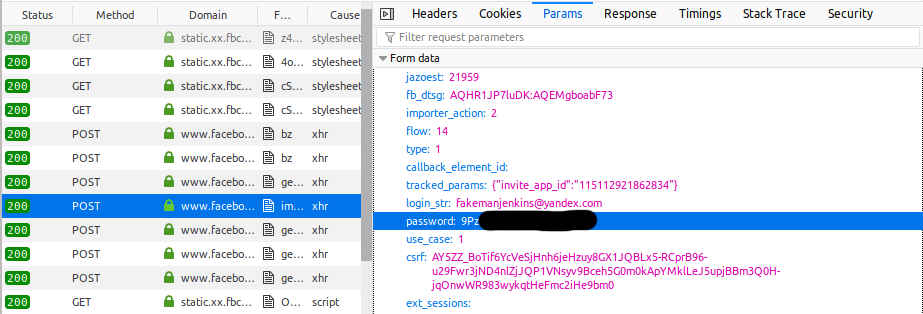

Innanzitutto, abbiamo osservato che quando abbiamo fatto clic sul pulsante “Connetti a yandex.com”, la nostra email e password sono state inviate direttamente a Facebook. Facebook potrebbe non aver memorizzato la nostra password, ma sicuramente l’ha vista.

A prima vista, non sembrava esserci alcun modo per evitare di iscriversi senza trasmettere la nostra password di posta elettronica in questo modo. Tuttavia, in background, la società aveva già inviato una tradizionale “e-mail di conferma” a Yandex. Avremmo potuto chiudere questa finestra di registrazione, andare alla nostra email e aprire il link da lì. Boom, fatto, saremmo “Confermati”. Ma stranamente, non abbiamo visto alcuna indicazione sulla pagina “Conferma” all’inizio. Abbiamo dovuto cliccare su “Need Help” per vedere una finestra di dialogo che ci informava che, in realtà, non c’era affatto bisogno di una password.

La trama si infittisce

In una dichiarazione, Facebook ha detto che ha dato alle persone “l’opzione” di inserire la propria password per verificare il proprio account. Ma perché l’azienda ha costruito questo strumento? Chiedere password non necessarie è un classico anti-pattern di sicurezza: una soluzione comunemente reinventata e non valida per un problema comune. Facebook è una grande azienda con molti ingegneri della sicurezza sul suo libro paga. Sicuramente qualcuno deve averlo identificato come una pessima idea. E gli utenti di tutto il Web hanno familiarità con la necessità di verificare gli account con un clic in un’email di conferma; non c’era motivo di reinventare la ruota.

Allora, perché il design di Facebook era così intento a convincere gli utenti a inserire le loro password?

Ha più senso nel contesto di ciò che è successo dopo.

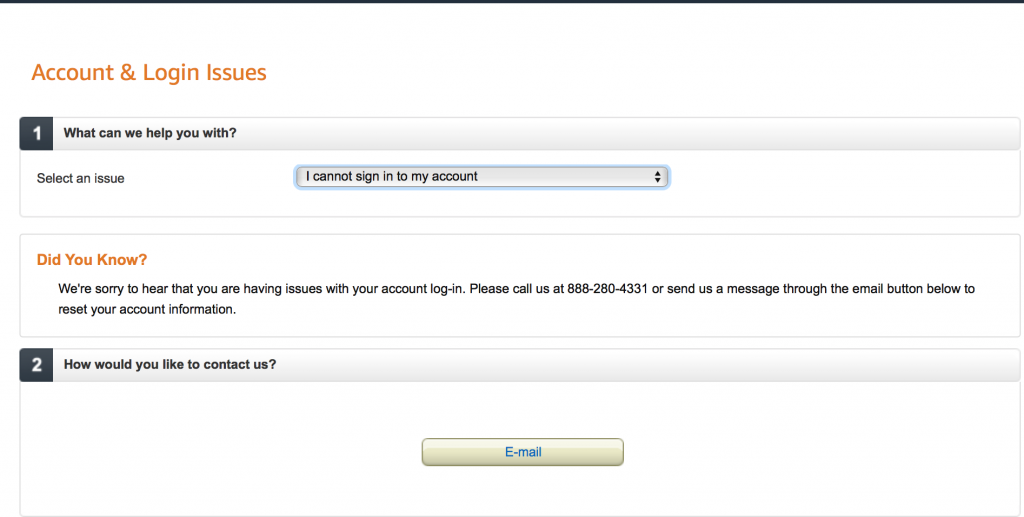

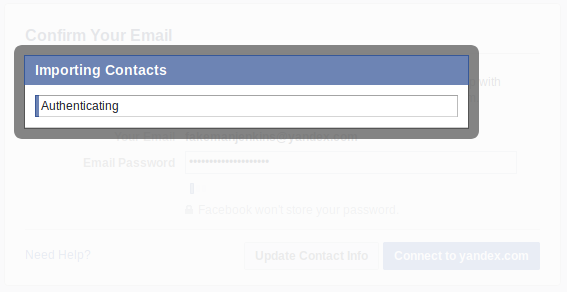

Quando abbiamo fatto clic su “Connetti a yandex.com”, è stata visualizzata una barra di stato. “Autenticazione”. Ma aspetta: “Importare i contatti?” Quando è successo? Che cosa? Come? Perché??

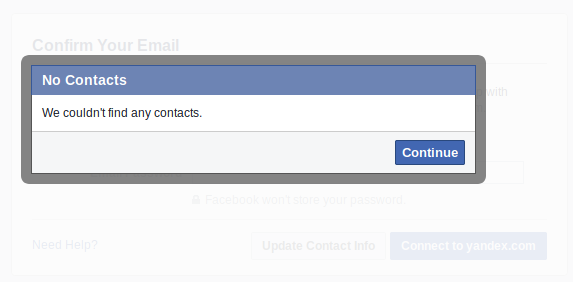

Il nostro profilo non aveva amici Facebook collegabili, ma lo strumento ha comunque letto tutti i nostri contatti. Dopo un breve periodo in cui la barra di stato ci informava che fino ad ora aveva trovato 0 contatti, apparve questo messaggio:

Da qualche parte in un datacenter lontano, uno dei milioni dei server di Facebook ha preso le nostre credenziali, le ha usate per autenticare il nostro account di posta privata e ha cercato di ottenere informazioni su tutti i nostri contatti.

Dopo aver fatto clic su Continua, siamo stati portati nella home page di Facebook, l’e-mail è stata “confermata” e la nostra privacy è stata completamente violata.

Non si tratta di sicurezza. Riguarda i tuoi dati.

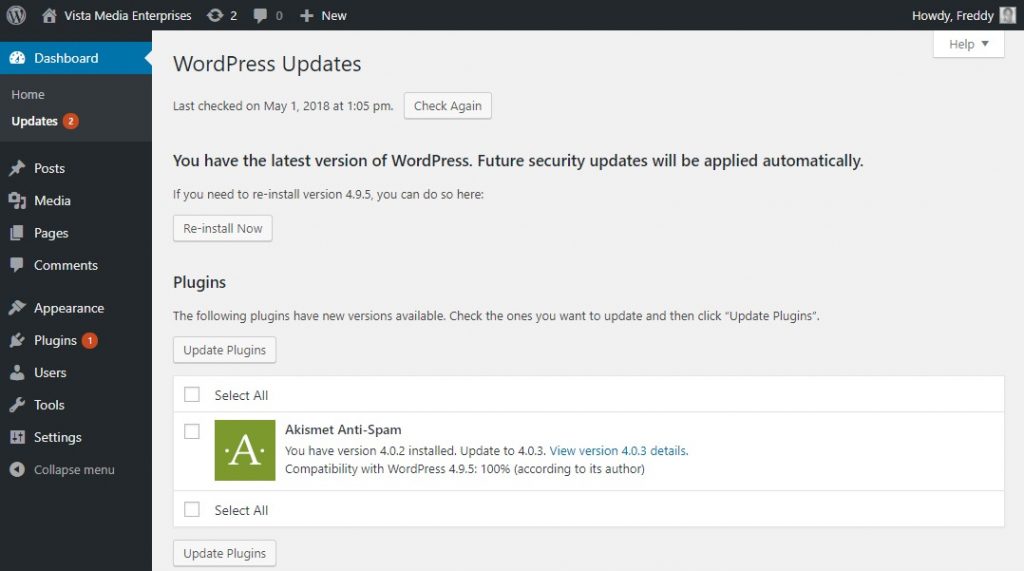

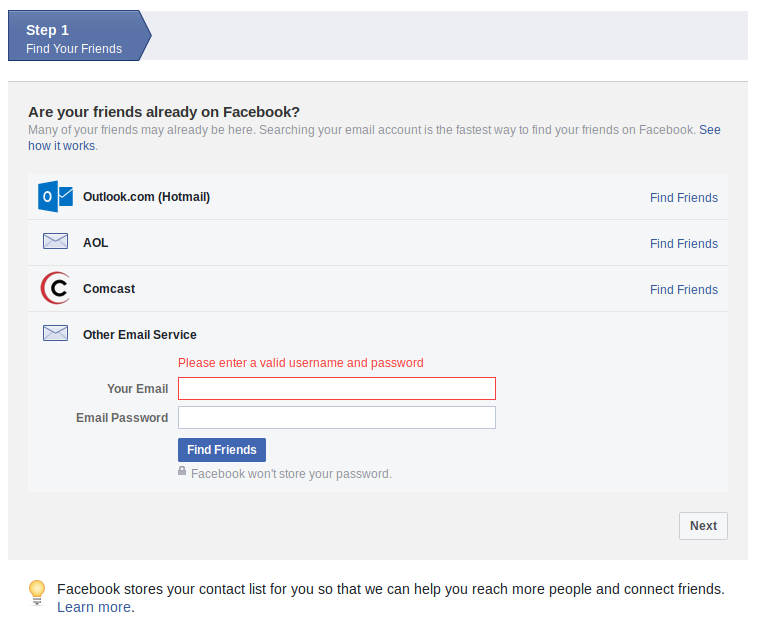

Qualche altra ricerca sul sito di Facebook rivela che questo non è l’unico posto in cui richiede la tua password e quindi la usa per importare i dati dei contatti. In effetti, il flusso di “conferma” che abbiamo testato sembra essere una versione reinventata di uno strumento che Facebook chiama “Trova i tuoi amici”. Al momento della scrittura di questo articolo, erano disponibili altre versioni di questo strumento (anche se forse non funzionali) su https://www.facebook.com/?sk=ff e https://www.facebook.com/find-friends/index .php .

Questo strumento è più trasparente riguardo alle sue intenzioni, ma può ancora definirsi un pasticcio di sicurezza. Qui, Facebook incoraggia gli utenti a inserire la loro e-mail e la password (e-mail) per “trovare amici” che sono già su Facebook.

Cerchiamo di essere chiari: non fatelo. Non dare mai a un’azienda di terze parti, in particolare quella con il triste passato di Facebook, l’accesso illimitato alle credenziali per un altro account. Servizi legittimi, come i gestori di password, potrebbero memorizzare le tue credenziali con la crittografia end-to-end, ma non tentano di accedere ai tuoi account senza il tuo consenso. E un sacco di siti web si integrano con single sign-on, servizi del calibro di Google (e, sì, Facebook) che utilizzano OAuth, un protocollo che consente a un servizio di terze parti di verificare l’identità di un utente senza l’accesso al proprio account reale. OAuth è stato standardizzato quasi un decennio fa per porre fine alla pratica in cui Facebook si è impegnato tanto.

Lo strumento di Facebook ha funzionato solo con account di un gruppo di host di posta “supportati”, tra cui Yandex, GMX, Yahoo, Hotmail, AOL e Comcast. Quando abbiamo provato a inserire un’email da un host non supportato, come Gmail, siamo stati informati che Facebook “non è ancora abilitata ad importare contatti da questo indirizzo”. Non è sorprendente che Facebook non tenti (o Google non consenta) l’importazione automatica dei contatti utilizzando le credenziali non elaborate di Gmail.

Questo strumento ha funzionato la prima volta che lo abbiamo provato, il 2 aprile, ma il 3 aprile, dopo che la era venuta fuori, ogni email che abbiamo inserito (incluso quella Yandex) ha generato un messaggio “impossibile importare i contatti da questo indirizzo”. Per ora, sembra che Facebook abbia deciso di chiudere anche il programma “Trova amici”.

Perché è così male?

Prima di entrare nella funzione di importazione dei dati, parliamo di Facebook che chiede le credenziali di posta elettronica. A tutti gli effetti, questo è un attacco di phishing. Una società con cui non hai un preciso accordo ti chiede di “confermare la tua email” e cerca di farti inserire la tua password in un sito web che non è il tuo client di posta elettronica. Questo è il trucco più vecchio del mondo.

Gli attacchi di phishing si rivolgono comunemente agli account di posta elettronica perché sono miniere di dati estremamente ricche. Nel bene e nel male, gli account di posta elettronica spesso fungono da passaporti digitali di fatto. Collegano gli utenti ai social media, ci sono informazioni dei conti bancari e servizi come gas, elettricità e abbonamenti tv. Possono essere utilizzati per reimpostare le password per centinaia di servizi su Internet. Se la tua email è compromessa, tutto il resto sulla tua identità digitale è messo a rischio.

Non dovresti dare la tua password e-mail ai siti web che non sono il tuo provider di e-mail o client. In questo caso, sembra che Facebook abbia voluto le liste di contatti degli utenti, ma questa è una giustificazione molto labile per il tipo di accesso richiesto.

Le società tecnologiche, le organizzazioni non profit, i ricercatori, gli educatori della comunità e i dipartimenti IT di tutto il mondo hanno dedicato milioni di ore scrivendo innumerevoli tutorial, dando spiegazioni fino a quando le loro voci sono diventate rauche, ridisegnando radicalmente il modo in cui la fiducia sul web funziona con certificati crittografici e OAuth: tutto per impedire agli utenti di fare esattamente questo.

E Facebook, nella sua prima interazione con una coorte di nuovi arrivati al suo servizio, lancia tutto questo fuori dalla finestra. Questa interazione, e l’affermazione implicita di Facebook che nulla è fuori dall’ordinario, condizionano i suoi utenti a essere vittime phishing. Per un’azienda che è il portale principale di molte persone su Internet, questo è decisamente irresponsabile.

Non consenso non informato

Ma la cattiva educazione dei nuovi utenti è solo il primo strato di questa cipolla orribile. Raccogliendo informazioni sensibili di cui non aveva bisogno, Facebook ha messo gli utenti a rischio di future violazioni dei dati. Anche se la società non ha mai avuto intenzione di archiviare le password degli utenti, è difficile sentirsi al sicuro. (La società ha dichiarato che “Queste password non sono state archiviate da Facebook”).

Forse il peggio è stato l’approccio di Facebook al consenso dell’utente. La pagina “Conferma la tua email” non forniva alcun contesto per il motivo per cui Facebook aveva bisogno di una password di posta elettronica e nascondeva informazioni su come evitare il processo.

La pagina ha portato gli utenti a credere che non avevano altra scelta che inserire la propria password di posta elettronica. E una volta fatto, nulla sulla pagina indicava come Facebook l’avrebbe usata. Secondo il ricercatore che l’ha scoperto, una versione precedente della pagina aveva un link “Guarda come funziona” che portava a … niente. Non era nemmeno un link, solo una stringa di testo che ricordava un link. Prima che gli utenti avessero la possibilità di acconsentire a qualsiasi tipo di raccolta di dati, Facebook stava entrando nei loro account e-mail per leggere tutte le loro connessioni social. Questo ha generato un comportamento indesiderato che nemmeno gli utenti più esperti avrebbero potuto prevedere.

Questa non è la prima volta che la società raccoglie dati per un motivo e li usa per un altro. Sfortunatamente questa non sarà l’ultima volta. Ogni violazione della fiducia degli utenti porta a ciò che già sappiamo: la società non può essere lasciata libera di fare quello che vuole e le autorità di controllo esistenti non hanno fatto abbastanza. A breve termine, la FTC dovrebbe usare il suo potere per inviare un messaggio a Facebook e al resto del mondo tecnologico che la raccolta di dati acquisiti in modi ingiusti e ingannevoli ha gravi conseguenze. E a lungo termine, abbiamo bisogno di forti leggi sulla privacy per tenere sotto controllo le aziende.

Articolo basato e tratto da fonti quali EEF/Business Insider/Garante